Yleiskatsaus

Tämä politiikka edellyttää testidatan ja testiympäristöjen turvallista käsittelyä ja hallintaa sekä varmistaa tietojen luottamuksellisuuden, sääntelyvaatimusten noudattamisen, pääsynhallinnan ja toiminnallisen eheyden kaikissa ohjelmistotestauksen toiminnoissa.

Suojaa arkaluonteiset tiedot

Edellyttää tuotantodatan anonymisointia tai maskausta ja estää luvattoman käytön testiympäristöissä.

Eristetyt ympäristöt

Edellyttää loogista ja fyysistä erottelua testi- ja tuotantoympäristön välillä kontaminaation estämiseksi.

Roolipohjainen käyttöoikeus

Edellyttää roolipohjaista käyttöoikeuksien hallintaa (RBAC), tarkastuslokitusta ja neljännesvuosittaisia käyttöoikeuksien tarkastuksia testiympäristöjen pääsyn hallitsemiseksi ja seuraamiseksi.

Lue koko yleiskatsaus

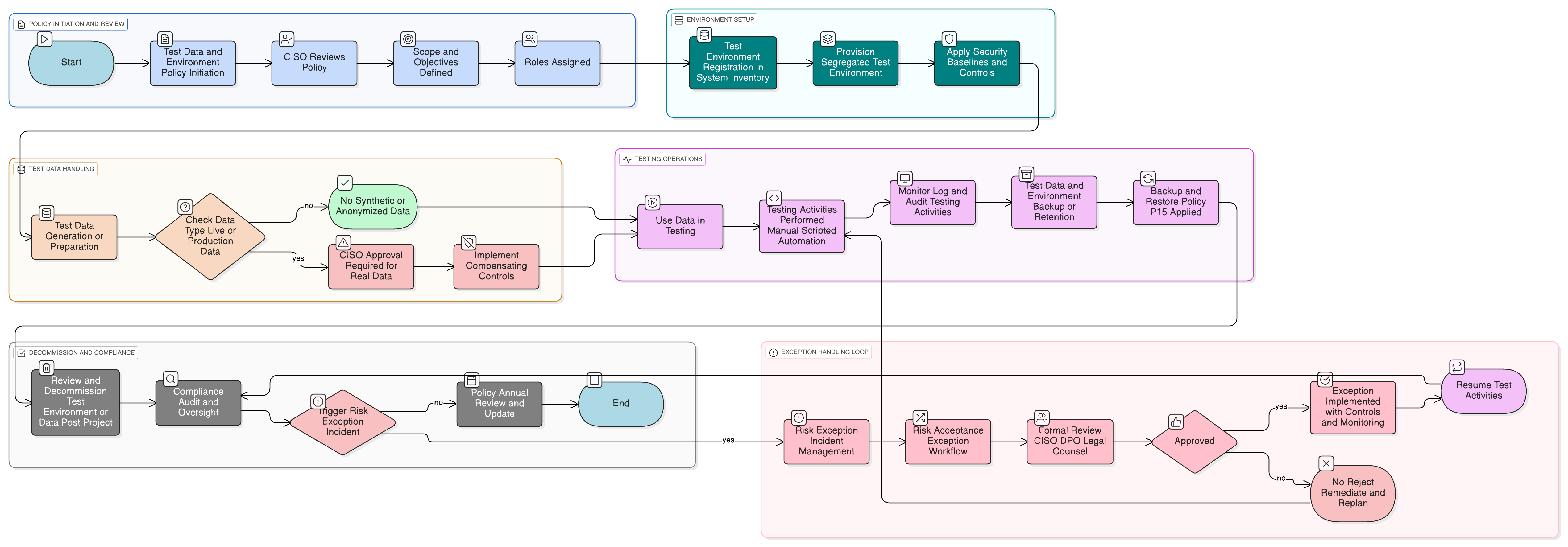

Käytäntökaavio

Napsauta kaaviota nähdäksesi sen täydessä koossa

Sisältö

Soveltamisala ja toimintasäännöt

Testidatan luokittelu ja hallintakeinot

Vaatimukset turvalliselle anonymisoinnille ja maskaukselle

Ympäristöjen erottelu ja pääsynhallinta

Testidatan varmuuskopiointi ja säilytys

Seuranta, poikkeukset ja täytäntöönpanomenettelyt

Kehysmääräysten noudattaminen

🛡️ Tuetut standardit ja kehykset

Tämä tuote on linjassa seuraavien vaatimustenmukaisuuskehysten kanssa, yksityiskohtaisilla lauseke- ja valvontamappingeillä.

Liittyvät käytännöt

Auditoinnin ja vaatimustenmukaisuuden seurannan politiikka

Mahdollistaa politiikan noudattamisen validoinnin ja jatkuvan kontrollivarmuuden.

P01 Tietoturvapolitiikka

Määrittää yleiset tietoturvaperiaatteet, jotka ohjaavat testidatan suojaamista ja ympäristöjen hallintaa.

P05 Muutoksenhallintapolitiikka

Soveltuu testiympäristöjen luontiin, päivityksiin ja käytöstäpoistoon sekä CI/CD-putkien käyttöönottoihin.

Tiedon luokittelu- ja merkintäpolitiikka

Ohjaa testidatan valintaa ja arkaluonteisuuteen perustuvaa kontrollien käyttöönottoa.

Tietojen säilytys- ja hävityspolitiikka

Määrittää säilytysajat ja turvallisen hävittämisen vaatimukset testidataseteille.

Varmuuskopiointi- ja palautuspolitiikka

Edellyttää varmuuskopiointikäytäntöjä ja varmuuskopioiden validointitoimenpiteitä testiympäristöille.

Kryptografisten hallintakeinojen politiikka

Määrittää pakolliset salausstandardit levossa ja siirrossa testialustoilla.

Lokitus- ja valvontapolitiikka

Ohjaa näkyvyyttä ja poikkeamien havaitsemisjärjestelmien toimintaa testiympäristöjen aktiviteeteille.

Tietoturvapoikkeamiin reagoinnin politiikka (P30)

Määrittää eskalointi- ja korjaavien toimenpiteiden toimet testijärjestelmiin liittyville tietoturvaloukkauksille tai tietoturvapoikkeamatilanteille.

Tietoa Clarysecin käytännöistä - Testidatan ja testiympäristön politiikka

Tehokas tietoturvan hallinto edellyttää enemmän kuin pelkkiä kirjauksia: se vaatii selkeyttä, vastuunjakoa ja rakenteen, joka skaalautuu organisaatiosi mukana. Geneeriset mallipohjat epäonnistuvat usein ja luovat epäselvyyttä pitkien kappaleiden ja määrittelemättömien roolien vuoksi. Tämä politiikka on suunniteltu tietoturvaohjelmasi operatiiviseksi selkärangaksi. Määritämme vastuut nykyaikaisessa organisaatiossa esiintyville rooleille, mukaan lukien tietoturvajohtaja (CISO), IT- ja tietoturvatiimit sekä asiaankuuluvat ohjausryhmät, jotta vastuuvelvollisuus on yksiselitteinen. Jokainen vaatimus on yksilöllisesti numeroitu lauseke (esim. 5.1.1, 5.1.2). Tämä atominen rakenne tekee politiikasta helpon ottaa käyttöön, auditoida yksittäisiä hallintakeinoja vasten ja räätälöidä turvallisesti vaikuttamatta asiakirjan eheyteen, muuttaen sen staattisesta dokumentista dynaamiseksi ja toimeenpantavaksi viitekehykseksi.

Vahvat toimittajakontrollit

Edellyttää toimittajahuolellisuusarviointia, salassapitosopimus (NDA) -asiakirjoja ja nimenomaisia käyttöoikeuksia kaikkeen kolmansien osapuolten pääsyyn testidataan tai ympäristöihin.

Turvallinen työkaluketjun integrointi

Integroi kontrollit CI/CD-putkien prosesseihin ja varmistaa, ettei testiversioita voida vahingossa ottaa käyttöön tuotantoympäristöön.

Kattava tarkastusjälki

Edellyttää täyttä tarkastuslokituksen toteutusta, poikkeaman jälkiarvioinnin katselmointia ja versionhallintaa kaikille testiympäristö- ja datamuutoksille.

Usein kysytyt kysymykset

Suunniteltu johtajille, johtajien toimesta

Tämän käytännön on laatinut tietoturvajohtaja, jolla on yli 25 vuoden kokemus ISMS-viitekehysten käyttöönotosta ja auditoinnista globaaleissa organisaatioissa. Se ei ole pelkkä asiakirja, vaan puolustettava viitekehys, joka kestää auditorin tarkastelun.

Laatinut asiantuntija, jolla on seuraavat pätevyydet:

Kattavuus & Aiheet

🏢 Kohdeosastot

🏷️ Aiheen kattavuus

Tämä käytäntö on 1/37 täydellisessä Enterprise-paketissa

Säästä 67%Hanki kaikki 37 Enterprise-käytäntöä €599:llä. sen sijaan että ostaisit ne yksitellen €1 813:lla.

Katso täydellinen Enterprise-paketti →