Apžvalga

Ši politika įpareigoja saugų testavimo duomenų ir aplinkų tvarkymą bei valdymą, užtikrinant konfidencialumą, atitiktį reglamentavimo reikalavimams, prieigos kontrolę ir operacinį vientisumą visų programinės įrangos testavimo veiklų metu.

Apsaugokite jautrius duomenis

Užtikrina anonimizavimą arba duomenų maskavimą naudojant produkcinius duomenis, užkertant kelią nesankcionuotam naudojimui testavimo aplinkose.

Atskirtos aplinkos

Reikalauja loginio ir fizinio atskyrimo tarp testavimo ir gamybos aplinkų, kad būtų išvengta užteršimo.

Vaidmenimis pagrįsta prieiga

Įpareigoja vaidmenimis pagrįstą prieigos kontrolę (RBAC), žurnalinimą ir ketvirtines prieigos peržiūras, kad būtų valdoma ir stebima prieiga prie testavimo sistemų.

Skaityti visą apžvalgą

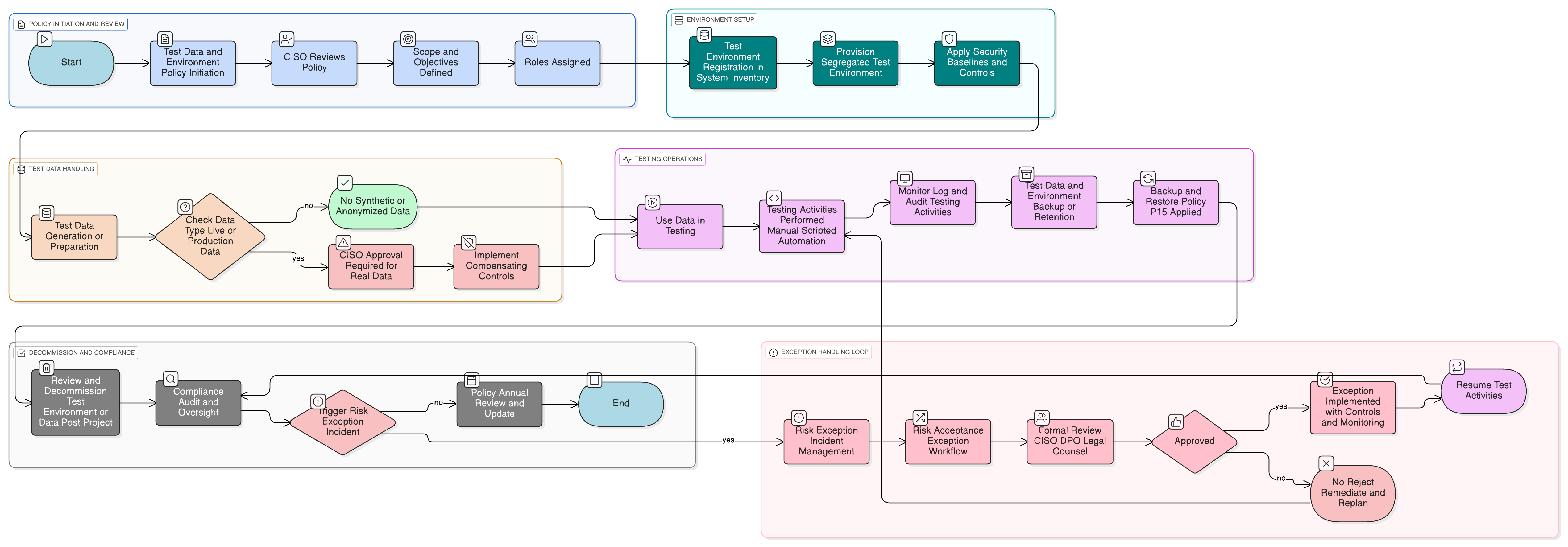

Politikos diagrama

Spustelėkite diagramą, kad peržiūrėtumėte visu dydžiu

Turinys

Taikymo sritis ir įsitraukimo taisyklės

Testavimo duomenų klasifikavimas ir kontrolės priemonės

Saugaus anonimizavimo ir duomenų maskavimo reikalavimai

Aplinkų atskyrimas ir prieigos kontrolė

Testavimo duomenų atsarginės kopijos ir saugojimas

Stebėsena, išimtys ir vykdymo užtikrinimo procedūros

Sistemos atitiktis

🛡️ Palaikomi standartai ir sistemos

Šis produktas yra suderintas su šiomis atitikties sistemomis su išsamiu sąlygų ir kontrolės susiejimu.

Susijusios politikos

Audito ir atitikties stebėsenos politika

Leidžia validuoti politikos laikymąsi ir užtikrinti nuolatinį kontrolės užtikrinimą.

P01 Informacijos saugumo politika

Nustato bendruosius saugumo principus, kurie valdo testavimo duomenų apsaugą ir aplinkų valdymą.

P05 Pakeitimų valdymo politika

Taikoma testavimo aplinkų kūrimui, atnaujinimui ir išėmimo iš eksploatacijos reikalavimams, taip pat CI/CD konvejeriams.

Duomenų klasifikavimo ir ženklinimo politika

Nukreipia testavimo duomenų parinkimą ir kontrolės priemonių taikymą pagal duomenų klasifikavimą.

Duomenų saugojimo ir šalinimo politika

Apibrėžia saugojimo terminus ir saugaus šalinimo reikalavimus testavimo duomenų rinkiniams.

Atsarginių kopijų ir atkūrimo politika

Įpareigoja atsarginių kopijų praktikas ir turto atkūrimą bei validavimą testavimo aplinkoms.

Kriptografinių kontrolės priemonių politika

Nurodo privalomus šifravimo standartus duomenims saugojimo metu ir perdavimo metu testavimo platformose.

Žurnalinimo ir stebėsenos politika

Valdo matomumą ir anomalijų aptikimo sistemas testavimo aplinkos veikloms.

Reagavimo į incidentus politika

Apibrėžia eskalavimą ir taisomuosius veiksmus pažeidimams ar incidentams, susijusiems su testavimo sistemomis.

Apie Clarysec politikas - Testavimo duomenų ir testavimo aplinkos politika

Efektyvi saugumo valdysena reikalauja daugiau nei tik žodžių – ji reikalauja aiškumo, atskaitomybės ir struktūros, kuri gali augti kartu su organizacija. Bendriniai šablonai dažnai nepasiteisina, nes sukuria dviprasmybių dėl ilgų pastraipų ir neapibrėžtų vaidmenų. Ši politika sukurta kaip jūsų saugumo programos operacinis pagrindas. Atsakomybes priskiriame konkretiems vaidmenims, būdingiems šiuolaikinei įmonei, įskaitant vyriausiąjį informacijos saugumo pareigūną (CISO), IT ir saugumo komandas ir atitinkamus komitetus, užtikrinant aiškią atskaitomybę. Kiekvienas reikalavimas pateikiamas kaip unikaliai sunumeruota nuostata (pvz., 5.1.1, 5.1.2). Ši atominė struktūra leidžia politiką lengvai įgyvendinti, audituoti pagal konkrečias kontrolės priemones ir saugiai pritaikyti nepažeidžiant dokumento vientisumo, paverčiant ją iš statinio dokumento į dinamišką, įgyvendinamą sistemą.

Stiprios tiekėjų kontrolės priemonės

Užtikrina tiekėjų rizikos vertinimą, konfidencialumo sutartis (NDA) ir aiškius leidimus bet kokiai trečiųjų šalių prieigai prie testavimo duomenų ar aplinkų.

Saugus įrankių grandinės integravimas

Integruoja kontrolės priemones į CI/CD konvejerius, užtikrinant, kad testavimo diegimai negalėtų būti klaidingai įdiegti į gamybos aplinką.

Išsamus audito pėdsakas

Reikalauja pilno žurnalinimo, peržiūros po incidento ir versijavimo visiems testavimo aplinkos ir duomenų pakeitimams.

Dažniausiai užduodami klausimai

Sukurta lyderiams, lyderių

Šią politiką parengė saugumo lyderis, turintis daugiau nei 25 metų patirtį diegiant ir audituojant ISMS sistemas tarptautinėse organizacijose. Ji sukurta ne tik kaip dokumentas, bet kaip pagrįsta sistema, atlaikanti auditoriaus vertinimą.

Parengė ekspertas, turintis šias kvalifikacijas:

Aprėptis ir temos

🏢 Tiksliniai skyriai

🏷️ Teminė aprėptis

Ši politika yra 1 iš 37 pilname Enterprise pakete

Sutaupykite 67%Gaukite visas 37 Enterprise politikas už €599, vietoje €1 813 perkant po vieną.

Peržiūrėti pilną Enterprise paketą →