Oversigt

Denne politik pålægger sikker håndtering og styring af testdata og testmiljøer og sikrer fortrolighed, overholdelse af lovgivningen, adgangskontrol og integritet i alle softwaretestaktiviteter.

Beskyt følsomme data

Håndhæver anonymisering eller maskering af live data og forhindrer uautoriseret brug i testmiljøer.

Adskilte miljøer

Kræver logisk og fysisk adskillelse mellem test- og produktionsmiljø for at forhindre kontaminering.

Rollebaseret adgang

Pålægger rollebaseret adgangskontrol (RBAC), revisionslogning og kvartalsvis gennemgang af adgangsrettigheder for at kontrollere og overvåge adgang til testsystemer.

Læs fuld oversigt

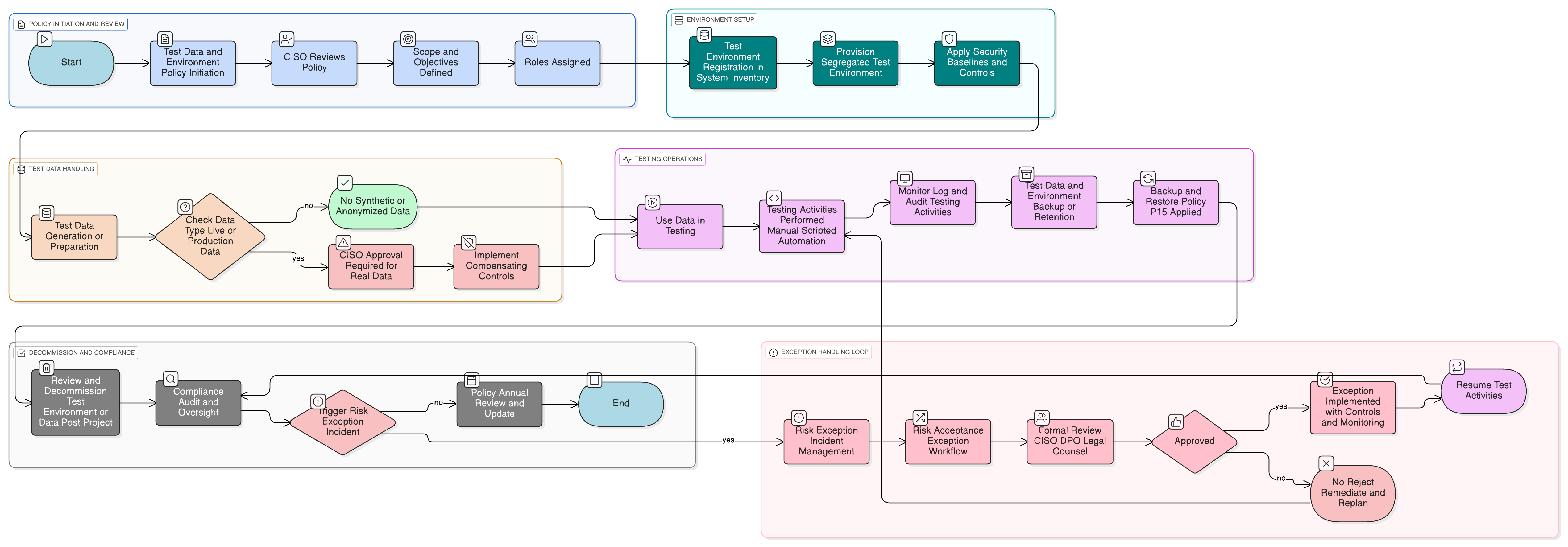

Politikdiagram

Klik på diagrammet for at se det i fuld størrelse

Indhold

Omfang og regler for engagement

Klassificering af testdata og kontroller

Krav til sikker anonymisering og maskering

Miljøadskillelse og adgangskontrol

Sikkerhedskopiering og opbevaring af testdata

Overvågning, undtagelser og håndhævelsesprocedurer

Framework-overholdelse

🛡️ Understøttede standarder & frameworks

Dette produkt er tilpasset følgende overholdelsesrammer med detaljerede klausul- og kontrolkortlægninger.

Relaterede politikker

Politik for overvågning af revision og compliance

Muliggør validering af overholdelse af politikker og løbende kontrolsikkerhed.

Informationssikkerhedspolitik

Etablerer overordnede sikkerhedsprincipper, der styrer beskyttelse af testdata og styring af miljøer.

Politik for ændringsstyring

Gælder for oprettelse, opdatering og udfasning af testmiljøer og CI/CD-pipelines.

Politik for informationsklassificering og -håndtering

Vejleder valg af testdata og håndhævelse af kontroller baseret på dataklassificering.

Dataopbevaringspolitik

Definerer opbevaringsfrister og krav til sikker bortskaffelse for testdatasæt.

Backup and Restore Policy

Pålægger praksis for sikkerhedskopiering og validering af sikkerhedskopier for testmiljøer.

Kryptografiske kontroller

Specificerer obligatoriske standarder for kryptering af data i hvile og under overførsel i testplatforme.

Lognings- og overvågningspolitik

Styrer synlighed, overvågning og anomalidetekteringssystemer for aktiviteter i testmiljøer.

Politik for hændelseshåndtering (P30)

Definerer eskalering og afhjælpende foranstaltninger ved brud eller sikkerhedshændelser, der involverer testsystemer.

Om Clarysec-politikker - Politik for testdata og testmiljø

Effektiv sikkerhedsstyring kræver mere end blot ord; det kræver klarhed, ansvarlighed og en struktur, der kan skaleres med din organisation. Generiske skabeloner fejler ofte og skaber uklarhed med lange afsnit og udefinerede roller. Denne politik er konstrueret til at være den operationelle rygrad i dit sikkerhedsprogram. Vi tildeler ansvar til de specifikke roller, der findes i en moderne virksomhed, herunder informationssikkerhedschefen (CISO), IT- og informationssikkerhedsteams og relevante udvalg, hvilket sikrer tydelig ansvarlighed. Hvert krav er en entydigt nummereret klausul (f.eks. 5.1.1, 5.1.2). Denne atomare struktur gør politikken nem at implementere, revidere op imod specifikke kontroller og sikkert tilpasse uden at påvirke dokumentintegriteten og omdanner den fra et statisk dokument til et dynamisk, handlingsorienteret rammeværk.

Stærke leverandørkontroller

Håndhæver leverandør-due diligence, fortrolighedsaftale og udtrykkelige tilladelser for enhver tredjepartsadgang til testdata eller miljøer.

Sikker integration af værktøjskæde

Integrerer kontroller i CI/CD-pipelines og sikrer, at test-builds ikke fejlagtigt kan udrulles til produktionsmiljø.

Omfattende revisionsspor

Kræver fuld revisionslogning, efter-hændelsesgennemgang og versionsstyring for alle ændringer af testmiljø og testdata.

Ofte stillede spørgsmål

Udviklet for ledere, af ledere

Denne politik er udarbejdet af en sikkerhedsleder med over 25 års erfaring i implementering og audit af ISMS-rammeværker for globale organisationer. Den er ikke blot designet som et dokument, men som et forsvarligt rammeværk, der kan modstå revisors gennemgang.

Udarbejdet af en ekspert med følgende kvalifikationer:

Dækning & Emner

🏢 Måldepartement

🏷️ Emhedækning

Denne politik er 1 af 37 i den fulde Enterprise-pakke

Spar 67%Få alle 37 Enterprise-politikker for €599, i stedet for €1.813 ved individuelle køb.

Se fuld Enterprise-pakke →