Áttekintés

Ez a szabályzat előírja a tesztadatok és tesztkörnyezetek biztonságos kezelését és menedzsmentjét, biztosítva az adatok bizalmasságát, a jogszabályi megfelelést, a hozzáférés-ellenőrzést és a működési sértetlenséget valamennyi szoftvertesztelési tevékenység során.

Érzékeny adatok védelme

Előírja az éles adatok anonimizálását vagy maszkolását, megakadályozva a jogosulatlan felhasználást a tesztkörnyezetekben.

Elkülönített környezetek

Megköveteli a teszt- és az éles környezet közötti logikai és fizikai elkülönítést a szennyeződés megelőzése érdekében.

Szerepköralapú hozzáférés

Előírja a szerepköralapú hozzáférés-szabályozás (RBAC) alkalmazását, a naplózást és a negyedéves hozzáférés-felülvizsgálatokat a tesztrendszerekhez való hozzáférés ellenőrzésére és monitorozására.

Teljes áttekintés olvasása

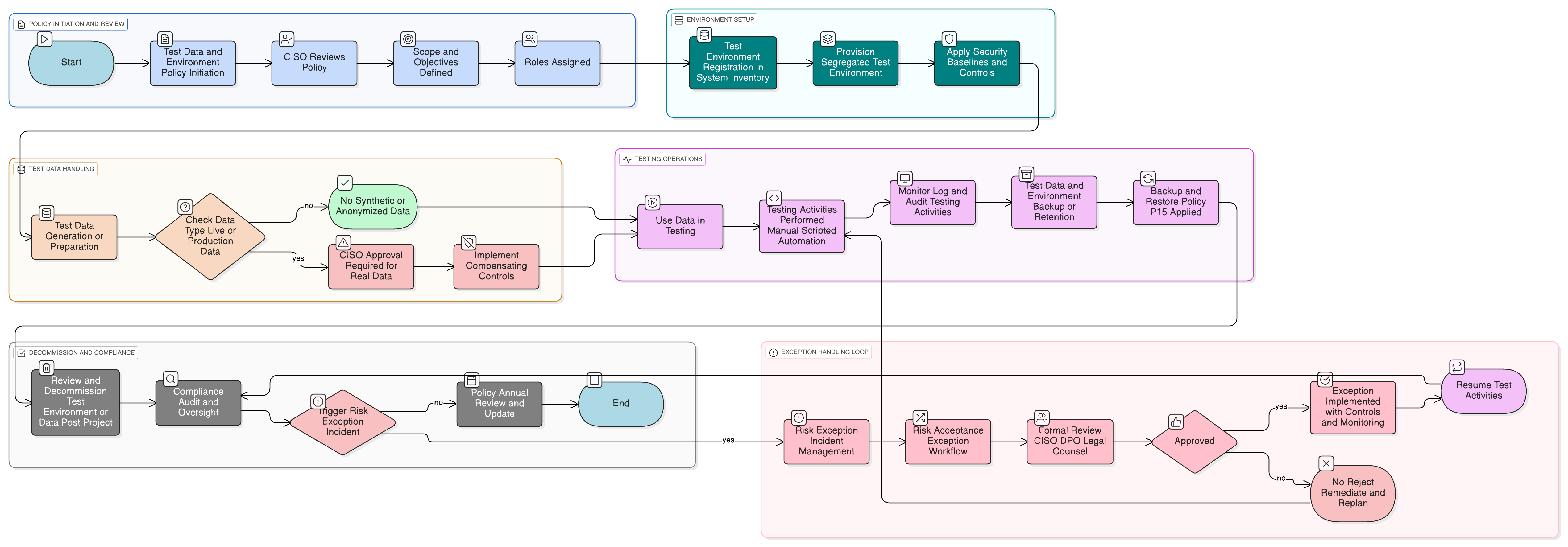

Irányelv-diagram

Kattintson a diagramra a teljes méret megtekintéséhez

Tartalom

Hatókör és együttműködési szabályok

Tesztadatok osztályozása és kontrollok

Biztonságos anonimizálás és maszkolás követelményei

Környezetek elkülönítése és hozzáférés-ellenőrzés

Biztonsági mentés és megőrzés tesztadatokhoz

Monitorozás, kivételek és érvényesítés eljárásai

Keretrendszer-megfelelőség

🛡️ Támogatott szabványok és keretrendszerek

Ez a termék a következő megfelelőségi keretrendszerekhez igazodik, részletes záradék- és vezérlőleképezésekkel.

Kapcsolódó irányelvek

Audit és megfelelés-monitorozási szabályzat

Lehetővé teszi a szabályzatok betartásának validálását és a folyamatos kontrollbizonyosságot.

P01 Információbiztonsági szabályzat

Meghatározza az átfogó biztonsági elveket, amelyek irányítják a tesztadatok védelmét és a környezetkezelést.

P05 Változáskezelési szabályzat

Vonatkozik a tesztkörnyezetek és telepítési folyamatok létrehozására, frissítésére és üzemen kívül helyezésére.

Adatosztályozási és címkézési szabályzat

Irányt ad a tesztadatok kiválasztásához és az érzékenység-alapú kontrollok kikényszerítéséhez.

Adatmegőrzési és selejtezési szabályzat

Meghatározza a megőrzési határidőket és a tesztadatkészletek biztonságos selejtezési követelményeit.

Biztonsági mentési és helyreállítási szabályzat

Előírja a biztonsági mentési gyakorlatokat és a helyreállítás validálását a tesztkörnyezetekhez.

Kriptográfiai kontrollok szabályzat

Meghatározza a kötelező titkosítási szabványokat a tesztplatformokon nyugalmi állapotban és átvitel közben kezelt adatokhoz.

Naplózási és monitorozási szabályzat

Szabályozza a láthatóságot és az anomáliadetektáló rendszerek alkalmazását a tesztkörnyezet-tevékenységekhez.

Incidenskezelési szabályzat

Meghatározza az eszkalációt és a korrekciós intézkedéseket a tesztrendszereket érintő bejelentésköteles incidensek vagy információbiztonsági incidens esetén.

A Clarysec irányelveiről - Tesztadat- és tesztkörnyezet-szabályzat

A hatékony biztonsági irányítás nem pusztán megfogalmazás kérdése; egyértelműséget, elszámoltathatóságot és a szervezet növekedésével skálázható struktúrát igényel. Az általános sablonok gyakran nem működnek, mert hosszú bekezdésekkel és nem definiált szerepkörökkel kétértelműséget teremtenek. Ez a szabályzat úgy készült, hogy a biztonsági program működési gerincét adja. A felelősségeket a modern vállalatokban ténylegesen meglévő konkrét szerepkörökhöz rendeljük, beleértve az információbiztonsági vezetőt (CISO), az IT- és információbiztonsági csapatokat és a releváns bizottságokat, biztosítva az egyértelmű elszámoltathatóságot. Minden követelmény egyedileg számozott záradék (pl. 5.1.1, 5.1.2). Ez az atomi struktúra megkönnyíti a bevezetést, az auditálást konkrét kontrollok mentén, valamint a biztonságos testreszabást a dokumentum sértetlenségének befolyásolása nélkül, így a szabályzat statikus dokumentumból dinamikus, végrehajtható keretrendszerré válik.

Erős beszállítói kontrollok

Előírja a beszállítói átvilágítást, a titoktartási megállapodásokat és a kifejezett engedélyeket a tesztadatokhoz vagy környezetekhez történő bármely harmadik fél hozzáférése esetén.

Biztonságos eszközlánc-integráció

A kontrollokat a CI/CD pipeline-ekbe integrálja, biztosítva, hogy a teszt build-ek ne kerülhessenek tévedésből az éles környezetbe.

Átfogó ellenőrzési nyomvonal

Előírja a teljes körű naplózást, az incidens utáni felülvizsgálatot és a verziókezelést minden tesztkörnyezet- és adatváltoztatás esetén.

Gyakran ismételt kérdések

Vezetőknek, vezetők által

Ez az irányelv egy biztonsági vezető által készült, aki több mint 25 éves tapasztalattal rendelkezik ISMS keretrendszerek bevezetésében és auditálásában globális vállalatoknál. Nem csupán dokumentumként készült, hanem olyan védhető keretrendszerként, amely megfelel az auditorok vizsgálatának.

Az alábbi képesítésekkel rendelkező szakértő készítette:

Lefedettség és témák

🏢 Célterületek

🏷️ Témafedezet

Ez az irányelv 1 a 37-ből a teljes Enterprise-csomagban

Spóroljon 67%-otSzerezze be mind a 37 Enterprise-irányelvet €599-ért. ahelyett hogy egyenként €1 813-t fizetne.

Teljes Enterprise-csomag megtekintése →