Overzicht

Dit beleid verplicht de veilige verwerking en het beheer van testgegevens en testomgevingen en waarborgt gegevensvertrouwelijkheid, naleving van de regelgeving, toegangscontrole en operationele integriteit gedurende alle softwaretestactiviteiten.

Bescherm gevoelige gegevens

Dwingt anonimisering of maskering van live gegevens af en voorkomt ongeautoriseerd gebruik in testomgevingen.

Gescheiden omgevingen

Vereist logische en fysieke scheiding tussen test en productie om besmetting te voorkomen.

Rolgebaseerde toegangscontrole (RBAC)

Verplicht rolgebaseerde toegangscontrole (RBAC), auditlogging en kwartaalbeoordelingen om toegang tot testsystemen te beheersen en te monitoren.

Volledig overzicht lezen

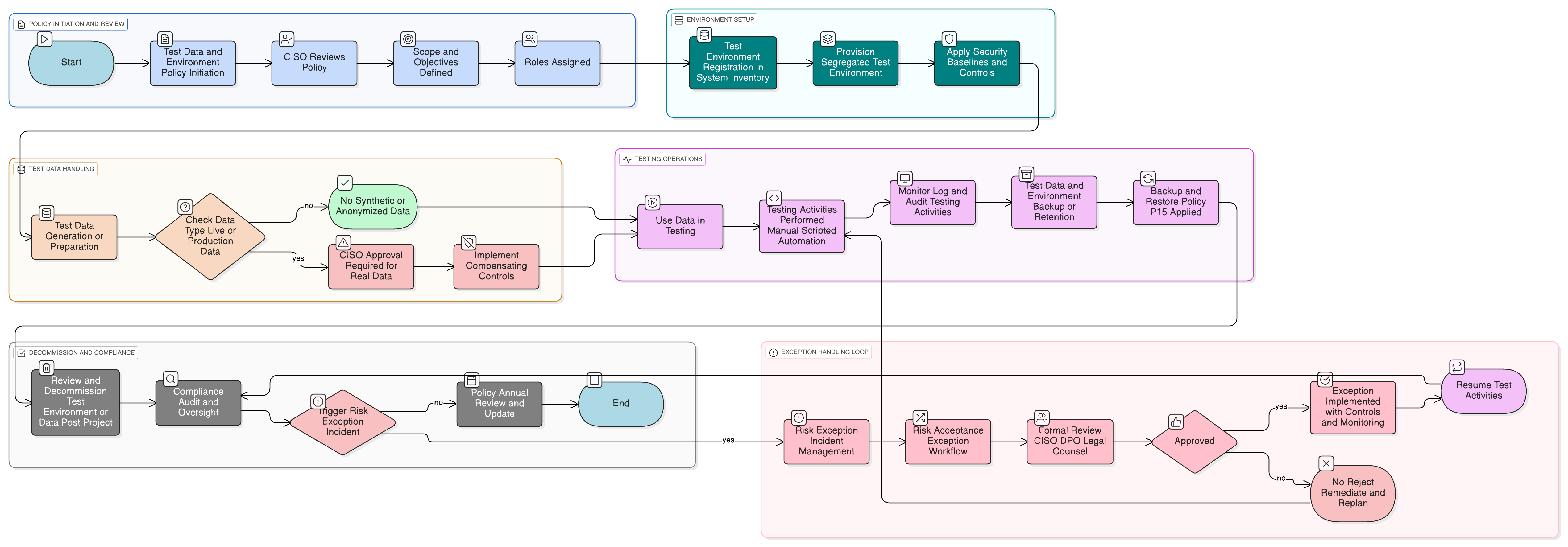

Beleidsdiagram

Klik op het diagram om het op volledige grootte te bekijken

Inhoud

Reikwijdte en regels voor engagement

Classificatie van testgegevens en beheersmaatregelen

Vereisten voor veilige anonimisering en maskering

Omgevingssegmentatie en toegangscontrole

Back-up en bewaring voor testgegevens

Monitoring, uitzonderingen en handhavingsprocedures

Framework-naleving

🛡️ Ondersteunde standaarden & frameworks

Dit product is afgestemd op de volgende compliance-frameworks, met gedetailleerde clausule- en controlemappings.

Gerelateerde beleidsregels

Beleid inzake audit en nalevingsmonitoring

Maakt validatie van beleidsnaleving en continue assurance mogelijk.

Informatiebeveiligingsbeleid

Stelt overkoepelende beveiligingsprincipes vast die de bescherming van testgegevens en het beheer van omgevingen sturen.

Wijzigingsbeheerbeleid

Van toepassing op het creëren, bijwerken en buiten gebruik stellen van testomgevingen en CI/CD-pijplijnen.

Beleid inzake gegevensclassificatie en labeling

Stuurt de selectie van testgegevens en de handhaving van beheersmaatregelen op basis van gevoeligheid.

Beleid inzake gegevensbewaring en -verwijdering

Definieert bewaartermijnen en vereisten voor veilige verwijdering van testdatasets.

Back-up- en herstelbeleid

Verplicht back-uppraktijken en back-upvalidatie voor testomgevingen.

Beleid inzake cryptografische beheersmaatregelen

Specificeert verplichte encryptiestandaarden voor gegevens in rust en tijdens transport binnen testplatformen.

Logging- en monitoringbeleid

Regelt zichtbaarheid en anomaliedetectiesystemen voor activiteiten in testomgevingen.

Incidentresponsbeleid

Definieert escalatie en herstelmaatregelen voor inbreuken of incidenten met betrekking tot testsystemen.

Over Clarysec-beleidsdocumenten - Beleid inzake testgegevens en testomgevingen

Effectieve informatiebeveiligingsgovernance vereist meer dan alleen woorden; het vraagt om duidelijkheid, verantwoordingsplicht en een structuur die meegroeit met uw organisatie. Generieke sjablonen schieten vaak tekort en creëren ambiguïteit door lange alinea’s en ongedefinieerde rollen. Dit beleid is ontworpen als de operationele ruggengraat van uw beveiligingsprogramma. We wijzen verantwoordelijkheden toe aan de specifieke rollen die in een moderne onderneming voorkomen, waaronder de Chief Information Security Officer (CISO), IT- en informatiebeveiligingsteams en relevante commissies, zodat er duidelijke verantwoordingsplicht is. Elke eis is een uniek genummerde clausule (bijv. 5.1.1, 5.1.2). Deze atomische structuur maakt het beleid eenvoudig te implementeren, te auditen tegen specifieke beheersmaatregelen en veilig op maat te maken zonder de documentintegriteit aan te tasten, waardoor het verandert van een statisch document in een dynamisch, uitvoerbaar raamwerk.

Sterke leveranciersbeheersmaatregelen

Verplicht leveranciers-due diligence, geheimhoudingsovereenkomst en expliciete toestemmingen voor elke toegang van derden tot testgegevens of omgevingen.

Veilige integratie van de toolchain

Integreert beheersmaatregelen in CI/CD-pijplijnen en zorgt ervoor dat testbuilds niet per ongeluk in de productieomgeving kunnen worden uitgerold.

Uitgebreide audittrail

Vereist volledige logging, post-incidentevaluatie en versiebeheer voor alle wijzigingen in testomgevingen en testgegevens.

Veelgestelde vragen

Ontwikkeld voor leiders, door leiders

Dit beleid is opgesteld door een securityleider met meer dan 25 jaar ervaring in het implementeren en auditen van ISMS-frameworks voor wereldwijde ondernemingen. Het is niet alleen bedoeld als document, maar als een verdedigbaar kader dat standhoudt onder auditoronderzoek.

Opgesteld door een expert met de volgende kwalificaties:

Dekking & Onderwerpen

🏢 Doelafdelingen

🏷️ Onderwerpdekking

Dit beleid is 1 van 37 in het volledige Enterprise-pakket

Bespaar 67%Ontvang alle 37 Enterprise-beleidsregels voor €599, in plaats van €1.813 afzonderlijk.

Bekijk volledig Enterprise-pakket →