Przegląd

Niniejsza Polityka synchronizacji czasu określa wymagania organizacyjne dotyczące zautomatyzowanego, dokładnego odmierzania czasu we wszystkich systemach, wspierając audyt, zgodność oraz reagowanie na incydenty. Jest dostosowana do MŚP, przypisuje odpowiedzialności rolom dyrektora generalnego oraz IT i jest zgodna z ISO 27001, GDPR, DORA i NIS2.

Dzienniki gotowe do audytu

Zautomatyzowana synchronizacja czasu zapewnia, że rejestry zdarzeń pozostają dokładne i możliwe do obrony na potrzeby audytów i dochodzeń.

Zgodność regulacyjna

Spełnia wymagania dotyczące dokładności czasu w ISO 27001, GDPR, DORA i NIS2 dla integralności operacyjnej.

Kompleksowe pokrycie urządzeń

Obejmuje urządzenia firmowe, wykorzystywanie prywatnych urządzeń (BYOD), chmurę obliczeniową, sieci oraz systemy zdalne dla solidnej ochrony.

Czytaj pełny przegląd

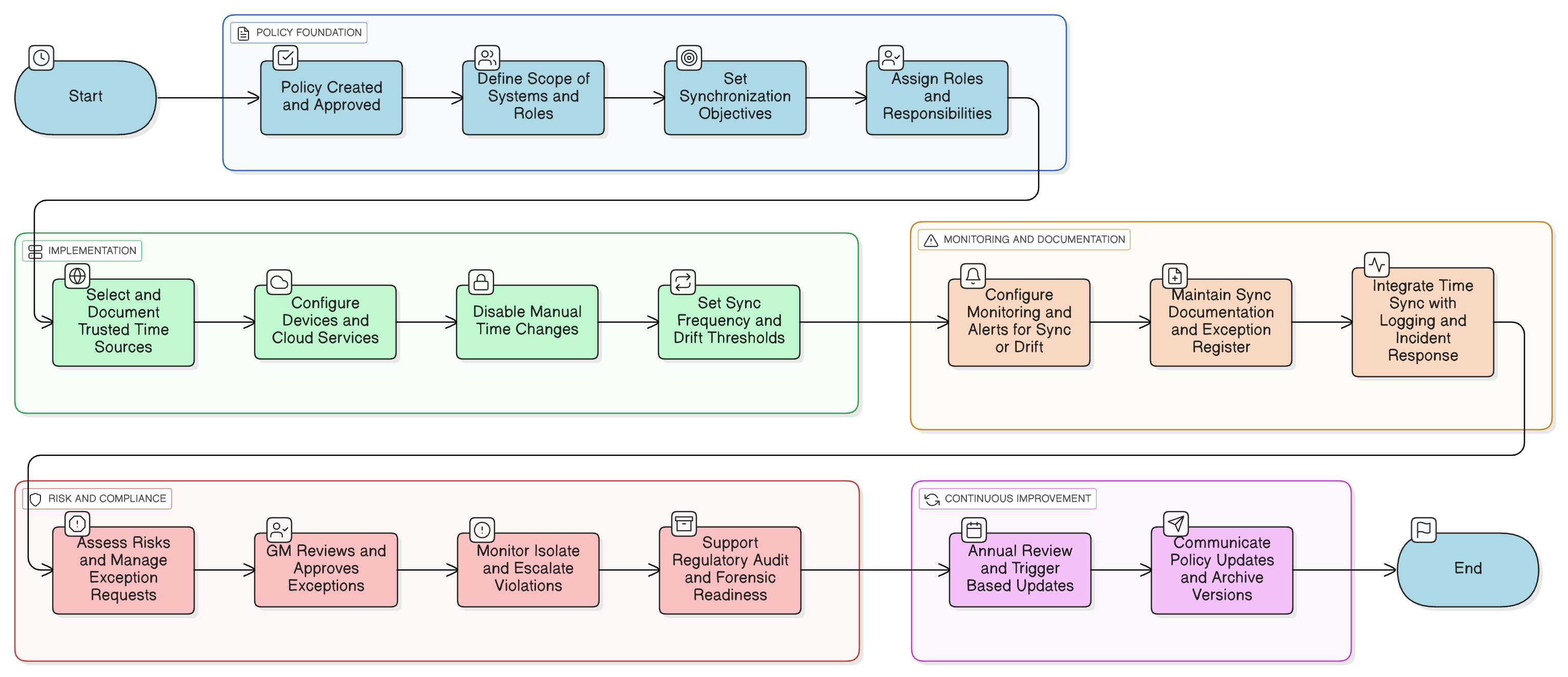

Diagram polityki

Kliknij diagram, aby wyświetlić w pełnym rozmiarze

Zawartość

Zakres i zasady współpracy

Macierz ról i odpowiedzialności (Dyrektor generalny i IT)

Dobór źródła czasu i standardy NTP

Monitorowanie i alertowanie dryfu czasu

Kontrole ręcznego nadpisania i obsługa wyjątków

Zapewnienie synchronizacji po stronie dostawcy chmury

Zgodność z frameworkiem

🛡️ Obsługiwane standardy i frameworki

Ten produkt jest zgodny z następującymi frameworkami zgodności, ze szczegółowym mapowaniem klauzul i kontroli.

Powiązane polityki

Polityka rejestrowania i monitorowania – MŚP

Zapewnia spójne znakowanie czasem w rejestrach zdarzeń dla identyfikowalności i korelacji informatyki śledczej.

Polityka reagowania na incydenty – MŚP

Opiera się na dokładności znaczników czasu, aby odtworzyć incydenty, zdefiniować osie czasu i wspierać decyzje o powiadomieniach.

Polityka ochrony danych i prywatności – MŚP

Zapewnia, że rejestry dostępu i harmonogramy postępowania z danymi obejmujące dane osobowe są dokładne i możliwe do obrony w ramach GDPR.

Polityka zarządzania aktywami – MŚP

Wspiera identyfikację systemów wymagających synchronizacji, w szczególności urządzeń mobilnych i zdalnych.

Polityka bezpieczeństwa stron trzecich i dostawców – MŚP

Zapewnia, że dostawcy uzyskujący dostęp do danych organizacji lub je rejestrują, stosują praktyki zsynchronizowanego czasu w sposób umowny.

O politykach Clarysec - Polityka synchronizacji czasu – MŚP

Ogólne polityki bezpieczeństwa są często tworzone dla dużych korporacji, przez co małe firmy mają trudność z zastosowaniem złożonych zasad i nieokreślonych ról. Ta polityka jest inna. Nasze polityki dla MŚP są projektowane od podstaw z myślą o praktycznym wdrożeniu w organizacjach bez dedykowanych zespołów ds. bezpieczeństwa. Przypisujemy odpowiedzialności rolom, które faktycznie posiadasz, takim jak dyrektor generalny i Twój dostawca IT, a nie armii specjalistów, których nie masz. Każde wymaganie jest rozbite na unikalnie ponumerowane klauzule (np. 5.2.1, 5.2.2). Dzięki temu polityka staje się jasną listą kontrolną krok po kroku, co ułatwia wdrożenie, gotowość do audytu oraz dostosowanie bez przepisywania całych sekcji.

Alerty w czasie rzeczywistym dla dryfu czasu

Automatyczne monitorowanie i natychmiastowe alerty dla każdego urządzenia z dryfem zegara lub awarią synchronizacji, minimalizujące ryzyko dla operacji IT.

Praktyczne przypisanie ról

Definiuje odpowiedzialności dla dyrektora generalnego, IT oraz oficera ds. prywatności, usprawniając kroki zgodności nawet w zespołach bez specjalistów ds. bezpieczeństwa.

Często zadawane pytania

Stworzone dla liderów, przez liderów

Niniejsza polityka została opracowana przez lidera ds. bezpieczeństwa z ponad 25-letnim doświadczeniem w zakresie wdrażania i audytowania systemów ISMS w globalnych organizacjach. Została zaprojektowana nie tylko jako dokument, lecz jako obronne ramy, które wytrzymują kontrolę audytora.

Opracowane przez eksperta posiadającego:

Zasięg i tematy

🏢 Docelowe działy

🏷️ Zakres tematyczny

Ta polityka to 1 z 37 w pełnym pakiecie MŚP

Oszczędź 78%Zdobądź wszystkie 37 polityk MŚP za €399, zamiast €1.813 przy zakupie pojedynczym.

Zobacz pełny pakiet MŚP →