Přehled

Tato politika protokolování a monitorování pro SME stanovuje povinné požadavky na sběr, přezkoumání, uchovávání a ochranu logů napříč všemi IT systémy a uživateli. Zajišťuje soulad s ISO/IEC 27001:2022, GDPR a dalšími normami, se zjednodušenými rolemi vhodnými pro organizace bez specializovaných IT týmů.

Komplexní správa logů

Definuje, které události musí být protokolovány, doby uchovávání a bezpečné ukládání pro ochranu před manipulací a ztrátou.

Zabudovaný soulad s předpisy

Je v souladu s ISO/IEC 27001:2022, GDPR, NIS2 a DORA pro připravenost na audit a požadavky na reakci na porušení zabezpečení.

Přizpůsobeno pro SME

Přizpůsobeno organizacím bez specializovaných IT týmů, s jasnými rolemi pro generálního ředitele, IT podporu a koordinátora ochrany osobních údajů.

Přečíst celý přehled

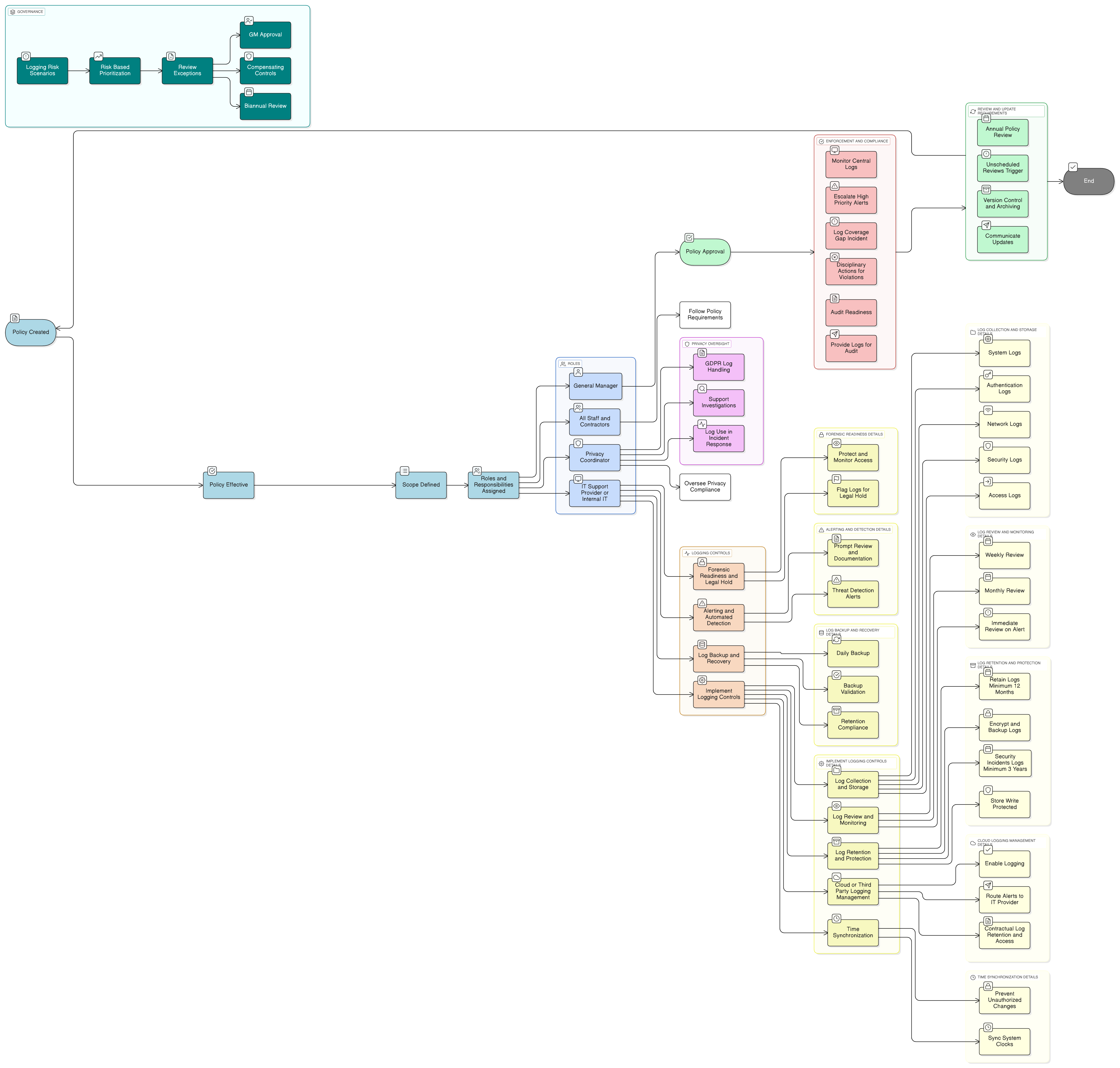

Diagram politiky

Klikněte na diagram pro zobrazení v plné velikosti

Obsah

Rozsah a pravidla zapojení

Požadované kategorie logů

Uchovávání, přístup a ochranné kontroly

Protokolování pro cloud a třetí strany

Požadavky na časovou synchronizaci

Ošetření rizik a připravenost na audit

Soulad s rámcem

🛡️ Podporované standardy a rámce

Tento produkt je v souladu s následujícími rámci dodržování předpisů s podrobnými mapováními doložek a kontrol.

Související zásady

Politika ochrany údajů a ochrany osobních údajů – SME

Zajišťuje, že logová data obsahující osobní informace jsou spravována s integritou, uchováváním a ochranou přístupu v souladu s požadavky GDPR.

Politika zabezpečení sítě – SME

Poskytuje základ pro zachytávání logů souvisejících s firewally, bezdrátovým přístupem, firemní VPN a monitorováním segmentace.

Politika bezpečného vývoje – SME

Zajišťuje, že aplikační logy (např. pro pokusy o přihlášení, chyby a výjimky) jsou zabudovány do návrhu softwaru a provozu.

Politika reakce na incidenty – SME

Spoléhá na přesná a úplná logová data pro detekci, analýzu a reakci na události informační bezpečnosti.

Politika časové synchronizace – SME

Zajišťuje konzistentní a dohledatelná časová razítka napříč všemi systémy, což umožňuje korelaci logů během vyšetřování.

O politikách Clarysec - Politika protokolování a monitorování – SME

Obecné bezpečnostní politiky jsou často vytvářeny pro velké korporace, což malým firmám ztěžuje aplikaci složitých pravidel a nejasně definovaných rolí. Tato politika je jiná. Naše politiky pro SME jsou navrženy od základu pro praktickou implementaci v organizacích bez specializovaných bezpečnostních týmů. Přidělujeme odpovědnosti rolím, které skutečně máte, jako je generální ředitel a váš poskytovatel IT, nikoli armádě specialistů, které nemáte. Každý požadavek je rozdělen do jedinečně číslované klauzule (např. 5.2.1, 5.2.2). To mění politiku v jasný, krok za krokem kontrolní seznam, který usnadňuje implementaci, audit a přizpůsobení bez přepisování celých částí.

Rychlé vyšetřování incidentů

Umožňuje rychlé přezkoumání logů a forenzní připravenost, čímž urychluje analýzu porušení zabezpečení a regulační oznamování pro malé týmy.

Podpora protokolování pro cloud a vzdálený přístup

Rozšiřuje kontroly protokolování na cloudové platformy, SaaS, využívání soukromých zařízení (BYOD) a vzdálené uživatele, aby nevznikaly mezery v monitorování kritických událostí.

Odpovědnost na základě rolí

Přiřazuje povinnosti přezkoumání logů, upozorňování a eskalace skutečným rolím v SME pro jasnou odpovědnost a dohledatelné kroky.

Nejčastější dotazy

Vytvořeno pro lídry, lídry

Tato politika byla vypracována bezpečnostním lídrem s více než 25 lety zkušeností s implementací a auditem rámců ISMS v globálních organizacích. Není navržena pouze jako dokument, ale jako obhajitelný rámec, který obstojí při auditu.

Vypracováno odborníkem s následujícími kvalifikacemi:

Pokrytí a témata

🏢 Cílová oddělení

🏷️ Tematické pokrytí

Tato politika je 1 z 37 v kompletním balíčku pro MSP

Ušetřete 78%Získejte všech 37 politik pro MSP za €399, místo €1 813 při individuálním nákupu.

Zobrazit kompletní balíček MSP →