Aperçu

Cette Politique de journalisation et de surveillance pour les PME définit des exigences obligatoires pour la collecte, la revue, la conservation et la protection des journaux sur l’ensemble des systèmes informatiques et pour tous les utilisateurs. Elle garantit la conformité à ISO/IEC 27001:2022, au RGPD et à d’autres normes, avec des rôles simplifiés adaptés aux organisations sans équipes informatiques dédiées.

Gestion complète des journaux

Définit quels événements doivent être journalisés, les durées de conservation et le stockage sécurisé afin de protéger contre l’altération et la perte.

Conformité réglementaire intégrée

S’aligne sur ISO/IEC 27001:2022, le RGPD, NIS2 et DORA pour la préparation à l’audit et les exigences de réponse aux violations.

Adaptée aux PME

Adaptée aux organisations sans équipes informatiques dédiées, avec des rôles clairs pour le Directeur général, le support informatique et le coordinateur de la protection des données.

Lire l'aperçu complet

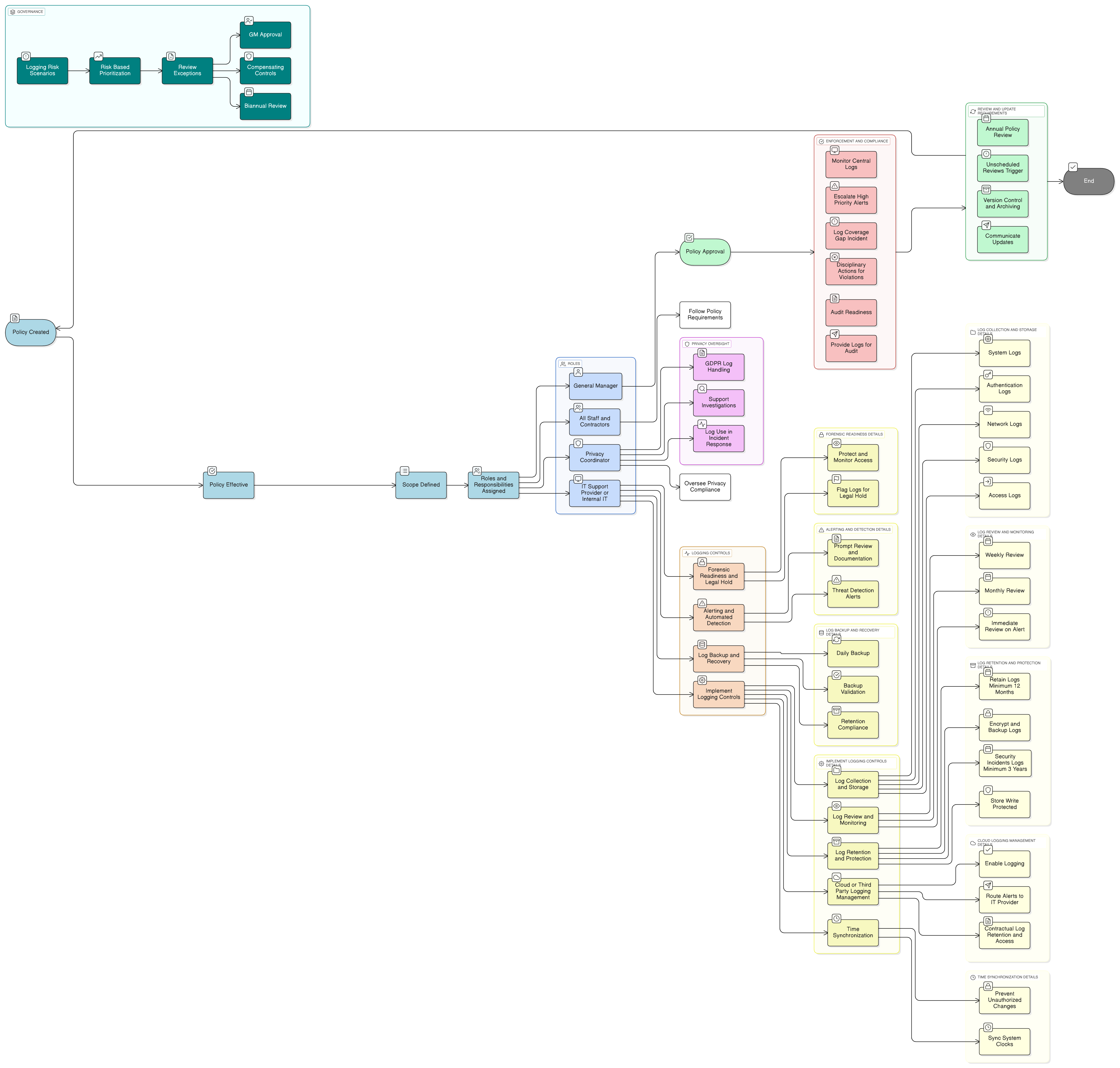

Diagramme de la politique

Cliquez sur le diagramme pour l’afficher en taille complète

Contenu

Périmètre et règles d’engagement

Catégories de journaux requises

Conservation, accès et contrôles de protection

Journalisation cloud et des tiers

Exigences de synchronisation de l’heure

Traitement des risques et préparation à l’audit

Conformité aux frameworks

🛡️ Normes et frameworks pris en charge

Ce produit est aligné sur les frameworks de conformité suivants, avec des mappages détaillés de clauses et de contrôles.

| Framework | Clauses / Contrôles couverts |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 5(1)(f)Article 32Article 33

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Politiques associées

Politique de protection des données et de confidentialité - PME

Garantit que les données de journaux contenant des informations personnelles sont gérées avec intégrité, conservation et garanties d’accès conformément aux exigences du RGPD.

Politique de sécurité des réseaux - PME

Fournit la base pour capturer des journaux liés aux pare-feu, à l’accès sans fil, aux VPN d'entreprise et à la surveillance de la segmentation.

Politique de développement sécurisé - PME

Garantit que les journaux applicatifs (p. ex., tentatives de connexion, erreurs et exceptions) sont intégrés à la conception et à l’exploitation des logiciels.

Politique de réponse aux incidents - PME

S’appuie sur des données de journaux exactes et complètes pour détecter, analyser et répondre aux événements de sécurité de l'information.

Politique de synchronisation de l’heure - PME

Garantit des horodatages cohérents et traçables sur l’ensemble des systèmes, permettant de corréler les journaux lors des enquêtes.

À propos des politiques Clarysec - Politique de journalisation et de surveillance - PME

Les politiques de sécurité génériques sont souvent conçues pour les grandes entreprises, laissant les petites structures en difficulté face à des règles complexes et à des rôles non définis. Cette politique est différente. Nos politiques PME sont conçues dès le départ pour une mise en œuvre pratique dans des organisations sans équipes de sécurité dédiées. Nous attribuons les responsabilités aux rôles que vous avez réellement, comme le Directeur général et votre prestataire informatique, et non à une armée de spécialistes que vous n’avez pas. Chaque exigence est décomposée en une clause numérotée de manière unique (p. ex., 5.2.1, 5.2.2). Cela transforme la politique en une liste de contrôle claire, étape par étape, facilitant la mise en œuvre, l’audit et la personnalisation sans réécrire des sections entières.

Enquête rapide sur les incidents

Permet une revue rapide des journaux et la préparation forensique, accélérant l’analyse des violations et le reporting réglementaire pour les petites équipes.

Prise en charge de la journalisation cloud et à distance

Étend les contrôles de journalisation aux plateformes cloud, au SaaS, à l’usage de terminaux personnels et aux utilisateurs à distance, garantissant l’absence de lacunes dans la surveillance des événements critiques.

Responsabilisation basée sur les rôles

Attribue les tâches de revue des journaux, d’alerte et d’escalade aux rôles réels des PME pour une responsabilité claire et des actions traçables.

Foire aux questions

Conçu pour les dirigeants, par des dirigeants

Cette politique a été rédigée par un responsable de la sécurité disposant de plus de 25 ans d’expérience dans le déploiement et l’audit de cadres ISMS pour des entreprises mondiales. Elle est conçue non seulement comme un document, mais comme un cadre défendable résistant à l’examen des auditeurs.

Rédigé par un expert titulaire de :

Couverture & Sujets

🏢 Départements cibles

🏷️ Couverture thématique

Cette politique est 1 sur 37 dans le Pack PME complet

Économisez 78%Obtenez les 37 politiques PME pour €399, au lieu de €1 813 à l'unité.

Voir le Pack PME complet →