Przegląd

Polityka bezpiecznego rozwoju (P24S) zapewnia SME jasne, egzekwowane normy dla bezpiecznego kodowania, przeglądu kodu i procedur wdrożeniowych, zgodne z ISO 27001, GDPR, DORA i NIS2. Centralizuje nadzór u dyrektora generalnego, zapewniając, że całe oprogramowanie rozwijane wewnętrznie lub dostarczane przez strony trzecie spełnia obowiązki regulacyjne i umowne — od bezpiecznego kodowania po zarządzanie dostawcami i gotowość do audytu.

Wymuszane bezpieczne kodowanie

Nakazuje bezpieczny rozwój oprogramowania dla całego kodu, minimalizując podatności i ryzyka dotyczące danych.

Role przyjazne dla SME

Zaprojektowana dla SME, przypisuje nadzór nad bezpieczeństwem rozwoju dyrektorowi generalnemu, bez wymogu posiadania dedykowanego zespołu IT.

Dokumentacja gotowa do audytu

Wymaga retencji list kontrolnych i zatwierdzeń dla łatwego audytu ISO 27001 i zapewnienia klientów.

Kontrole dostawców i stron trzecich

Wymusza klauzule bezpieczeństwa we wszystkich umowach rozwoju ze stronami trzecimi i śledzi zgodność.

Czytaj pełny przegląd

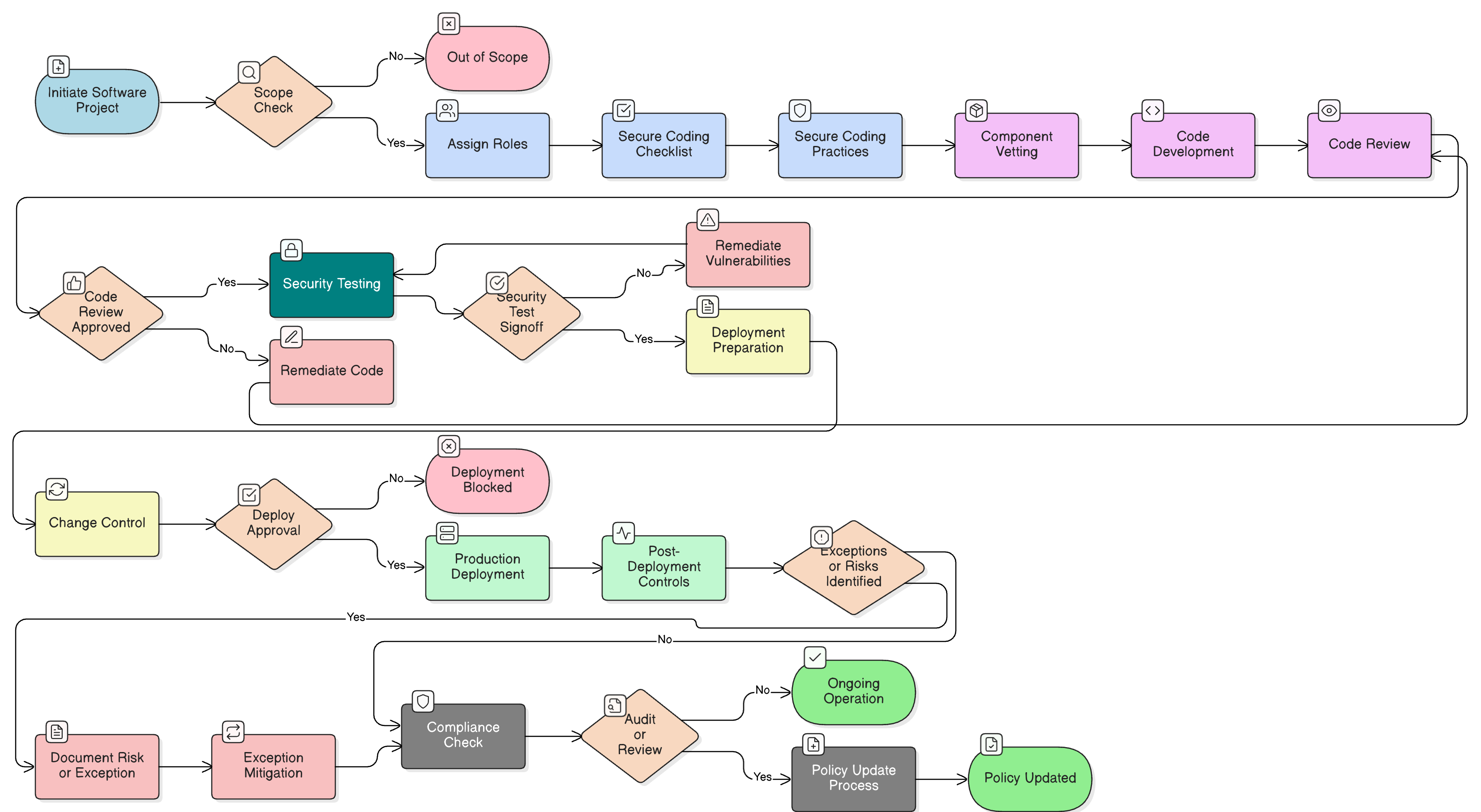

Diagram polityki

Kliknij diagram, aby wyświetlić w pełnym rozmiarze

Zawartość

Zakres i zasady współpracy

Wymagania dotyczące bezpiecznego kodowania i przeglądu

Procedury testów bezpieczeństwa aplikacji

Kontrole komponentów stron trzecich i open-source

Procedury wdrożeniowe oraz kontrola zmian

Postępowanie z ryzykiem i obsługa wyjątków

Zgodność z frameworkiem

🛡️ Obsługiwane standardy i frameworki

Ten produkt jest zgodny z następującymi frameworkami zgodności, ze szczegółowym mapowaniem klauzul i kontroli.

| Framework | Objęte klauzule / Kontrole |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 25

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Powiązane polityki

Polityka ról i odpowiedzialności w zarządzaniu - SME

Ustanawia rozliczalność za przypisywanie i weryfikację zabezpieczeń rozwoju w projektach i u dostawców.

Polityka kontroli dostępu - SME

Zapewnia bazowe zasady ograniczania dostępu do środowisk rozwojowych i repozytoriów kodu, w tym rozdzielenie obowiązków (SoD).

Polityka świadomości i szkoleń w zakresie bezpieczeństwa informacji - SME

Zapewnia, że programiści wewnętrzni i wykonawcy rozumieją praktyki bezpiecznego kodowania oraz powiązane obowiązki bezpieczeństwa.

Polityka ochrony danych i prywatności - SME

Wyjaśnia, jak dane osobowe muszą być przetwarzane podczas rozwoju, testowania oraz rejestrowania audytowego, aby zachować zgodność z GDPR.

Polityka reagowania na incydenty (P30) - SME

Definiuje, jak incydenty bezpieczeństwa związane z rozwojem muszą być zgłaszane, oceniane i naprawiane, w tym ekspozycje związane z kodem.

O politykach Clarysec - Polityka bezpiecznego rozwoju - SME

Ogólne polityki bezpieczeństwa są często tworzone dla dużych korporacji, przez co małe firmy mają trudność z zastosowaniem złożonych zasad i nieokreślonych ról. Ta polityka jest inna. Nasze polityki SME są projektowane od podstaw z myślą o praktycznym wdrożeniu w organizacjach bez dedykowanych zespołów bezpieczeństwa. Przypisujemy odpowiedzialności do ról, które faktycznie posiadasz — takich jak dyrektor generalny i Twój dostawca IT — a nie do armii specjalistów, których nie masz. Każde wymaganie jest rozbite na unikalnie numerowaną klauzulę (np. 5.2.1, 5.2.2). Dzięki temu polityka staje się jasną listą kontrolną krok po kroku, co ułatwia wdrożenie, audyt i dostosowanie bez przepisywania całych sekcji.

Ustrukturyzowane kontrole wdrożeń

Wymaga śledzenia wersji, systemów kopii zapasowych oraz planów wycofania zmian dla każdego wydania w środowisku produkcyjnym, minimalizując zakłócenia wynikające z nieudanych wdrożeń.

Jasne rozdzielenie środowisk

Nakazuje ścisłe kontrole, aby utrzymać izolację środowisk rozwoju, testów i środowiska produkcyjnego dla lepszego bezpieczeństwa i integralności.

Proaktywna obsługa wyjątków ryzyka

Formalizuje ocenę ryzyka i zatwierdzenie GM dla każdego odstępstwa, z jasną dokumentacją oraz cyklami przeglądu.

Często zadawane pytania

Stworzone dla liderów, przez liderów

Niniejsza polityka została opracowana przez lidera ds. bezpieczeństwa z ponad 25-letnim doświadczeniem w zakresie wdrażania i audytowania systemów ISMS w globalnych organizacjach. Została zaprojektowana nie tylko jako dokument, lecz jako obronne ramy, które wytrzymują kontrolę audytora.

Opracowane przez eksperta posiadającego:

Zasięg i tematy

🏢 Docelowe działy

🏷️ Zakres tematyczny

Ta polityka to 1 z 37 w pełnym pakiecie MŚP

Oszczędź 78%Zdobądź wszystkie 37 polityk MŚP za €399, zamiast €1.813 przy zakupie pojedynczym.

Zobacz pełny pakiet MŚP →