Overzicht

Dit Logging- en monitoringbeleid voor SME stelt verplichte eisen vast voor logverzameling, logboeken beoordelen, logretentie en bescherming in alle IT-infrastructuur en voor alle gebruikers. Het waarborgt naleving van ISO/IEC 27001:2022, GDPR en andere normen, met vereenvoudigde rollen die geschikt zijn voor organisaties zonder dedicated IT-teams.

Uitgebreid logbeheer

Definieert welke gebeurtenissen moeten worden gelogd, bewaartermijnen en veilige opslag ter bescherming tegen manipulatie en verlies.

Naleving van regelgeving ingebouwd

Sluit aan op ISO/IEC 27001:2022, GDPR, NIS2 en DORA voor auditgereedheid en vereisten voor incidentrespons bij inbreuken.

Afgestemd op SME's

Aangepast voor organisaties zonder dedicated IT-teams, met duidelijke rollen voor algemeen directeur, IT-ondersteuning en privacycoördinator.

Volledig overzicht lezen

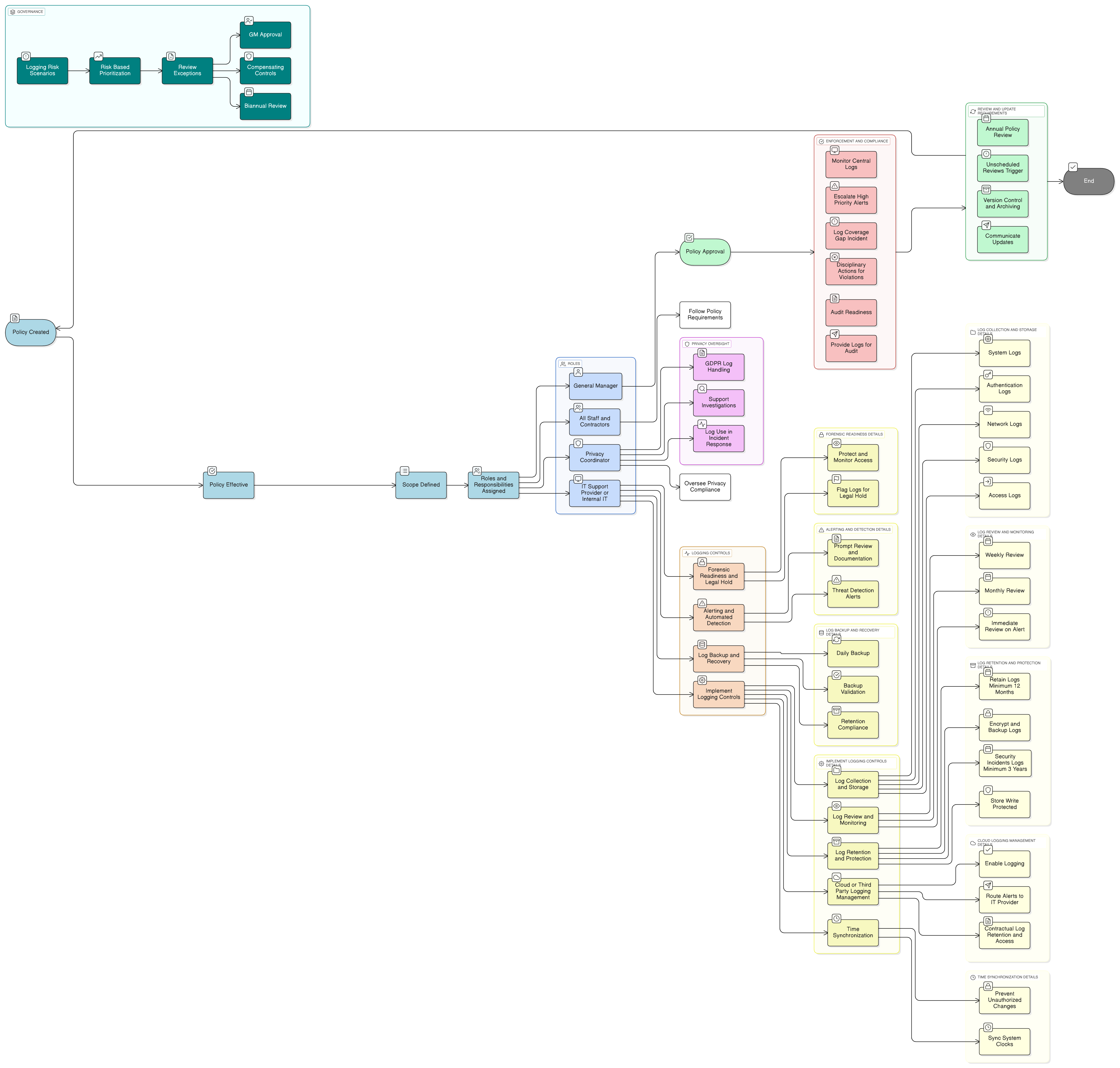

Beleidsdiagram

Klik op het diagram om het op volledige grootte te bekijken

Inhoud

Scope en spelregels

Vereiste logcategorieën

Logretentie, toegang en beschermingsmaatregelen

Cloud- en logging van derden

Vereisten voor tijdsynchronisatie

Risicobehandeling en auditgereedheid

Framework-naleving

🛡️ Ondersteunde standaarden & frameworks

Dit product is afgestemd op de volgende compliance-frameworks, met gedetailleerde clausule- en controlemappings.

| Framework | Gedekte clausules / Controles |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 5(1)(f)Article 32Article 33

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Gerelateerde beleidsregels

Gegevensbescherming en privacybeleid-SME

Waarborgt dat loggegevens met persoonsgegevens worden beheerd met integriteit, bewaartermijnen en toegangswaarborgen in lijn met GDPR-eisen.

Netwerkbeveiligingsbeleid-SME

Biedt de basis voor het vastleggen van logs met betrekking tot firewalls, draadloze toegang, VPN's en monitoring van segmentatie.

Beleid veilige ontwikkeling-SME

Waarborgt dat applicatielogs (bijv. voor inlogpogingen, fouten en uitzonderingen) zijn ingebouwd in softwareontwerp en -operaties.

Incidentresponsbeleid-SME

Steunt op nauwkeurige en volledige loggegevens om informatiebeveiligingsgebeurtenissen te detecteren, analyseren en erop te reageren.

Beleid tijdsynchronisatie-SME

Waarborgt consistente en traceerbare tijdstempels in alle systemen, zodat logs tijdens onderzoeken kunnen worden gecorreleerd.

Over Clarysec-beleidsdocumenten - Logging- en monitoringbeleid - SME

Generieke beveiligingsbeleidslijnen zijn vaak gebouwd voor grote ondernemingen, waardoor kleine bedrijven moeite hebben om complexe regels en ongedefinieerde rollen toe te passen. Dit beleid is anders. Onze SME-beleidslijnen zijn vanaf de basis ontworpen voor praktische implementatie in organisaties zonder dedicated beveiligingsteams. We wijzen verantwoordelijkheden toe aan de rollen die u daadwerkelijk heeft, zoals de algemeen directeur en uw IT-provider, niet aan een leger van specialisten dat u niet heeft. Elke eis is opgesplitst in een uniek genummerde clausule (bijv. 5.2.1, 5.2.2). Dit maakt het beleid tot een duidelijke, stapsgewijze checklist, waardoor het eenvoudig is om te implementeren, te auditen en aan te passen zonder hele secties te herschrijven.

Snelle incidentonderzoeken

Maakt snelle logboeken beoordelen en forensische gereedheid mogelijk, waardoor analyse van inbreuken en regelgevende rapportage voor kleine teams wordt versneld.

Ondersteuning voor cloud- en remote logging

Breidt logging- en monitoringbeheersmaatregelen uit naar cloudplatformen, SaaS, Bring Your Own Device (BYOD) en externe gebruikers, zodat er geen hiaten zijn in monitoring van kritieke gebeurtenissen.

Rolverantwoordingsplicht

Wijst logboeken beoordelen, waarschuwingen en escalatietaken toe aan daadwerkelijke SME-rollen voor duidelijke verantwoordelijkheid en traceerbare acties.

Veelgestelde vragen

Ontwikkeld voor leiders, door leiders

Dit beleid is opgesteld door een securityleider met meer dan 25 jaar ervaring in het implementeren en auditen van ISMS-frameworks voor wereldwijde ondernemingen. Het is niet alleen bedoeld als document, maar als een verdedigbaar kader dat standhoudt onder auditoronderzoek.

Opgesteld door een expert met de volgende kwalificaties:

Dekking & Onderwerpen

🏢 Doelafdelingen

🏷️ Onderwerpdekking

Dit beleid is 1 van 37 in het volledige KMO-pakket

Bespaar 78%Ontvang alle 37 KMO-beleidsregels voor €399, in plaats van €1.813 afzonderlijk.

Bekijk volledig KMO-pakket →