Prehľad

Táto politika zaznamenávania a monitorovania pre SME stanovuje povinné požiadavky na zber logov, kontrolu logov, uchovávanie a ochranu naprieč všetkými IT systémami a používateľmi. Zabezpečuje súlad s ISO/IEC 27001:2022, GDPR a ďalšími normami, so zjednodušenými rolami vhodnými pre organizácie bez vyhradených IT tímov.

Komplexná správa logov

Definuje, ktoré udalosti sa musia zaznamenávať, lehoty uchovávania a bezpečné uchovávanie na ochranu pred manipuláciou a stratou.

Zabudovaný regulačný súlad

Je zosúladená s ISO/IEC 27001:2022, GDPR, NIS2 a DORA pre pripravenosť na audit a požiadavky na reakciu na porušenie ochrany údajov.

Prispôsobené pre SME

Prispôsobené pre organizácie bez vyhradených IT tímov, s jasnými rolami pre generálneho riaditeľa, IT podporu a koordinátora ochrany údajov.

Čítať celý prehľad

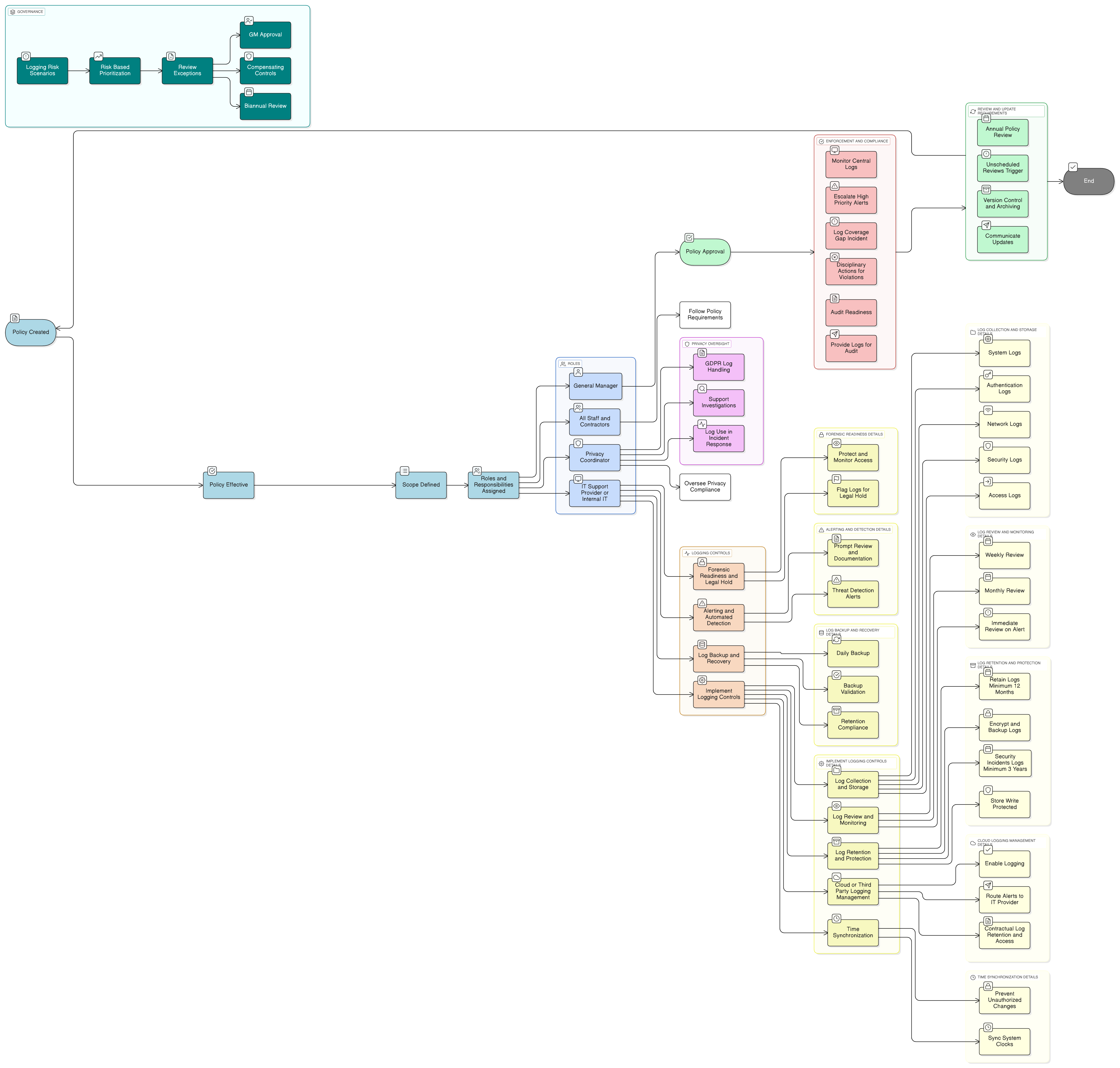

Diagram politiky

Kliknite na diagram pre zobrazenie v plnej veľkosti

Obsah

Rozsah a pravidlá zapojenia

Požadované kategórie logov

Uchovávanie, prístup a ochranné kontroly

Logovanie pre cloud a tretie strany

Požiadavky na časovú synchronizáciu

Ošetrenie rizík a pripravenosť na audit

Súlad s rámcom

🛡️ Podporované štandardy a rámce

Tento produkt je v súlade s nasledujúcimi rámcami dodržiavania predpisov s podrobnými mapovaniami doložiek a kontrol.

Súvisiace zásady

Politika ochrany údajov a súkromia - SME

Zabezpečuje, že údaje logov obsahujúce osobné informácie sú spravované s integritou, uchovávaním a ochrannými opatreniami prístupu v súlade s požiadavkami GDPR.

Politika bezpečnosti siete - SME

Poskytuje základ pre zachytávanie logov súvisiacich s firewallmi, bezdrôtovým prístupom, VPN a monitorovaním segmentácie.

Politika bezpečného vývoja - SME

Zabezpečuje, že aplikačné logy (napr. pre pokusy o prihlásenie, chyby a výnimky) sú zabudované do návrhu softvéru a prevádzky.

Politika reakcie na incidenty - SME

Spolieha sa na presné a úplné údaje logov na detekciu, analýzu a reakciu na udalosti informačnej bezpečnosti.

Politika časovej synchronizácie - SME

Zabezpečuje konzistentné a vysledovateľné časové pečiatky naprieč všetkými systémami, čo umožňuje koreláciu logov počas vyšetrovaní.

O politikách Clarysec - Politika zaznamenávania a monitorovania - SME

Generické bezpečnostné politiky sú často vytvorené pre veľké korporácie, čo spôsobuje, že malé podniky majú problém uplatniť zložité pravidlá a nejasne definované roly. Táto politika je iná. Naše politiky pre SME sú navrhnuté od základov pre praktickú implementáciu v organizáciách bez vyhradených bezpečnostných tímov. Priraďujeme zodpovednosti rolám, ktoré skutočne máte, ako je generálny riaditeľ a váš poskytovateľ IT, nie armáde špecialistov, ktorých nemáte. Každá požiadavka je rozdelená do jedinečne očíslovanej doložky (napr. 5.2.1, 5.2.2). To mení politiku na jasný, krok za krokom kontrolný zoznam, vďaka čomu je jednoduché ju implementovať, auditovať a prispôsobiť bez prepisovania celých častí.

Rýchle vyšetrovanie incidentov

Umožňuje rýchlu kontrolu logov a forenznú pripravenosť, čím urýchľuje analýzu porušenia a regulačné oznamovanie pre malé tímy.

Podpora logovania pre cloud a vzdialený prístup

Rozširuje kontrolné opatrenia logovania na cloudové platformy, SaaS, používanie vlastných zariadení (BYOD) a vzdialených používateľov, čím zabezpečuje, že nevzniknú medzery v monitorovaní kritických udalostí.

Zodpovednosť na základe rolí

Priraďuje povinnosti kontroly logov, upozorňovania a eskalácie reálnym rolám SME pre jasnú zodpovednosť a vysledovateľné činnosti.

Často kladené otázky

Vytvorené pre lídrov, lídrami

Táto politika bola vypracovaná bezpečnostným lídrom s viac ako 25-ročnými skúsenosťami s implementáciou a auditovaním rámcov ISMS pre globálne podniky. Nie je navrhnutá len ako dokument, ale ako obhájiteľný rámec, ktorý obstojí pri audítorskom preskúmaní.

Vypracované odborníkom s nasledovnými kvalifikáciami:

Pokrytie a témy

🏢 Cieľové oddelenia

🏷️ Tematické pokrytie

Táto politika je 1 z 37 v kompletnom balíku pre MSP

Ušetrite 78%Získajte všetkých 37 politík MSP za €399, namiesto €1 813 pri individuálnom nákupe.

Zobraziť kompletný balík MSP →