Przegląd

Ta Polityka bezpieczeństwa sieci dla MŚP definiuje jasne role, środki kontrolne i wymagania techniczne dotyczące zabezpieczenia wszystkich komponentów sieci, zapewniając zgodność z ISO 27001:2022, GDPR, NIS2 i DORA. Polityka jest ustrukturyzowana dla organizacji o uproszczonym modelu zarządzania, przypisując praktyczne obowiązki dyrektorowi generalnemu i dostawcy wsparcia IT, oraz jest gotowa do audytu pod kątem wymagań regulacyjnych.

Kompleksowe zabezpieczenia sieci

Definiuje rygorystyczne kontrole dla sieci przewodowych, bezprzewodowych i chmury obliczeniowej, chroniąc przed nieuprawnionym dostępem i cyberatakami.

Jasne role dla MŚP

Przypisuje obowiązki w zakresie bezpieczeństwa sieci dyrektorowi generalnemu i dostawcy usług IT — idealne dla firm bez dedykowanych zespołów ds. bezpieczeństwa IT.

Zgodność gotowa do audytu

Wspiera wymagania ISO 27001, GDPR, NIS2 i DORA; ustrukturyzowana pod kątem łatwego przygotowania do audytu i zapewnienia zgodności regulacyjnej.

Czytaj pełny przegląd

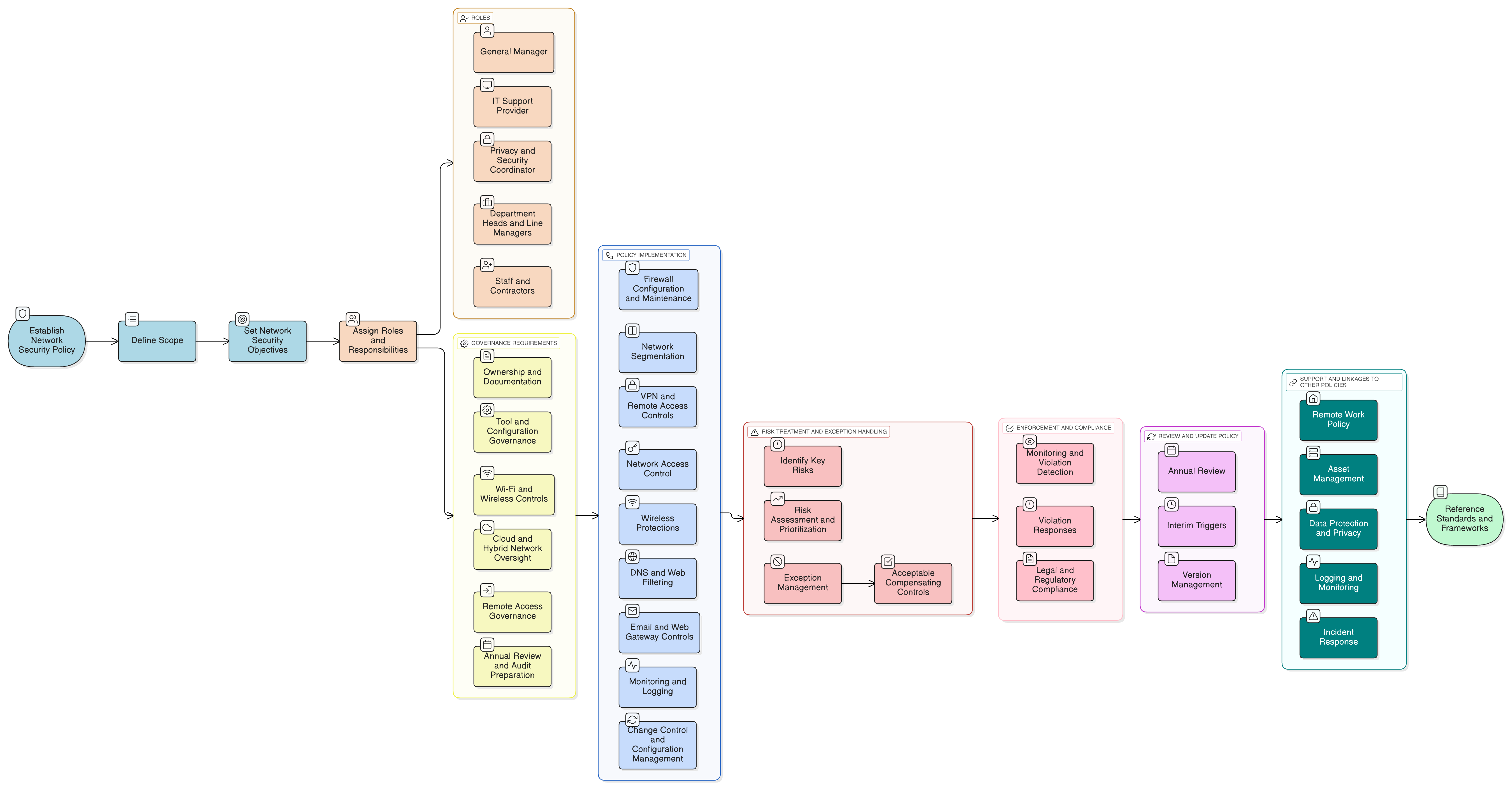

Diagram polityki

Kliknij diagram, aby wyświetlić w pełnym rozmiarze

Zawartość

Zakres i zasady współpracy

Role i odpowiedzialności dla MŚP

Segmentacja sieci i zapory sieciowe

Dostęp zdalny i zabezpieczenia wirtualnej sieci prywatnej (VPN)

Coroczny przegląd i przygotowanie do audytu

Zarządzanie odstępstwami i kontrole kompensacyjne

Zgodność z frameworkiem

🛡️ Obsługiwane standardy i frameworki

Ten produkt jest zgodny z następującymi frameworkami zgodności, ze szczegółowym mapowaniem klauzul i kontroli.

| Framework | Objęte klauzule / Kontrole |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 32

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Powiązane polityki

Polityka pracy zdalnej – SME

Wymusza bezpieczne metody dostępu zdalnego, wymagania wirtualnej sieci prywatnej (VPN) oraz ochronę punktów końcowych dla użytkowników poza siedzibą.

Polityka zarządzania aktywami – SME

Zapewnia, że wszystkie systemy podłączone do sieci są identyfikowane, kategoryzowane i śledzone wraz z aktualnymi statusami bezpieczeństwa.

Polityka ochrony danych i prywatności – SME

Zapewnia, że segmentacja sieci, kontrola dostępu oraz rejestrowanie audytowe wspierają zasady prywatności i ochronę danych w ramach GDPR.

Polityka rejestrowania i monitorowania – SME

Określa wymagania dotyczące pozyskiwania i przeglądu rejestrów zdarzeń z urządzeń sieciowych, połączeń zdalnych oraz kontrolerów sieci bezprzewodowych.

Polityka reagowania na incydenty – SME

Definiuje wymagane działania w odpowiedzi na naruszenia sieci, próby nieuprawnionego dostępu lub propagację złośliwego oprogramowania przez sieci wewnętrzne.

O politykach Clarysec - Polityka bezpieczeństwa sieci – SME

Ogólne polityki bezpieczeństwa są często tworzone dla dużych korporacji, przez co małe firmy mają trudności z zastosowaniem złożonych zasad i niejasno zdefiniowanych ról. Ta polityka jest inna. Nasze polityki dla MŚP są projektowane od podstaw z myślą o praktycznym wdrożeniu w organizacjach bez dedykowanych zespołów ds. bezpieczeństwa. Przypisujemy odpowiedzialności do ról, które faktycznie posiadasz — takich jak dyrektor generalny i dostawca wsparcia IT — a nie do armii specjalistów, których nie masz. Każde wymaganie jest rozbite na unikalnie ponumerowaną klauzulę (np. 5.2.1, 5.2.2). Dzięki temu polityka staje się jasną listą kontrolną krok po kroku, co ułatwia wdrożenie, audyt i dostosowanie bez przepisywania całych sekcji.

Segmentowana ochrona sieci

Ogranicza rozprzestrzenianie się złośliwego oprogramowania i zagrożenia wewnętrzne poprzez egzekwowanie silnej segmentacji między sieciami wewnętrznymi, gościnnymi i Internetu Rzeczy.

Szczegółowy proces obsługi odstępstw

Zawiera wyjątkowo szczegółowy proces odstępstw: udokumentowany, ograniczony czasowo i powiązany z kontrolami kompensacyjnymi dla przejrzystości audytowej.

Zintegrowane zarządzanie zmianami

Każda zmiana w sieci przechodzi udokumentowany proces; aktualizacje awaryjne są przeglądane, rejestrowane i bezpiecznie archiwizowane co miesiąc.

Często zadawane pytania

Stworzone dla liderów, przez liderów

Niniejsza polityka została opracowana przez lidera ds. bezpieczeństwa z ponad 25-letnim doświadczeniem w zakresie wdrażania i audytowania systemów ISMS w globalnych organizacjach. Została zaprojektowana nie tylko jako dokument, lecz jako obronne ramy, które wytrzymują kontrolę audytora.

Opracowane przez eksperta posiadającego:

Zasięg i tematy

🏢 Docelowe działy

🏷️ Zakres tematyczny

Ta polityka to 1 z 37 w pełnym pakiecie MŚP

Oszczędź 78%Zdobądź wszystkie 37 polityk MŚP za €399, zamiast €1.813 przy zakupie pojedynczym.

Zobacz pełny pakiet MŚP →