Panoramica

Questa Politica di registrazione e monitoraggio per PMI definisce requisiti obbligatori per la raccolta, la revisione dei log, la conservazione dei log e la protezione dei log in tutti i sistemi informativi e per tutti gli utenti. Garantisce la conformità a ISO/IEC 27001:2022, GDPR e altri standard, con ruoli semplificati adatti alle organizzazioni senza team IT dedicati.

Gestione completa dei log

Definisce quali eventi devono essere registrati, i periodi di conservazione dei log e l’archiviazione sicura per proteggere da manomissioni e perdite.

Conformità normativa integrata

Allineata a ISO/IEC 27001:2022, GDPR, NIS2 e DORA per la preparazione all'audit e i requisiti di risposta alle violazioni.

Pensata per le PMI

Adattata alle organizzazioni senza team IT dedicati, con ruoli chiari per Direttore Generale, Supporto IT e Coordinatore Privacy.

Leggi panoramica completa

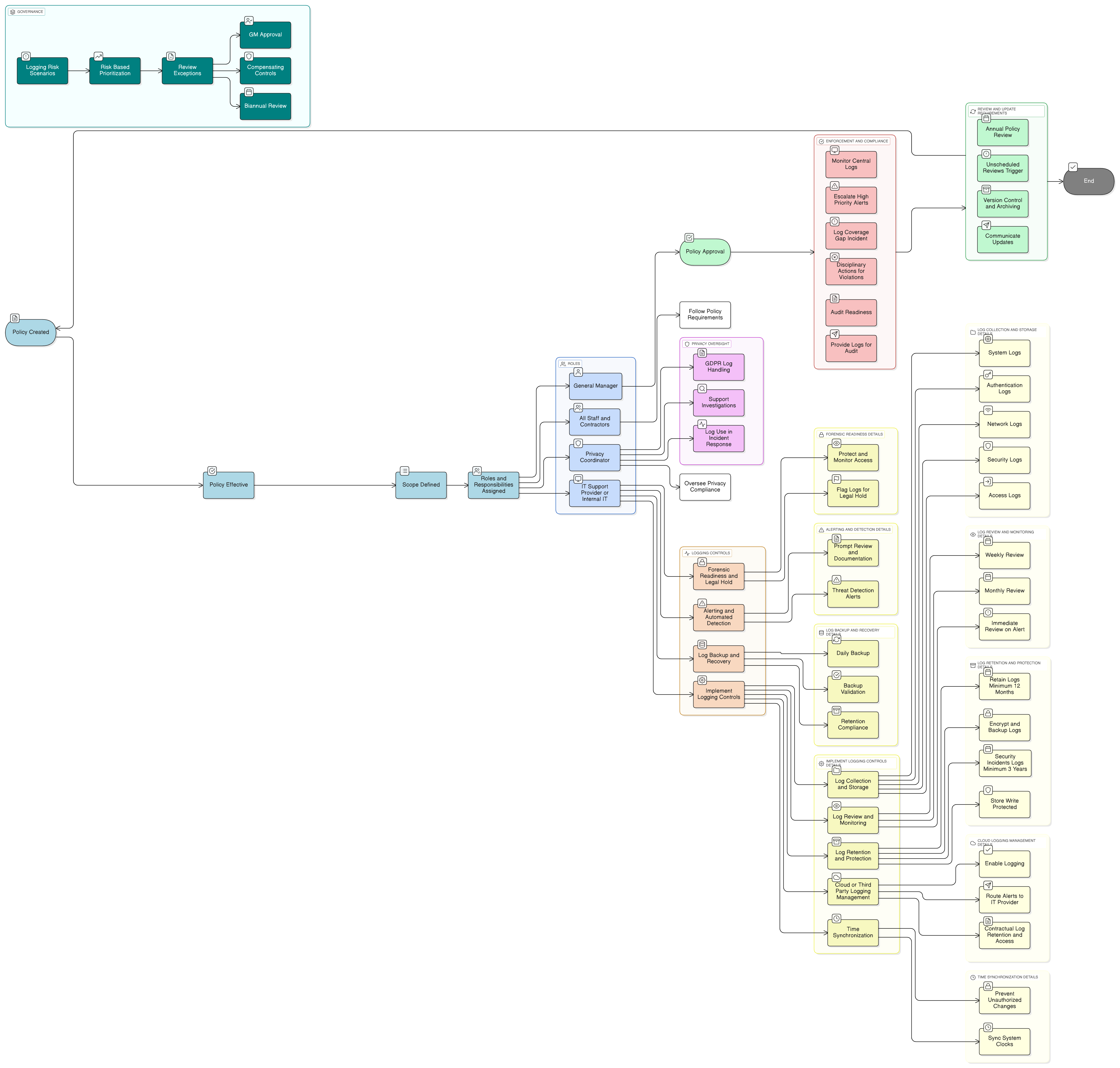

Diagramma della Policy

Fare clic sul diagramma per visualizzarlo a dimensione completa

Contenuto

Ambito e regole di ingaggio

Categorie di log richieste

Conservazione, accesso e controlli di protezione

Registrazione per cloud e terze parti

Requisiti di sincronizzazione dell’ora

Trattamento del rischio e preparazione all'audit

Conformità ai framework

🛡️ Standard e framework supportati

Questo prodotto è allineato ai seguenti framework di conformità, con mappature dettagliate di clausole e controlli.

| Framework | Clausole / Controlli coperti |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 5(1)(f)Article 32Article 33

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Politiche correlate

Politica di protezione dei dati e privacy - PMI

Garantisce che i dati di log contenenti informazioni personali siano gestiti con integrità, conservazione dei log e misure di salvaguardia degli accessi in linea con i requisiti GDPR.

Politica di sicurezza di rete - PMI

Fornisce le basi per acquisire log relativi a firewall, accesso wireless, VPN aziendale e monitoraggio della segmentazione.

Politica di sviluppo sicuro - PMI

Garantisce che i log applicativi (ad es. tentativi di login, errori ed eccezioni) siano integrati nella progettazione e nelle operazioni del software.

Politica di risposta agli incidenti (P30) - PMI

Si basa su dati di log accurati e completi per rilevare, analizzare e rispondere a eventi di sicurezza delle informazioni.

Politica di sincronizzazione dell’ora - PMI

Garantisce marcature temporali coerenti e tracciabili su tutti i sistemi, consentendo la correlazione dei log durante le indagini.

Informazioni sulle Policy Clarysec - Politica di registrazione e monitoraggio - PMI

Le politiche di sicurezza generiche sono spesso costruite per grandi aziende, lasciando le piccole imprese in difficoltà nell’applicare regole complesse e ruoli non definiti. Questa politica è diversa. Le nostre politiche per PMI sono progettate da zero per un’implementazione pratica in organizzazioni senza team di sicurezza dedicati. Assegniamo responsabilità ai ruoli che avete davvero, come il Direttore Generale e il vostro Fornitore di supporto IT, non a un esercito di specialisti che non avete. Ogni requisito è suddiviso in una clausola con numerazione univoca (ad es. 5.2.1, 5.2.2). Questo trasforma la politica in una checklist chiara e passo passo, rendendola facile da implementare, sottoporre ad audit e personalizzare senza riscrivere intere sezioni.

Indagine rapida sugli incidenti

Consente una rapida revisione dei log e la preparazione forense, accelerando l’analisi delle violazioni e la segnalazione regolatoria per team ridotti.

Supporto alla registrazione per cloud e remoto

Estende i controlli di registrazione a piattaforme cloud, SaaS, Bring Your Own Device (BYOD) e utenti remoti, garantendo l’assenza di lacune nel monitoraggio degli eventi critici.

Accountability basata sui ruoli

Assegna revisione dei log, allerta ed escalation ai ruoli reali delle PMI per responsabilità chiare e azioni tracciabili.

Domande frequenti

Creato per Leader, dai Leader

Questa policy è stata redatta da un leader della sicurezza con oltre 25 anni di esperienza nell’implementazione e nell’audit di framework ISMS per organizzazioni globali. È progettata non solo come documento, ma come un framework difendibile che resiste alla verifica degli auditor.

Redatto da un esperto in possesso di:

Copertura & Argomenti

🏢 Dipartimenti target

🏷️ Copertura tematica

Questa policy è 1 di 37 nel Pacchetto PMI completo

Risparmia il 78%Ottieni tutte le 37 policy PMI per €399, invece di €1.813 acquistandole singolarmente.

Vedi Pacchetto PMI completo →