Yleiskatsaus

Tämä pk-yrityksille suunnattu lokitus- ja valvontapolitiikka asettaa pakolliset vaatimukset lokien keräämiselle, katselmoinnille, säilytykselle ja suojaamiselle kaikissa tietojärjestelmissä ja kaikille käyttäjille. Se varmistaa vaatimustenmukaisuuden ISO/IEC 27001:2022:n, GDPR:n ja muiden standardien kanssa, yksinkertaistetuilla rooleilla organisaatioille ilman omistautuneita IT-tiimejä.

Kattava tarkastuslokien hallinta

Määrittelee, mitkä tapahtumat on kirjattava, säilytysajat sekä turvallisen säilytyksen peukalointia ja katoamista vastaan.

Sääntelyvaatimusten noudattaminen sisäänrakennettuna

Yhdenmukaistettu standardien ISO/IEC 27001:2022:n, GDPR:n, NIS2:n ja DORA:n kanssa auditointivalmiutta ja ilmoitettavia tietoturvaloukkauksia koskevia vaatimuksia varten.

Räätälöity pk-yrityksille

Mukautettu organisaatioille ilman omistautuneita IT-tiimejä, selkeillä rooleilla toimitusjohtajalle, IT-tuelle ja tietosuojakoordinaattorille.

Lue koko yleiskatsaus

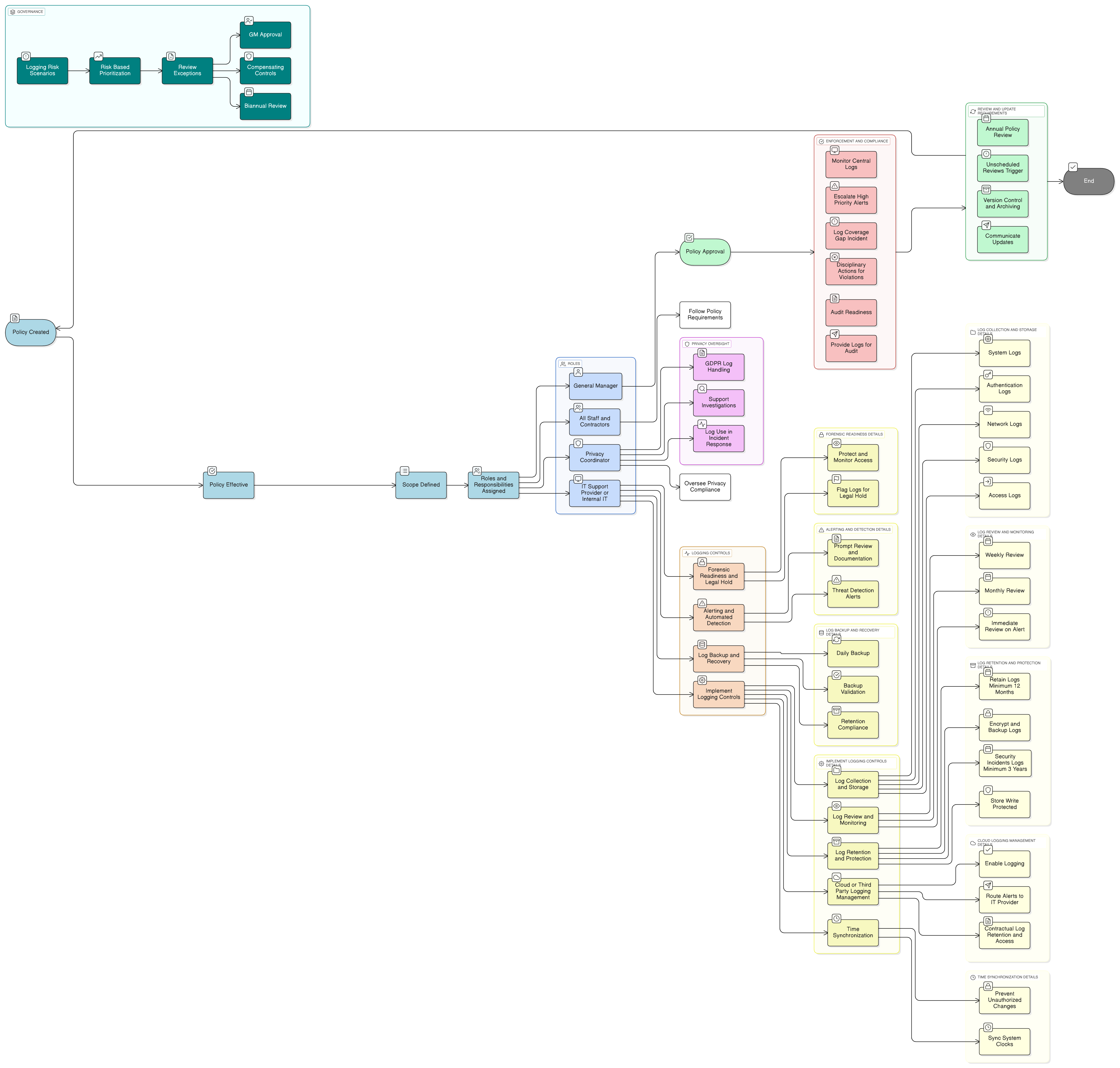

Käytäntökaavio

Napsauta kaaviota nähdäksesi sen täydessä koossa

Sisältö

Soveltamisala ja pelisäännöt

Vaaditut lokikategoriat

Säilytys-, pääsy- ja suojauskontrollit

Pilvi- ja kolmannen osapuolen lokitus

Aikasynkronointivaatimukset

Riskien käsittely ja auditointivalmius

Kehysmääräysten noudattaminen

🛡️ Tuetut standardit ja kehykset

Tämä tuote on linjassa seuraavien vaatimustenmukaisuuskehysten kanssa, yksityiskohtaisilla lauseke- ja valvontamappingeillä.

| Kehys | Katetut lausekkeet / Kontrollit |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 5(1)(f)Article 32Article 33

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Liittyvät käytännöt

Tietosuoja- ja tietosuojapolitiikka – pk-yrityksille

Varmistaa, että henkilötietoja sisältävä lokidata hallitaan eheyden, säilytyksen ja pääsyn suojatoimien avulla GDPR-vaatimusten mukaisesti.

Verkkoturvallisuuspolitiikka – pk-yrityksille

Tarjoaa perustan palomuureihin, langattomaan käyttöön, VPN-tileihin ja verkon segmentointiin ja eristämiseen liittyvien lokien keräämiselle.

Turvallinen kehittäminen -politiikka – pk-yrityksille

Varmistaa, että sovelluslokit (esim. kirjautumisyritykset, virheet ja poikkeukset) sisällytetään ohjelmistosuunnitteluun ja operaatioihin.

Tietoturvapoikkeamiin reagoinnin politiikka (P30) – pk-yrityksille

Perustuu tarkkaan ja täydelliseen lokidataan tietoturvapoikkeamien havaitsemiseksi, analysoimiseksi ja niihin reagoimiseksi.

Aikasynkronointipolitiikka – pk-yrityksille

Varmistaa yhdenmukaiset ja jäljitettävät aikaleimat kaikissa järjestelmissä, jotta lokit voidaan korreloida tutkintojen aikana.

Tietoa Clarysecin käytännöistä - Lokitus- ja valvontapolitiikka – pk-yrityksille

Yleiset tietoturvapolitiikat on usein rakennettu suuryrityksille, jolloin pienet yritykset kamppailevat monimutkaisten sääntöjen ja määrittelemättömien roolien kanssa. Tämä politiikka on erilainen. Pk-yrityspolitiikkamme on suunniteltu alusta alkaen käytännön toteutukseen organisaatioissa, joilla ei ole omistautuneita tietoturvatiimejä. Määritämme vastuut niille rooleille, joita teillä oikeasti on, kuten toimitusjohtajalle ja IT-palveluntarjoajalle, emme erikoisasiantuntijoiden joukolle, jota teillä ei ole. Jokainen vaatimus on jaettu yksilöllisesti numeroituun lausekkeeseen (esim. 5.2.1, 5.2.2). Tämä muuttaa politiikan selkeäksi, vaiheittaiseksi tarkistuslistaksi, mikä tekee siitä helpon ottaa käyttöön, auditoida ja räätälöidä ilman kokonaisten osioiden uudelleenkirjoittamista.

Nopea poikkeamien tutkinta

Mahdollistaa nopean lokikatselmoinnin ja forensisen valmiuden, nopeuttaen tietoturvaloukkausanalyysiä ja sääntelyraportointia pienille tiimeille.

Pilvi- ja etälokituksen tuki

Laajentaa lokituskontrollit pilvialustoihin, SaaS-palveluihin, omien laitteiden käytön (BYOD) -ympäristöihin ja etäkäyttäjiin, varmistaen, ettei kriittisten tapahtumien valvontaan jää aukkoja.

Roolipohjainen vastuuvelvollisuus

Osoittaa lokikatselmoinnin, hälytykset ja eskalointitehtävät pk-yrityksen todellisille rooleille selkeää vastuuta ja jäljitettäviä toimia varten.

Usein kysytyt kysymykset

Suunniteltu johtajille, johtajien toimesta

Tämän käytännön on laatinut tietoturvajohtaja, jolla on yli 25 vuoden kokemus ISMS-viitekehysten käyttöönotosta ja auditoinnista globaaleissa organisaatioissa. Se ei ole pelkkä asiakirja, vaan puolustettava viitekehys, joka kestää auditorin tarkastelun.

Laatinut asiantuntija, jolla on seuraavat pätevyydet:

Kattavuus & Aiheet

🏢 Kohdeosastot

🏷️ Aiheen kattavuus

Tämä käytäntö on 1/37 täydellisessä PK-yrityspaketissa

Säästä 78%Hanki kaikki 37 PK-yrityksen käytäntöä €399:llä. sen sijaan että ostaisit ne yksitellen €1 813:lla.

Katso täydellinen PK-yrityspaketti →