Apžvalga

Ši Tinklo saugumo politika apibrėžia privalomas kontrolės priemones ir valdyseną, reikalingas organizacijos tinklams apsaugoti nuo nesankcionuotos prieigos, duomenų nutekėjimo ir paslaugų sutrikdymo. Ji nustato tinklo segmentavimą, ugniasienių taisyklių vykdymo užtikrinimą, stebimą nuotolinę prieigą ir nuolatinę atitiktį pagrindiniams kibernetinio saugumo reglamentavimo reikalavimams ir geriausiosioms praktikoms.

Daugiasluoksnė tinklo apsauga

Įgyvendina tinklo segmentavimą, ugniasienių taisyklių vykdymo užtikrinimą, saugų maršrutizavimą ir centralizuotą tinklo stebėseną maksimaliai apsaugai.

Aiškūs vaidmenys ir valdysena

Apibrėžia IT, saugumo ir operacijų atsakomybes saugant, stebint ir audituojant tinklo infrastruktūrą.

Suderinta su pasauliniais standartais

Užtikrina atitiktį ISO/IEC 27001:2022, BDAR, NIS2, DORA, COBIT ir kt., siekiant reglamentavimo užtikrinimo.

Skaityti visą apžvalgą

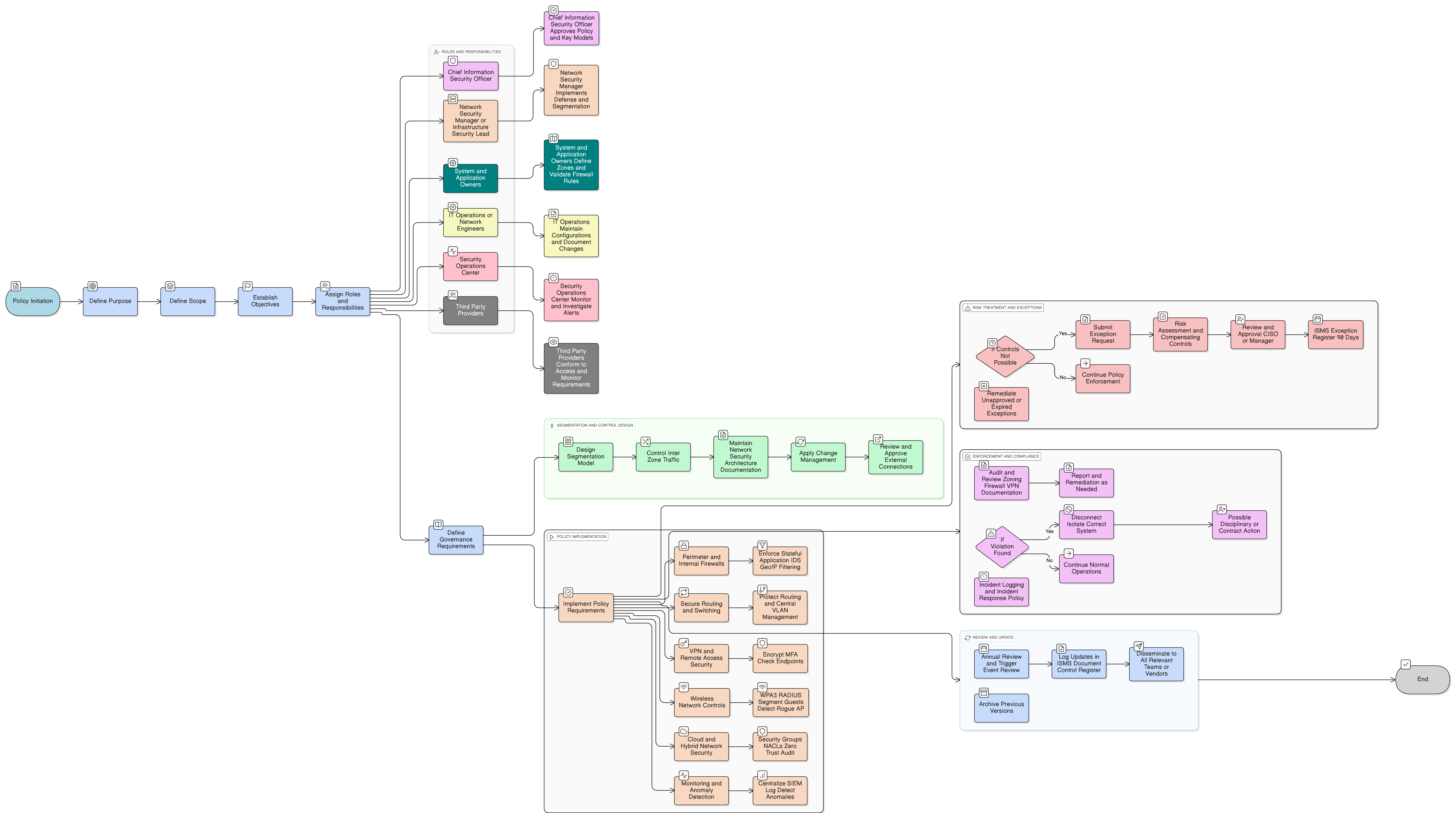

Politikos diagrama

Spustelėkite diagramą, kad peržiūrėtumėte visu dydžiu

Turinys

Taikymo sritis ir įsitraukimo taisyklės

Tinklo segmentavimo ir ugniasienių reikalavimai

Debesija, VPN ir belaidžio ryšio kontrolės priemonės

Vaidmenys ir atsakomybės

Išimčių tvarkymas ir peržiūra

Stebėsena ir registravimas audito žurnale reikalavimai

Sistemos atitiktis

🛡️ Palaikomi standartai ir sistemos

Šis produktas yra suderintas su šiomis atitikties sistemomis su išsamiu sąlygų ir kontrolės susiejimu.

| Sistema | Aptariamos sąlygos / Kontrolės |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 32

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Susijusios politikos

Informacijos saugos politika

Nustato bazinius saugumo principus ir įpareigoja taikyti daugiasluoksnes apsaugos priemones, įskaitant tinklu pagrįstą prieigą ir grėsmių kontrolės priemones.

Prieigos kontrolės politika

Užtikrina, kad tinklo segmentavimas būtų vykdomas pagal naudotojų vaidmenis, mažiausių privilegijų principą ir prieigos teisių suteikimo taisykles.

Pakeitimų valdymo politika

Reglamentuoja ugniasienių modifikacijas, VPN taisyklių koregavimus ir maršrutizavimo pakeitimus per dokumentuotą ir audituojamą procesą.

Turto valdymo politika

Padeda identifikuoti ir klasifikuoti tinklu sujungtas sistemas ir užtikrina, kad visas prijungtas turtas būtų valdomas pagal politikoje apibrėžtas taikymo sritis.

Žurnalinimo ir stebėsenos politika

Reglamentuoja tinklo žurnalų, įskaitant ugniasienių įvykius, prieigos bandymus ir anomalijų aptikimus, rinkimą, koreliavimą ir saugojimą.

Reagavimo į incidentus politika

Apibrėžia eskalavimo, lokalizavimo ir pašalinimo procedūras reaguojant į per tinklą plintančias grėsmes ar įsilaužimus, pvz., DDoS, šoninį judėjimą ar nesankcionuotą prieigą.

Apie Clarysec politikas - Tinklo saugumo politika

Efektyvi saugumo valdysena reikalauja daugiau nei tik formuluočių – ji reikalauja aiškumo, atskaitomybės ir struktūros, kuri plečiasi kartu su jūsų organizacija. Bendriniai šablonai dažnai nepasiteisina, nes sukuria dviprasmybes dėl ilgų pastraipų ir neapibrėžtų vaidmenų. Ši politika sukurta kaip jūsų saugumo programos operacinis pagrindas. Mes priskiriame atsakomybes konkretiems vaidmenims, būdingiems šiuolaikinei įmonei, įskaitant vyriausiąjį informacijos saugumo pareigūną (CISO), IT saugumą ir atitinkamus komitetus, užtikrinant aiškią atskaitomybę. Kiekvienas reikalavimas pateikiamas kaip unikaliai sunumeruota nuostata (pvz., 5.1.1, 5.1.2). Ši atominė struktūra leidžia politiką lengvai įgyvendinti, audituoti pagal konkrečias kontrolės priemones ir saugiai pritaikyti nepažeidžiant dokumento vientisumo, paverčiant ją iš statinio dokumento į dinamišką, įgyvendinamą sistemą.

Griežta pokyčių kontrolė ir išimčių tvarkymas

Nustato formalų pokyčių valdymą ir išimčių peržiūras, mažina nesankcionuotus / nesuplanuotus pakeitimus ir leidžia greitą, audituojamą rizikos mažinimą.

Automatiniai audito pėdsakai ir atsekamumas

Reikalauja žurnalų, peržiūrų ir saugaus archyvavimo visiems atnaujinimams ir išimtims, užtikrinant atsekamumą ir reagavimą į reglamentavimo reikalavimus.

Dažniausiai užduodami klausimai

Sukurta lyderiams, lyderių

Šią politiką parengė saugumo lyderis, turintis daugiau nei 25 metų patirtį diegiant ir audituojant ISMS sistemas tarptautinėse organizacijose. Ji sukurta ne tik kaip dokumentas, bet kaip pagrįsta sistema, atlaikanti auditoriaus vertinimą.

Parengė ekspertas, turintis šias kvalifikacijas:

Aprėptis ir temos

🏢 Tiksliniai skyriai

🏷️ Teminė aprėptis

Ši politika yra 1 iš 37 pilname Enterprise pakete

Sutaupykite 67%Gaukite visas 37 Enterprise politikas už €599, vietoje €1 813 perkant po vieną.

Peržiūrėti pilną Enterprise paketą →