Apžvalga

Atsarginių kopijų kūrimo ir atkūrimo politika nustato organizacijos reikalavimus atsarginių kopijų kūrimo dažniui, saugojimui, saugumui, atkūrimui ir atitikčiai, apsaugant nuo duomenų praradimo ir užtikrinant atkūrimą pagal pagrindinius standartus ir veiklos tęstinumo tikslus.

Užtikrina duomenų apsaugą

Apibrėžia reikalavimus apsisaugoti nuo duomenų praradimo, sugadinimo ir kibernetinių atakų, taikant atsparias atsarginių kopijų strategijas.

Atitiktis reglamentavimo reikalavimams

Suderinta su ISO 27001, NIST, GDPR, DORA ir NIS2 dėl atitiktį užtikrinančio duomenų saugojimo, atsarginių kopijų kūrimo ir atkūrimo.

Veiklos atsparumas

Integruojama su veiklos tęstinumo planais, kad incidentų atveju būtų užtikrintas greitas ir patikimas atkūrimas.

Skaityti visą apžvalgą

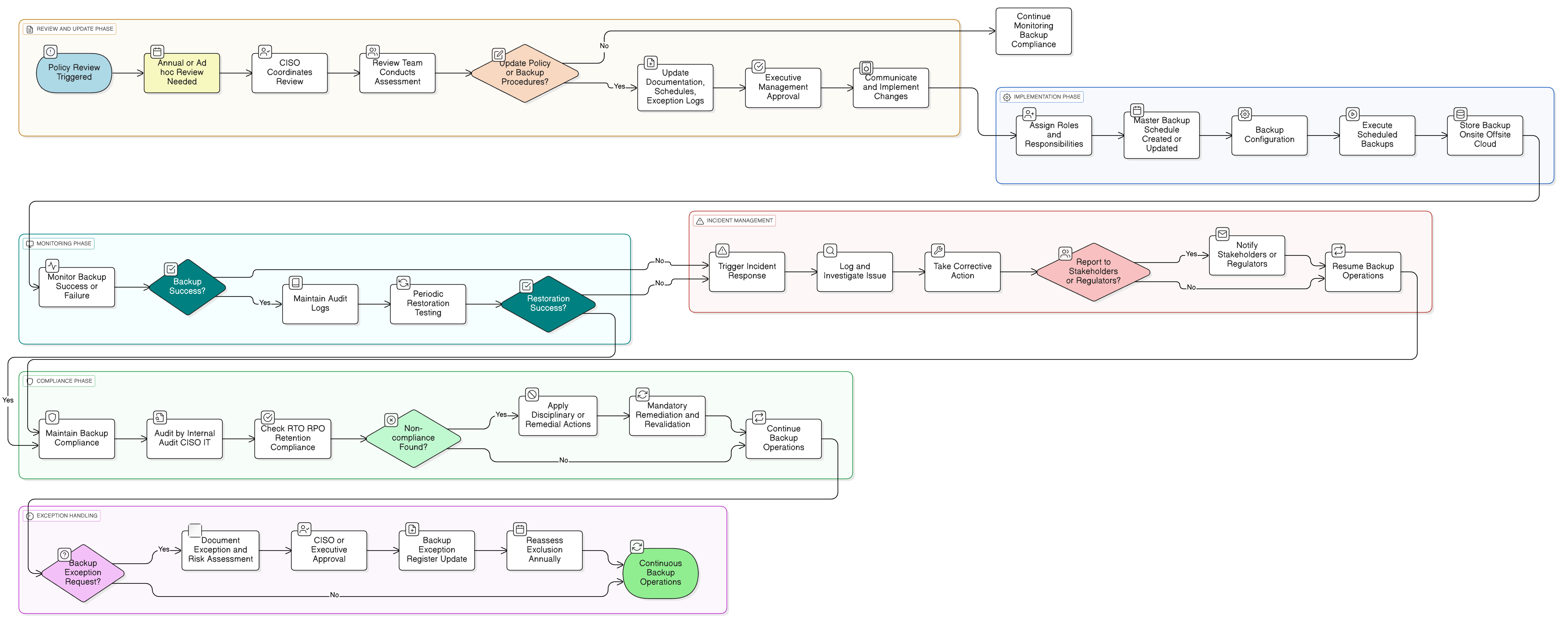

Politikos diagrama

Spustelėkite diagramą, kad peržiūrėtumėte visu dydžiu

Turinys

Taikymo sritis ir įgyvendinimo taisyklės

Atsarginių kopijų kūrimo ir atkūrimo reikalavimai

Trečiųjų šalių ir debesijos atsarginių kopijų kontrolės priemonės

Valdysena ir testavimas

Saugojimo ir saugaus šalinimo procedūros

Išimčių valdymas ir rizikos tvarkymas

Sistemos atitiktis

🛡️ Palaikomi standartai ir sistemos

Šis produktas yra suderintas su šiomis atitikties sistemomis su išsamiu sąlygų ir kontrolės susiejimu.

| Sistema | Aptariamos sąlygos / Kontrolės |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 32Recital 49

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Susijusios politikos

Rizikos valdymo politika

Nustato rizika pagrįstą atsarginių kopijų apsaugos prioritetizavimą sistemoms ir paslaugoms.

Turto valdymo politika

Užtikrina, kad atsarginėms kopijoms tinkamos sistemos būtų įtrauktos į turto inventorių ir susietos su gyvavimo ciklo sekimu bei klasifikavimu.

Duomenų klasifikavimo ir ženklinimo politika

Nurodo, kurioms duomenų kategorijoms reikalingos atsarginės kopijos, įskaitant ženklinimo metaduomenis prioritetizavimui.

Duomenų saugojimo ir šalinimo politika

Suderina atsarginių kopijų saugojimą su reglamentavimo saugojimo ribomis ir tinkamu pasibaigusio galiojimo laikmenų šalinimu.

Duomenų maskavimo ir pseudonimizavimo politika

Palaiko duomenų apsaugą ir minimizavimą kuriant atsargines kopijas jautriems duomenų rinkiniams.

Reagavimo į incidentus politika

Aktyvuojama atsarginių kopijų nesėkmių, atkūrimo problemų arba atsarginių kopijų duomenų saugyklų kompromitavimo atvejais.

Apie Clarysec politikas - Atsarginių kopijų kūrimo ir atkūrimo politika

Efektyvi saugumo valdysena reikalauja daugiau nei tik teksto – ji reikalauja aiškumo, atskaitomybės ir struktūros, kuri gali būti plečiama kartu su organizacija. Bendriniai šablonai dažnai nepasiteisina, nes sukuria dviprasmybes dėl ilgų pastraipų ir neapibrėžtų vaidmenų. Ši politika sukurta kaip jūsų saugumo programos operacinis pagrindas. Atsakomybes priskiriame konkretiems šiuolaikinėje įmonėje esantiems vaidmenims, įskaitant CISO, IT saugumą ir atitinkamus komitetus, užtikrinant aiškią atskaitomybę. Kiekvienas reikalavimas pateikiamas kaip unikaliai sunumeruota nuostata (pvz., 5.1.1, 5.1.2). Tokia atomizuota struktūra leidžia politiką lengvai įgyvendinti, audituoti pagal konkrečias kontrolės priemones ir saugiai pritaikyti nepažeidžiant dokumento vientisumo, paverčiant ją iš statinio dokumento į dinamišką, įgyvendinamą sistemą.

Testuotos atkūrimo procedūros

Reikalauja atkūrimo pratybų ir vientisumo patikrų, užtikrinant, kad atsarginės kopijos veiktų praktikoje ir sistemos būtų iš tiesų atkuriamos.

Nekintamos ir audituojamos atsarginės kopijos

Atsarginės kopijos apsaugomos taikant griežtą nekintamumą, versijavimą ir pilną audito pėdsaką, kad būtų užkirstas kelias klastojimui ar nesankcionuotiems pakeitimams.

Detalizuota vaidmenų atskaitomybė

Aiškus atsarginių kopijų pareigų priskyrimas Vykdomajai vadovybei, CISO, IT ir verslo savininkams pašalina operacinę dviprasmybę.

Dažniausiai užduodami klausimai

Sukurta lyderiams, lyderių

Šią politiką parengė saugumo lyderis, turintis daugiau nei 25 metų patirtį diegiant ir audituojant ISMS sistemas tarptautinėse organizacijose. Ji sukurta ne tik kaip dokumentas, bet kaip pagrįsta sistema, atlaikanti auditoriaus vertinimą.

Parengė ekspertas, turintis šias kvalifikacijas:

Aprėptis ir temos

🏢 Tiksliniai skyriai

🏷️ Teminė aprėptis

Ši politika yra 1 iš 37 pilname Enterprise pakete

Sutaupykite 67%Gaukite visas 37 Enterprise politikas už €599, vietoje €1 813 perkant po vieną.

Peržiūrėti pilną Enterprise paketą →