Panoramica

La Politica di sincronizzazione dell’ora impone una configurazione dell’ora coerente e accurata su tutti i sistemi IT e cloud per supportare la registrazione di audit, la conformità normativa e una risposta agli incidenti affidabile.

Accuratezza dell’ora centralizzata

Impone fonti NTP affidabili e il rilevamento della deriva per log e transazioni affidabili e conformi all’audit.

Supporta la conformità normativa

Allineata a ISO 27001, GDPR, DORA, NIS2 e altro per la tracciabilità ai fini dell’audit e operazioni sicure.

Rilevamento automatico della deriva

Applica la sincronizzazione pianificata, allerte automatizzate sulle anomalie ed escalation se vengono superate le soglie di deriva dell’orologio.

Si applica a tutte le parti interessate

Copre dipendenti, contraenti e fornitori terzi di servizi che gestiscono sistemi sensibili al tempo, in locale o ospitati nel cloud.

Leggi panoramica completa

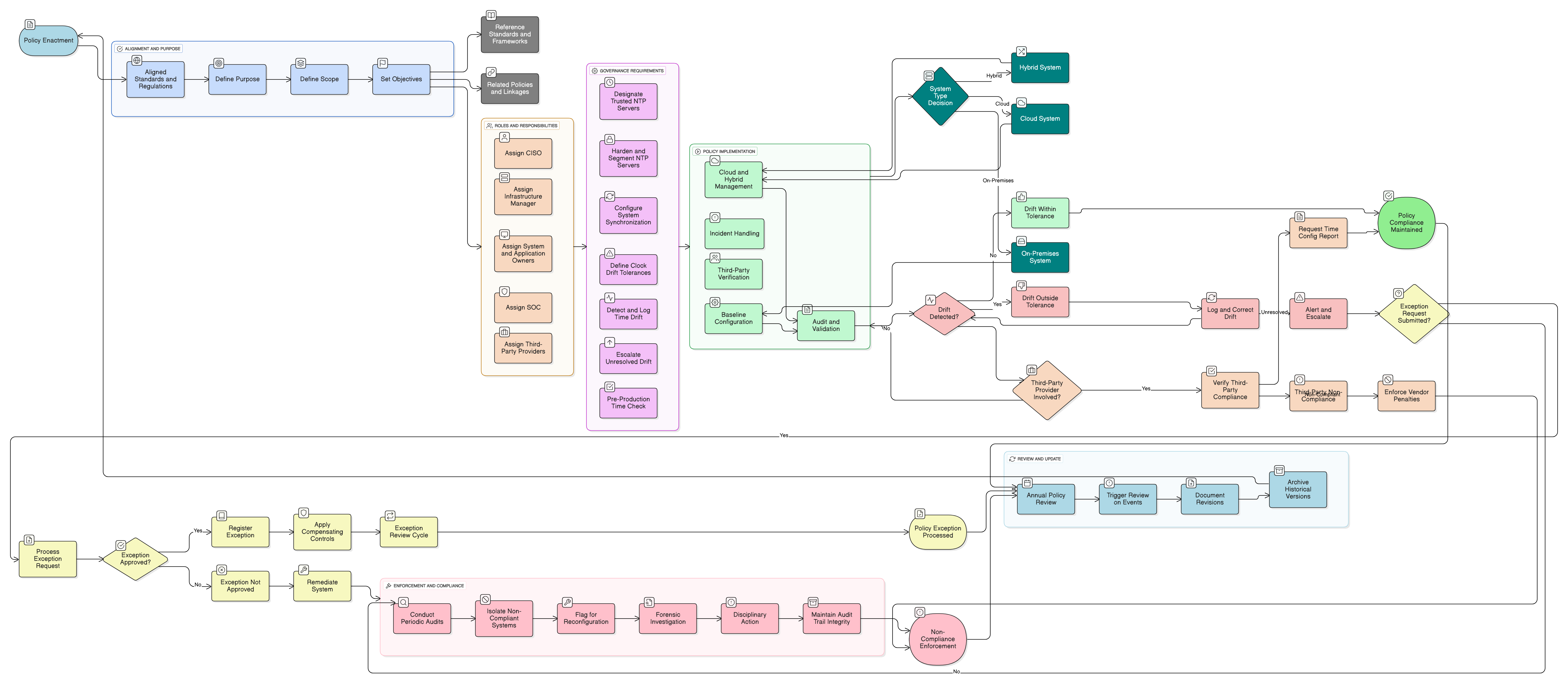

Diagramma della Policy

Fare clic sul diagramma per visualizzarlo a dimensione completa

Contenuto

Ambito e regole di ingaggio

Ruoli e responsabilità

Governance e Gestione delle eccezioni

Rilevamento della deriva ed Escalation

Meccanismi di audit e convalida

Applicazione della politica e conformità

Conformità ai framework

🛡️ Standard e framework supportati

Questo prodotto è allineato ai seguenti framework di conformità, con mappature dettagliate di clausole e controlli.

| Framework | Clausole / Controlli coperti |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 32

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Politiche correlate

Politica di protezione degli endpoint e difese anti-malware

Richiede allerte con ora accurata e analisi comportamentale per rilevare la diffusione di malware, movimenti laterali e anomalie di accesso.

P01 Politica per la sicurezza delle informazioni

Stabilisce il mandato generale per garantire l’integrità e la tracciabilità di tutti i sistemi informativi, per cui l’accuratezza dell’ora è fondamentale.

P05 Politica di gestione dei cambiamenti

Governa le modifiche alle impostazioni di configurazione dei sistemi, incluse le regolazioni delle fonti temporali, garantendo documentazione, prove e piani di rollback adeguati.

Politica di registrazione e monitoraggio

Dipende direttamente dall’ora sincronizzata per garantire la sequenza degli eventi, la correlazione dei log e l’integrità dell’indagine sugli incidenti su sistemi eterogenei.

Politica di risposta agli incidenti (P30)

Si basa su marcature temporali accurate per indagini forensi, timeline degli incidenti ed evidenza forense della catena di custodia. Un’ora inaccurata compromette la credibilità delle segnalazioni degli incidenti.

Politica di gestione del rischio

Definisce il trattamento della desincronizzazione come potenziale rischio operativo e forense, richiedendo i controlli definiti in questa politica per mitigarne l’impatto.

Informazioni sulle Policy Clarysec - Politica di sincronizzazione dell’ora

Una governance della sicurezza efficace richiede più che parole: richiede chiarezza, responsabilità e una struttura che cresca con l’organizzazione. I modelli generici spesso falliscono, creando ambiguità con paragrafi lunghi e ruoli non definiti. Questa politica è progettata per essere la spina dorsale operativa del tuo programma di sicurezza. Assegniamo responsabilità a ruoli specifici presenti in un’azienda moderna, inclusi il Responsabile della sicurezza delle informazioni (CISO), la sicurezza IT e i comitati pertinenti, garantendo una chiara responsabilità. Ogni requisito è una clausola numerata in modo univoco (ad es. 5.1.1, 5.1.2). Questa struttura atomica rende la politica facile da implementare, da sottoporre ad audit rispetto a controlli specifici e da personalizzare in sicurezza senza influire sull’integrità del documento, trasformandola da documento statico a quadro dinamico e attuabile.

Gestione strutturata delle eccezioni

Processo formale per eccezioni di sincronizzazione dell’ora basate sul rischio, incluse remediation e cicli di riesame richiesti.

Integrità della traccia di audit di livello forense

L’isolamento e la marcatura dei log durante anomalie temporali garantiscono catena di custodia e difendibilità regolatoria.

Coerenza multi-cloud

Impone una configurazione dell’ora unificata per sistemi ibridi, cloud e in locale, riducendo i rischi di replay e di disallineamento dei log.

Domande frequenti

Creato per Leader, dai Leader

Questa policy è stata redatta da un leader della sicurezza con oltre 25 anni di esperienza nell’implementazione e nell’audit di framework ISMS per organizzazioni globali. È progettata non solo come documento, ma come un framework difendibile che resiste alla verifica degli auditor.

Redatto da un esperto in possesso di:

Copertura & Argomenti

🏢 Dipartimenti target

🏷️ Copertura tematica

Questa policy è 1 di 37 nel Pacchetto Enterprise completo

Risparmia il 67%Ottieni tutte le 37 policy Enterprise per €599, invece di €1.813 acquistandole singolarmente.

Vedi Pacchetto Enterprise completo →