Descripción general

La Política de control de acceso para PYMES (P04S) define cómo se gestiona el acceso a sistemas, datos e instalaciones, garantizando que solo los usuarios autorizados obtengan entrada, aplicando el principio de mínimo privilegio y alineándose con ISO/IEC 27001:2022. Describe roles claros, revisiones de acceso anuales y normas de cumplimiento para organizaciones sin equipos de seguridad dedicados.

Principio de mínimo privilegio

Limita el acceso de los usuarios solo a lo necesario para los roles de trabajo, reduciendo los riesgos de acceso no autorizado.

Control de acceso basado en roles (RBAC) claro

Define responsabilidades para el Director General, Operaciones de TI, responsables y personal para una gestión de accesos fluida.

Revisión anual y auditoría

Requiere revisiones de acceso anuales y una pista de auditoría sólida para garantizar el cumplimiento continuo.

Política de BYOD y control de acceso físico

Protege los activos de la organización en dispositivos y ubicaciones, incluidos Trae tu propio dispositivo (BYOD) y áreas seguras.

Leer descripción completa

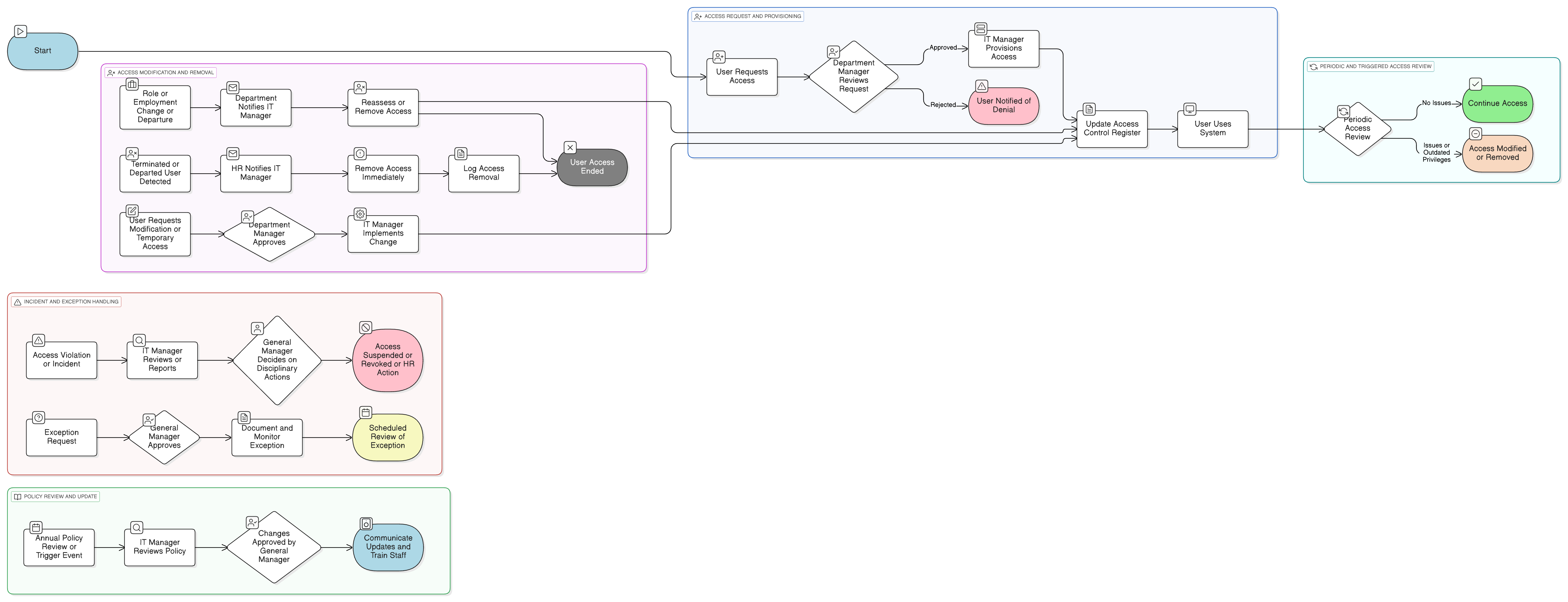

Diagrama de la Política

Haga clic en el diagrama para verlo en tamaño completo

Contenido

Alcance y roles de participación

Procedimientos del ciclo de vida del usuario (aprovisionamiento de accesos/eliminación)

Revisión periódica de accesos y auditoría

Gestión de accesos privilegiados (PAM)

Requisitos de Trae tu propio dispositivo (BYOD) y control de acceso físico

Gestión de excepciones y gestión de incumplimientos

Cumplimiento de marcos

🛡️ Estándares y marcos compatibles

Este producto está alineado con los siguientes marcos de cumplimiento, con mapeos detallados de cláusulas y controles.

Políticas relacionadas

Política de uso aceptable-SME

Garantiza que los usuarios comprendan el comportamiento aceptable con el acceso concedido.

Política de gestión de cambios-SME

Garantiza que los derechos de acceso estén alineados con los cambios del sistema aprobados.

Política de incorporación y cese-SME

Define los puntos de activación para el aprovisionamiento de accesos y el desaprovisionamiento de accesos de usuarios.

Política de protección de datos y privacidad-SME

Garantiza que los controles de acceso se alineen con las salvaguardas de datos personales.

Política de respuesta a incidentes-SME

Define cómo se gestionan e investigan los incidentes relacionados con el acceso (p. ej., uso indebido o violaciones).

Sobre las Políticas de Clarysec - Política de control de acceso - PYME

Las políticas de seguridad genéricas suelen estar diseñadas para grandes corporaciones, lo que deja a las pequeñas empresas con dificultades para aplicar reglas complejas y roles indefinidos. Esta política es diferente. Nuestras políticas para PYMES están diseñadas desde cero para una implantación práctica en organizaciones sin equipos de seguridad dedicados. Asignamos responsabilidades a los roles que realmente tienes, como el Director General y tu Proveedor de TI, no a un ejército de especialistas que no tienes. Cada requisito se desglosa en una cláusula con numeración única (p. ej., 5.2.1, 5.2.2). Esto convierte la política en una lista de verificación clara, paso a paso, lo que facilita su implantación, preparación para auditoría y personalización sin reescribir secciones completas.

Registro de control de acceso

Requiere el seguimiento seguro de todos los cambios de acceso con registros detallados, nombre de usuario, roles, aprobaciones y sellado de tiempo.

Aprovisionamiento automatizado y manual

Admite tanto herramientas automatizadas como plantillas manuales para la creación de cuentas, garantizando flexibilidad para cualquier configuración de PYME.

Proceso de gestión de excepciones

Las desviaciones deben aprobarse, documentarse y someterse a seguimiento del riesgo, protegiendo el cumplimiento sin complejidad innecesaria.

Preguntas frecuentes

Diseñado para Líderes, por Líderes

Esta política ha sido elaborada por un líder en seguridad con más de 25 años de experiencia en la implementación y auditoría de marcos ISMS en organizaciones globales. Está diseñada no solo como un documento, sino como un marco defendible que resiste el escrutinio de los auditores.

Elaborado por un experto que cuenta con:

Cobertura y temas

🏢 Departamentos objetivo

🏷️ Cobertura temática

Esta política es 1 de 37 en el Pack PYME completo

Ahorre un 78%Obtenga las 37 políticas PYME por €399, en lugar de €1.813 individualmente.

Ver Pack PYME completo →