Übersicht

Diese auf KMU ausgerichtete Netzwerksicherheitsrichtlinie definiert klare Rollen, Maßnahmen und technische Anforderungen zur Absicherung aller Netzwerkkomponenten und unterstützt die Compliance mit ISO 27001:2022, GDPR, NIS2 und DORA. Die Richtlinie ist für Organisationen mit vereinfachter Governance strukturiert, weist praktikable Verantwortlichkeiten dem General Manager und dem IT-Anbieter zu und ist auditbereit für regulatorische Anforderungen.

Umfassende Netzwerkmaßnahmen

Definiert strenge Maßnahmen für kabelgebundene, drahtlose und Cloud-Netzwerke und schützt vor unbefugtem Zugriff und Cyberangriffen.

Klare Rollen für KMU

Weist Verantwortlichkeiten für die Netzwerksicherheit dem General Manager und dem IT-Anbieter zu – ideal für Unternehmen ohne dedizierte IT- und Sicherheitsteams.

Auditbereite Compliance

Unterstützt Anforderungen aus ISO 27001, GDPR, NIS2 und DORA; strukturiert für eine einfache Auditvorbereitung und regulatorische Absicherung.

Vollständige Übersicht lesen

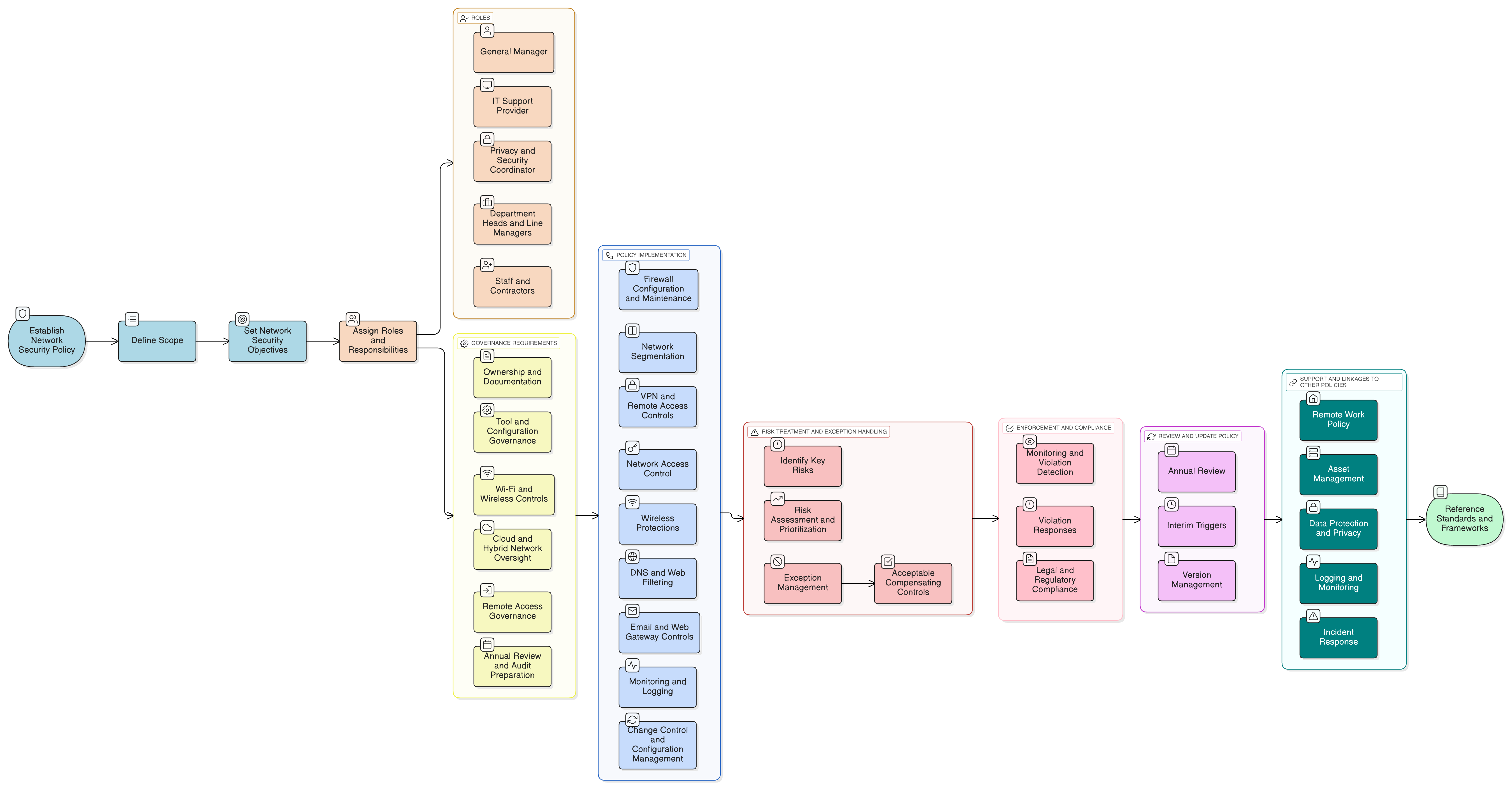

Richtliniendiagramm

Diagramm anklicken, um es in voller Größe anzuzeigen

Inhalt

Geltungsbereich und Regeln der Zusammenarbeit

Rollen und Verantwortlichkeiten für KMU

Netzwerksegmentierung und Firewalls

Fernzugriff und VPN-Kontrollen

Jährliche Überprüfung und Auditvorbereitung

Ausnahme- und Management kompensierender Kontrollen

Framework-Konformität

🛡️ Unterstützte Standards & Frameworks

Dieses Produkt ist auf die folgenden Compliance-Frameworks ausgerichtet, mit detaillierten Klausel- und Kontrollzuordnungen.

| Framework | Abgedeckte Klauseln / Kontrollen |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 32

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Verwandte Richtlinien

Telearbeitsrichtlinie – KMU

Setzt sichere Fernzugriffsmethoden, VPN-Anforderungen und Endpunktschutz für externe Benutzer durch.

Asset-Management-Richtlinie – KMU

Stellt sicher, dass alle cloudverbundenen Assets und netzwerkverbundenen Systeme identifiziert, kategorisiert und mit aktuellem Sicherheitsstatus nachverfolgt werden.

Richtlinie zu Datenschutz und Privatsphäre – KMU

Stellt sicher, dass Netzwerksegmentierung, Zugangskontrolle und Audit-Protokollierung die Datenschutz- und Datenschutzprinzipien nach GDPR unterstützen.

Protokollierungs- und Überwachungsrichtlinie – KMU

Spezifiziert Anforderungen für das Erfassen und die Protokollprüfung von Protokollen aus Netzwerkgeräten, Remote-Verbindungen und Wireless-Controllern.

Incident-Response-Richtlinie – KMU

Definiert erforderliche Maßnahmen als Reaktion auf Netzwerkverletzungen, unbefugte Zugriffsversuche oder die Verbreitung von Schadsoftware über interne Netzwerke.

Über Clarysec-Richtlinien - Netzwerksicherheitsrichtlinie – KMU

Generische Sicherheitsrichtlinien sind häufig für große Konzerne erstellt, wodurch kleine Unternehmen Schwierigkeiten haben, komplexe Regeln und unklare Rollen praktisch umzusetzen. Diese Richtlinie ist anders. Unsere KMU-Richtlinien sind von Grund auf für die praktische Umsetzung in Organisationen ohne dedizierte Sicherheitsteams konzipiert. Wir weisen Verantwortlichkeiten den Rollen zu, die Sie tatsächlich haben – wie dem General Manager und Ihrem IT-Anbieter – und nicht einer Vielzahl von Spezialisten, die Sie nicht haben. Jede Anforderung ist in eine eindeutig nummerierte Klausel (z. B. 5.2.1, 5.2.2) aufgeschlüsselt. Dadurch wird die Richtlinie zu einer klaren, schrittweisen Checkliste, die sich leicht umsetzen, auditieren und anpassen lässt, ohne ganze Abschnitte neu schreiben zu müssen.

Segmentierter Netzwerkschutz

Reduziert die Ausbreitung von Schadsoftware und Insider-Bedrohungen durch die Durchsetzung starker Segmentierung zwischen internen, Gast- und IoT-Netzwerken.

Granularer Ausnahme-Workflow

Enthält einen einzigartig detaillierten Ausnahmeprozess – dokumentiert, zeitlich begrenzt und mit kompensierenden Kontrollen verknüpft – für Auditklarheit.

Integriertes Änderungsmanagement

Jede Netzwerkänderung folgt einem dokumentierten Prozess; Notfallaktualisierungen werden überprüft, protokolliert und monatlich sicher gesichert.

Häufig gestellte Fragen

Von Führungskräften – für Führungskräfte

Diese Richtlinie wurde von einer Sicherheitsführungskraft mit über 25 Jahren Erfahrung in der Implementierung und Auditierung von ISMS-Frameworks für globale Unternehmen verfasst. Sie ist nicht nur als Dokument gedacht, sondern als belastbares Rahmenwerk, das einer Prüfung durch Auditoren standhält.

Verfasst von einem Experten mit folgenden Qualifikationen:

Abdeckung & Themen

🏢 Zielabteilungen

🏷️ Themenabdeckung

Diese Richtlinie ist 1 von 37 im vollständigen KMU-Paket

78% sparenAlle 37 KMU-Richtlinien für €399, statt €1.813 beim Einzelkauf.

Zum vollständigen KMU-Paket →