Übersicht

Diese Richtlinie zur Zeitsynchronisation beschreibt organisatorische Anforderungen an eine automatisierte, genaue Zeitführung in allen Systemen und unterstützt Audit, Compliance und Incident-Response. Sie ist auf KMU zugeschnitten, weist Verantwortlichkeiten der Geschäftsleitung und IT-Rollen zu und ist an ISO 27001, DSGVO, DORA und NIS2 ausgerichtet.

Auditfähige Protokolle

Automatisierte Zeitsynchronisation stellt sicher, dass Protokolle korrekt und für Audits und Untersuchungen belastbar bleiben.

Regulatorische Compliance

Erfüllt Anforderungen an die Zeitgenauigkeit nach ISO 27001, DSGVO, DORA und NIS2 zur Sicherstellung der operativen Integrität.

Umfassende Geräteabdeckung

Deckt unternehmenseigene Systeme, Bring-Your-Own-Device (BYOD), Cloud, Netzwerke und Remote-Systeme für robusten Schutz ab.

Vollständige Übersicht lesen

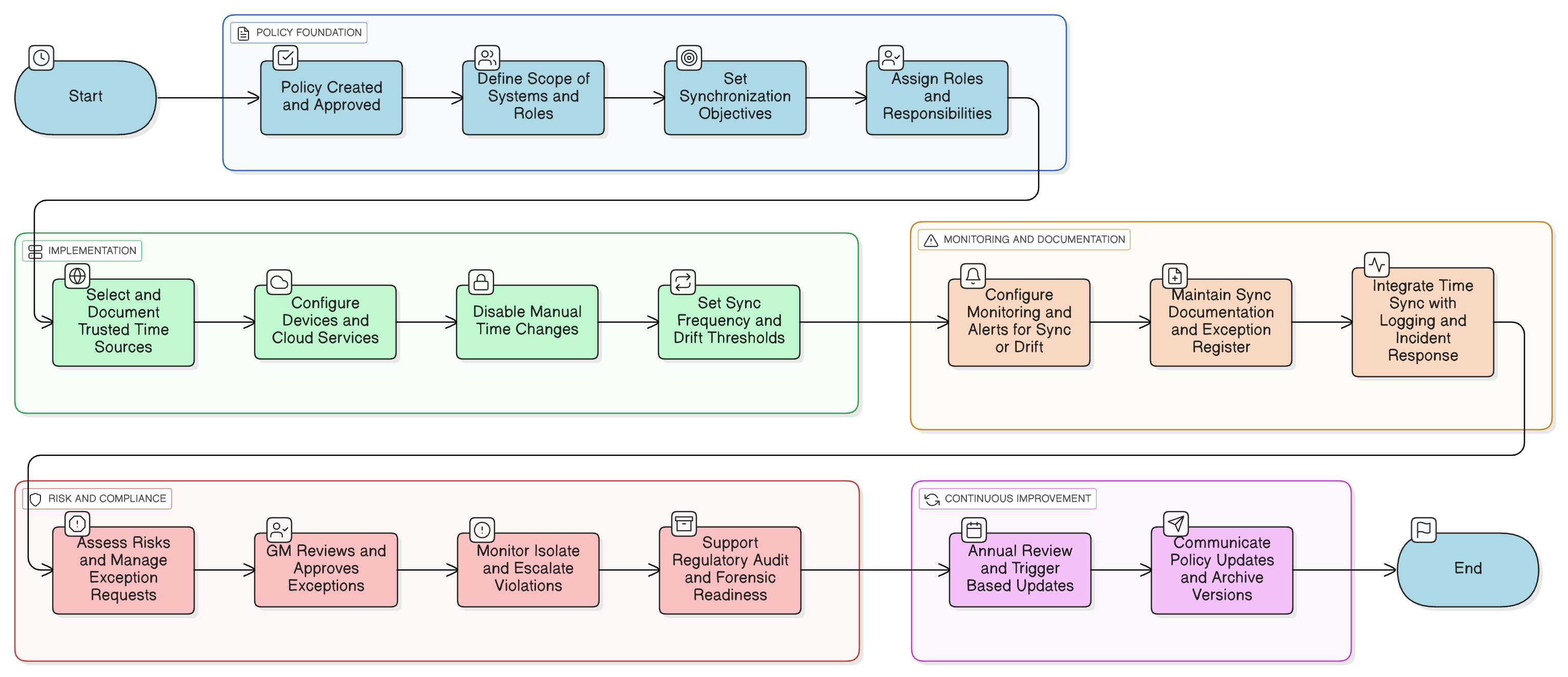

Richtliniendiagramm

Diagramm anklicken, um es in voller Größe anzuzeigen

Inhalt

Geltungsbereich und Regeln der Zusammenarbeit

Rollen und Verantwortlichkeiten (Geschäftsleitung & IT)

Auswahl der Zeitquelle & NTP-Standards

Überwachung und Warnmeldungen bei Zeitdrift

Kontrollen für manuelle Übersteuerung & Ausnahmebehandlung

Absicherung der Synchronisation durch Cloud-Anbieter

Framework-Konformität

🛡️ Unterstützte Standards & Frameworks

Dieses Produkt ist auf die folgenden Compliance-Frameworks ausgerichtet, mit detaillierten Klausel- und Kontrollzuordnungen.

Verwandte Richtlinien

Protokollierungs- und Überwachungsrichtlinie – KMU

Stellt eine konsistente Zeitstempelung in Protokollen für Nachvollziehbarkeit und forensische Korrelation sicher.

Incident-Response-Richtlinie – KMU

Stützt sich auf genaue Zeitstempel, um Sicherheitsvorfälle zu rekonstruieren, Zeitlinien zu definieren und Meldeentscheidungen zu unterstützen.

Richtlinie zu Datenschutz und Privatsphäre – KMU

Stellt sicher, dass Zugriffsprotokolle und Zeitlinien der Datenverarbeitung mit personenbezogenen Daten unter der DSGVO korrekt und belastbar sind.

Asset-Management-Richtlinie – KMU

Unterstützt die Identifizierung von Systemen, die Synchronisation benötigen, insbesondere mobile und Remote-Geräte.

Richtlinie zu Drittparteien- und Lieferantensicherheit – KMU

Stellt vertraglich sicher, dass Anbieter, die auf Daten der Organisation zugreifen oder diese protokollieren, synchronisierte Zeitpraktiken einhalten.

Über Clarysec-Richtlinien - Richtlinie zur Zeitsynchronisation – KMU

Generische Sicherheitsrichtlinien sind häufig für große Konzerne erstellt, wodurch kleine Unternehmen Schwierigkeiten haben, komplexe Regeln und unklare Rollen praktisch umzusetzen. Diese Richtlinie ist anders. Unsere KMU-Richtlinien sind von Grund auf für eine praktikable Umsetzung in Organisationen ohne dedizierte Sicherheitsteams konzipiert. Wir weisen Verantwortlichkeiten den Rollen zu, die Sie tatsächlich haben – wie der Geschäftsleitung und Ihrem IT-Provider – nicht einer Vielzahl von Spezialisten, die Sie nicht haben. Jede Anforderung ist in eine eindeutig nummerierte Klausel (z. B. 5.2.1, 5.2.2) heruntergebrochen. Dadurch wird die Richtlinie zu einer klaren, schrittweisen Checkliste, die sich leicht implementieren, auditieren und anpassen lässt, ohne ganze Abschnitte neu schreiben zu müssen.

Echtzeit-Warnmeldungen bei Zeitdrift

Automatische Überwachung und sofortige Warnmeldungen bei Zeitdrift oder Synchronisationsfehlern auf Geräten, wodurch Risiken für den Geschäftsbetrieb minimiert werden.

Praktische Rollenzuweisung

Definiert Verantwortlichkeiten für Geschäftsleitung, IT und Datenschutzbeauftragten und vereinfacht Compliance-Schritte – auch für Teams ohne Sicherheitsspezialisten.

Häufig gestellte Fragen

Von Führungskräften – für Führungskräfte

Diese Richtlinie wurde von einer Sicherheitsführungskraft mit über 25 Jahren Erfahrung in der Implementierung und Auditierung von ISMS-Frameworks für globale Unternehmen verfasst. Sie ist nicht nur als Dokument gedacht, sondern als belastbares Rahmenwerk, das einer Prüfung durch Auditoren standhält.

Verfasst von einem Experten mit folgenden Qualifikationen:

Abdeckung & Themen

🏢 Zielabteilungen

🏷️ Themenabdeckung

Diese Richtlinie ist 1 von 37 im vollständigen KMU-Paket

78% sparenAlle 37 KMU-Richtlinien für €399, statt €1.813 beim Einzelkauf.

Zum vollständigen KMU-Paket →