Übersicht

Die Richtlinie zur sicheren Entwicklung (P24S) bietet SMEs klare, durchgesetzte Standards für sicheres Programmieren, Quellcodeprüfung und Bereitstellungsverfahren und ist auf ISO 27001, DSGVO, DORA und NIS2 ausgerichtet. Sie zentralisiert die Aufsicht beim General Manager und stellt sicher, dass sämtliche intern entwickelte oder durch Drittdienstleister bereitgestellte Software regulatorische und vertragliche Anforderungen erfüllt – von sicherem Programmieren über Lieferantenmanagement bis zur Auditbereitschaft.

Durchgesetztes sicheres Programmieren

Schreibt sichere Entwicklung für sämtlichen Code vor und minimiert Schwachstellen sowie Datenrisiken.

SME-gerechte Rollen

Für SMEs konzipiert: Die Aufsicht über sichere Entwicklung liegt beim General Manager, ohne dass ein dediziertes IT-Team erforderlich ist.

Auditbereite Dokumentation

Verlangt die Aufbewahrung von Checklisten und Genehmigungen für ein einfaches ISO-27001-Audit und Kundensicherstellung.

Lieferanten- und Drittdienstleister-Kontrollen

Setzt Sicherheitsklauseln in allen Verträgen zur Entwicklung durch Drittdienstleister durch und verfolgt die Einhaltung.

Vollständige Übersicht lesen

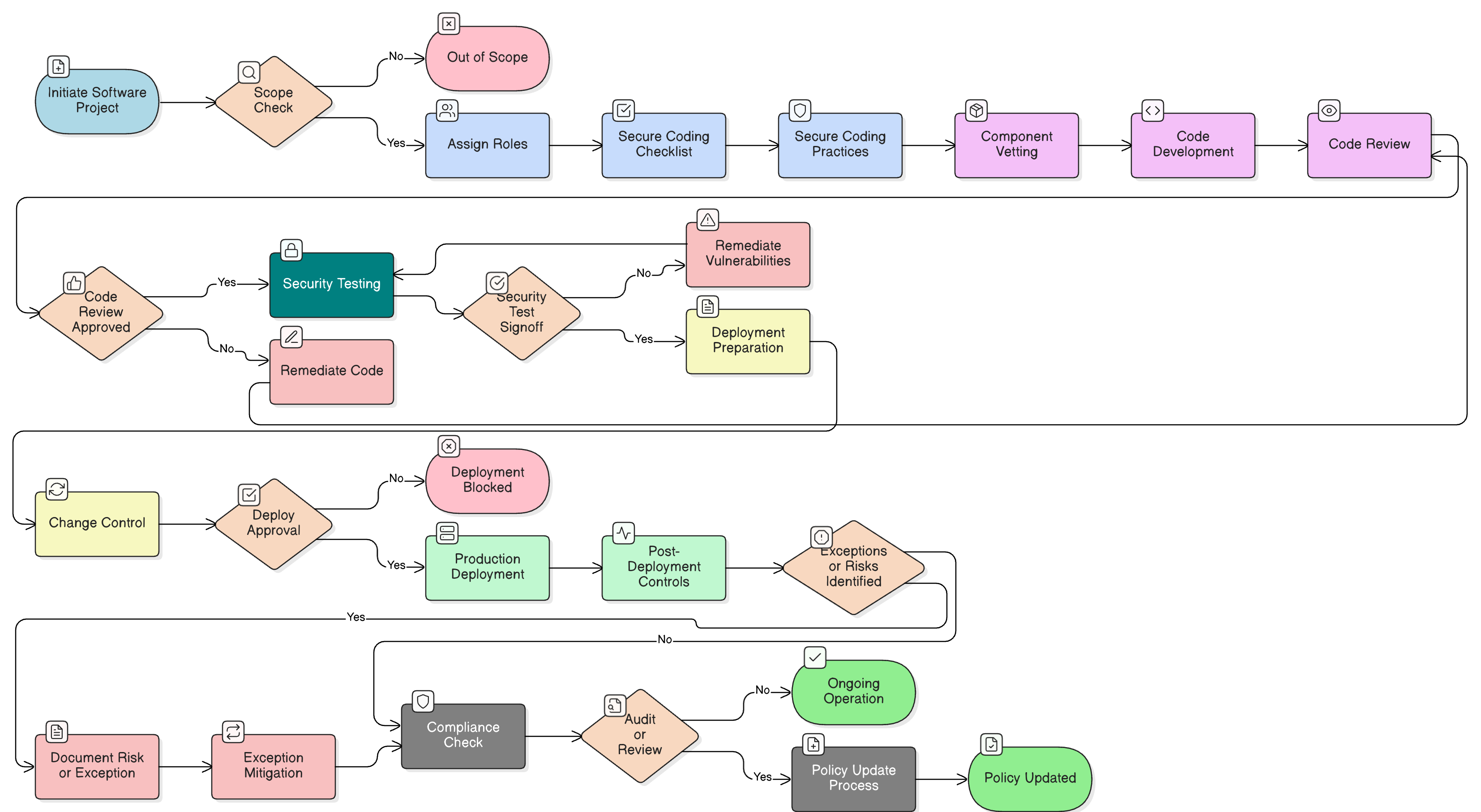

Richtliniendiagramm

Diagramm anklicken, um es in voller Größe anzuzeigen

Inhalt

Geltungsbereich und Regeln der Zusammenarbeit

Anforderungen an sicheres Programmieren und Quellcodeprüfung

Verfahren für Anwendungssicherheitstests

Kontrollen für Drittparteien- und Open-Source-Komponenten

Bereitstellungsverfahren sowie Änderungsmanagement und Änderungskontrolle

Risikobehandlung und Ausnahmebehandlung

Framework-Konformität

🛡️ Unterstützte Standards & Frameworks

Dieses Produkt ist auf die folgenden Compliance-Frameworks ausgerichtet, mit detaillierten Klausel- und Kontrollzuordnungen.

| Framework | Abgedeckte Klauseln / Kontrollen |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 25

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Verwandte Richtlinien

Governance-Rollen- und Verantwortlichkeitenrichtlinie – SME

Etabliert Rechenschaftspflicht für die Zuweisung und Verifizierung von Sicherheitskontrollen der Entwicklung über Projekte und Lieferanten hinweg.

Zugriffskontrollrichtlinie – SME

Stellt eine Kontrollbasislinie für Regeln zur Begrenzung des Zugriffs auf Entwicklungsumgebungen und Code-Repositories bereit, einschließlich Funktionstrennung.

Informationssicherheits-Sensibilisierungs- und Schulungsrichtlinie – SME

Stellt sicher, dass interne Entwickler und Auftragnehmer sichere Programmierpraktiken und zugehörige Sicherheitsverantwortlichkeiten verstehen.

Richtlinie zu Datenschutz und Privatsphäre – SME

Konkretisiert, wie personenbezogene Daten während Entwicklung, Tests und Protokollierungsprozessen zu handhaben sind, um DSGVO-konform zu bleiben.

Incident-Response-Richtlinie (P30) – SME

Definiert, wie entwicklungsbezogene Sicherheitsvorfälle gemeldet, bewertet und durch Abhilfemaßnahmen behoben werden müssen, einschließlich codebezogener Expositionen.

Über Clarysec-Richtlinien - Richtlinie zur sicheren Entwicklung – SME

Generische Sicherheitsrichtlinien sind häufig für große Konzerne erstellt, wodurch kleine Unternehmen Schwierigkeiten haben, komplexe Regeln und nicht definierte Rollen anzuwenden. Diese Richtlinie ist anders. Unsere SME-Richtlinien sind von Grund auf für die praktische Umsetzung in Organisationen ohne dedizierte Sicherheitsteams konzipiert. Wir weisen Verantwortlichkeiten den Rollen zu, die Sie tatsächlich haben – wie dem General Manager und Ihrem IT-Anbieter – und nicht einer Vielzahl von Spezialisten, die Sie nicht haben. Jede Anforderung ist in eine eindeutig nummerierte Klausel (z. B. 5.2.1, 5.2.2) aufgeschlüsselt. Dadurch wird die Richtlinie zu einer klaren, schrittweisen Checkliste, die sich leicht umsetzen, auditieren und anpassen lässt, ohne ganze Abschnitte neu zu schreiben.

Strukturierte Bereitstellungsverfahren

Verlangt Versionsnachverfolgung, Datensicherung und Rollback-Planung für jedes Software-Release in der Produktionsumgebung und minimiert Störungen durch fehlgeschlagene Bereitstellungen.

Klare Trennung von Umgebungen

Schreibt strikte Kontrollen vor, um Entwicklungs-, Test- und Produktionsumgebungen für bessere Sicherheit und Integrität isoliert zu halten.

Proaktive Ausnahmebehandlung von Risiken

Formalisiert Risikobeurteilung und GM-Genehmigung für jede Abweichung, mit klarer Dokumentation und Überprüfungszyklen.

Häufig gestellte Fragen

Von Führungskräften – für Führungskräfte

Diese Richtlinie wurde von einer Sicherheitsführungskraft mit über 25 Jahren Erfahrung in der Implementierung und Auditierung von ISMS-Frameworks für globale Unternehmen verfasst. Sie ist nicht nur als Dokument gedacht, sondern als belastbares Rahmenwerk, das einer Prüfung durch Auditoren standhält.

Verfasst von einem Experten mit folgenden Qualifikationen:

Abdeckung & Themen

🏢 Zielabteilungen

🏷️ Themenabdeckung

Diese Richtlinie ist 1 von 37 im vollständigen KMU-Paket

78% sparenAlle 37 KMU-Richtlinien für €399, statt €1.813 beim Einzelkauf.

Zum vollständigen KMU-Paket →