Übersicht

Diese Richtlinie zur Business Continuity und Disaster Recovery stellt sicher, dass kritische Betriebsabläufe nach Störungen fortgeführt werden und sich schnell erholen – durch proaktive Planung, Tests, klare Rollen und Ausrichtung an maßgeblichen Normen und regulatorischen Anforderungen.

Operative Resilienz

Stellt den kontinuierlichen Geschäftsbetrieb während Krisen durch getestete Wiederherstellungs- und Kontinuitätspläne sicher.

Regulatorische Compliance

Ausgerichtet an ISO, NIST, GDPR, DORA und NIS2 zur Erfüllung internationaler Normen und rechtlicher Verpflichtungen.

Klare Rollen & Governance

Definiert Verantwortlichkeiten von der obersten Leitung bis zu IT- und Krisenteams für eine koordinierte Reaktion.

Regelmäßige Tests & kontinuierliche Verbesserung

Schreibt jährliche Resilienzbewertungen, Planaktualisierungen und Übungen vor, um die Auditbereitschaft zu stärken.

Vollständige Übersicht lesen

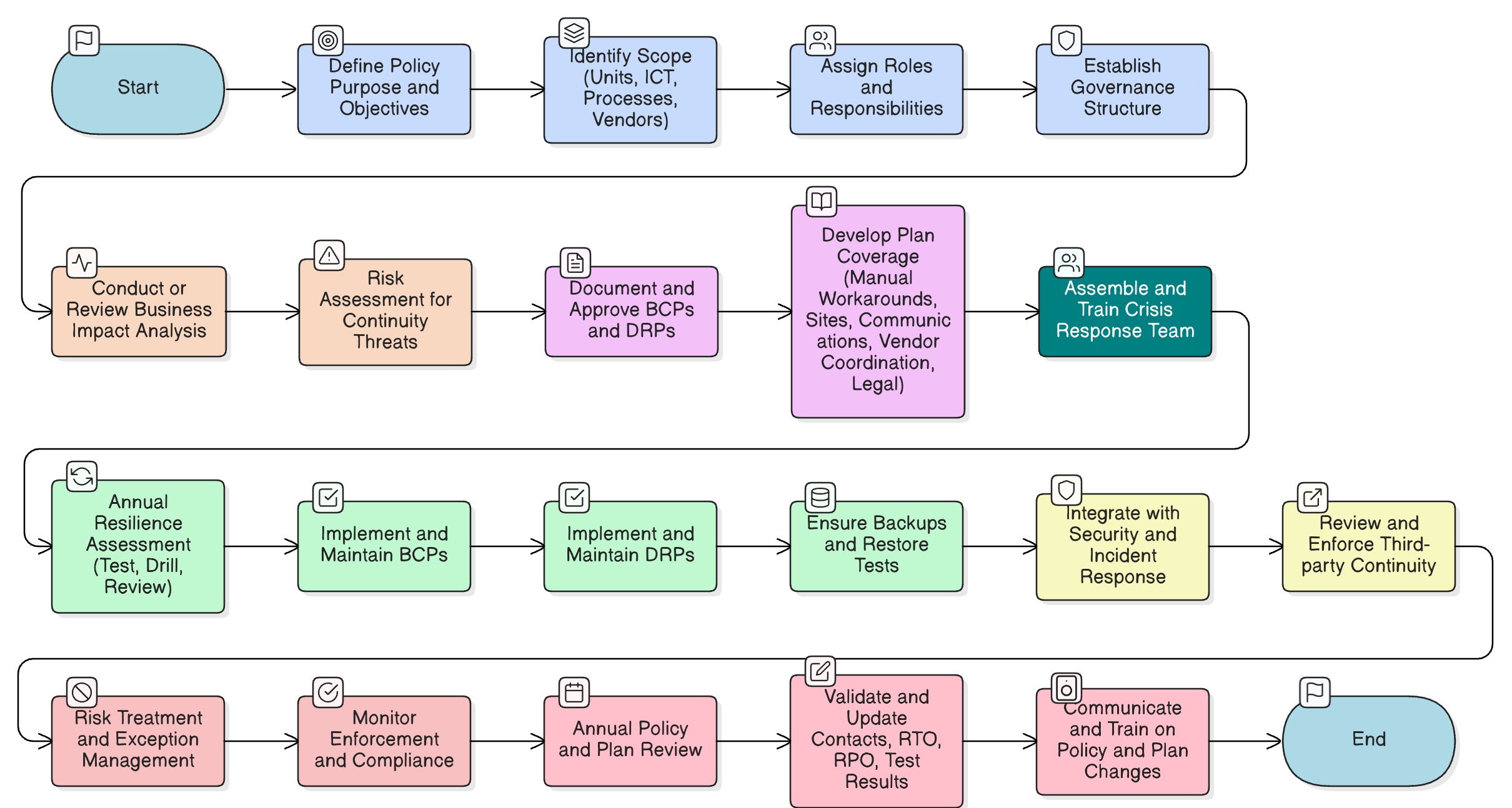

Richtliniendiagramm

Diagramm anklicken, um es in voller Größe anzuzeigen

Inhalt

Geltungsbereich und Regeln der Zusammenarbeit

Business-Impact-Analyse (BIA) & Risikobeurteilung

Anforderungen an Kontinuitäts- und Wiederherstellungspläne

Krisenkommunikation und Eskalation

Test- und Auditverfahren

Kontinuität bei Drittparteien und Lieferanten

Framework-Konformität

🛡️ Unterstützte Standards & Frameworks

Dieses Produkt ist auf die folgenden Compliance-Frameworks ausgerichtet, mit detaillierten Klausel- und Kontrollzuordnungen.

| Framework | Abgedeckte Klauseln / Kontrollen |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| NIST SP 800-34 Rev.1 |

Contingency Planning

|

| ISO 22301:2019 |

Business Continuity Management System Requirements

|

| EU GDPR |

Article 32

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Verwandte Richtlinien

Richtlinie zur kontinuierlichen Überwachung der Einhaltung

Validiert Integrität und Kontrollwirksamkeit von Kontinuitäts- und Wiederherstellungspraktiken über Systeme und Prozesse hinweg.

P01 Informationssicherheitspolitik

Legt die Anforderung an risikobasierte, resiliente Betriebsabläufe unter allen Bedingungen fest.

P05 Change-Management-Richtlinie

Stellt sicher, dass wiederherstellungsbezogene Konfigurations- oder Infrastrukturänderungen dokumentierten und genehmigten Genehmigungs-Workflows folgen.

Datenaufbewahrungs- und Entsorgungsrichtlinie

Steuert den Informationslebenszyklus von Backup-Medien und wiederhergestellten Daten, die in Kontinuitätsabläufen verwendet werden.

Backup- und Wiederherstellungsrichtlinie

Setzt Kontrollen für Backup-Häufigkeit, Sicherheit und Wiederherstellungsprüfung durch.

Richtlinie zu kryptografischen Kontrollen

Stellt sicher, dass Wiederherstellungsprozesse Verschlüsselung sowie Vertraulichkeitspflichten einhalten.

Protokollierungs- und Überwachungsrichtlinie

Unterstützt die Erkennung und Eskalation von Ereignissen mit Auswirkungen auf die Kontinuität.

Incident-Response-Richtlinie (P30)

Definiert Eindämmung, Eskalation und Ursachenanalyseprozesse, die mit Kontinuitätsauslösern abgestimmt sind.

Über Clarysec-Richtlinien - Richtlinie zur Business Continuity und Disaster Recovery

Wirksame Sicherheitsgovernance erfordert mehr als nur Worte; sie verlangt Klarheit, Rechenschaftspflicht und eine Struktur, die mit Ihrer Organisation skaliert. Generische Vorlagen scheitern häufig und schaffen Unklarheit durch lange Absätze und undefinierte Rollen. Diese Richtlinie ist so konzipiert, dass sie das operative Rückgrat Ihres Sicherheitsprogramms bildet. Wir weisen Verantwortlichkeiten den spezifischen Rollen zu, die in einem modernen Unternehmen vorkommen, einschließlich des Chief Information Security Officer (CISO), IT- und Sicherheitsteams sowie relevanter Ausschüsse, und stellen so klare Rechenschaftspflicht sicher. Jede Anforderung ist eine eindeutig nummerierte Klausel (z. B. 5.1.1, 5.1.2). Diese atomare Struktur erleichtert die Umsetzung, die Auditierbarkeit gegenüber spezifischen Kontrollen und eine sichere Anpassung, ohne die Dokumentintegrität zu beeinträchtigen – und verwandelt das Dokument von einem statischen Dokument in ein dynamisches, umsetzbares Rahmenwerk.

Umsetzbare Wiederherstellungspläne

Schritt-für-Schritt-BCPs und DRPs, die auf tatsächliche Geschäftsrisiken, Abhängigkeiten und Systemstufen abgebildet sind, für eine gezielte Reaktion.

Robuster Ausnahmeprozess

Formaler Ausnahmeprozess mit kompensierenden Kontrollen und Risikobewertung für dokumentierte, sichere Abweichungen.

Integrierte Sicherheitsausrichtung

Stellt sicher, dass Kontinuitätsmaßnahmen die Sicherheit nicht beeinträchtigen und während Notfällen keine Eindämmungskontrollen verletzen.

Häufig gestellte Fragen

Von Führungskräften – für Führungskräfte

Diese Richtlinie wurde von einer Sicherheitsführungskraft mit über 25 Jahren Erfahrung in der Implementierung und Auditierung von ISMS-Frameworks für globale Unternehmen verfasst. Sie ist nicht nur als Dokument gedacht, sondern als belastbares Rahmenwerk, das einer Prüfung durch Auditoren standhält.

Verfasst von einem Experten mit folgenden Qualifikationen:

Abdeckung & Themen

🏢 Zielabteilungen

🏷️ Themenabdeckung

Diese Richtlinie ist 1 von 37 im vollständigen Enterprise-Paket

67% sparenAlle 37 Enterprise-Richtlinien für €599, statt €1.813 beim Einzelkauf.

Zum vollständigen Enterprise-Paket →