Übersicht

Diese Richtlinie regelt die Sicherheits-, Risiko- und Compliance-Anforderungen für alle Beziehungen zu Drittparteien und Lieferanten und beschreibt Lieferantensorgfaltsprüfung, vertragliche Sicherheitsvorkehrungen, fortlaufende Überwachung sowie Offboarding-Verfahren für Drittparteien, die Daten oder Dienste der Organisation verarbeiten oder bereitstellen.

Umfassende Lieferantenaufsicht

Schreibt strenge Sicherheitskontrollen, Risikoklassifizierung und Sicherheitsprüfungen für alle Drittdienstleister über ihren gesamten Service-Lebenszyklus vor.

Vertragliche Sicherheitsvorkehrungen

Stellt sicher, dass Lieferantenverträge Meldefristen bei Verletzung des Schutzes personenbezogener Daten, Datenverarbeitung, Auditrechtsklauseln und durchsetzbare Compliance-Verpflichtungen enthalten.

Kontinuierliche Überwachung der Einhaltung

Erfordert regelmäßige Leistungsbewertungen, Zertifizierungsaudits sowie Vorfallserkennung und -eskalation, um die Rechenschaftspflicht von Drittparteien aufrechtzuerhalten.

Vollständige Übersicht lesen

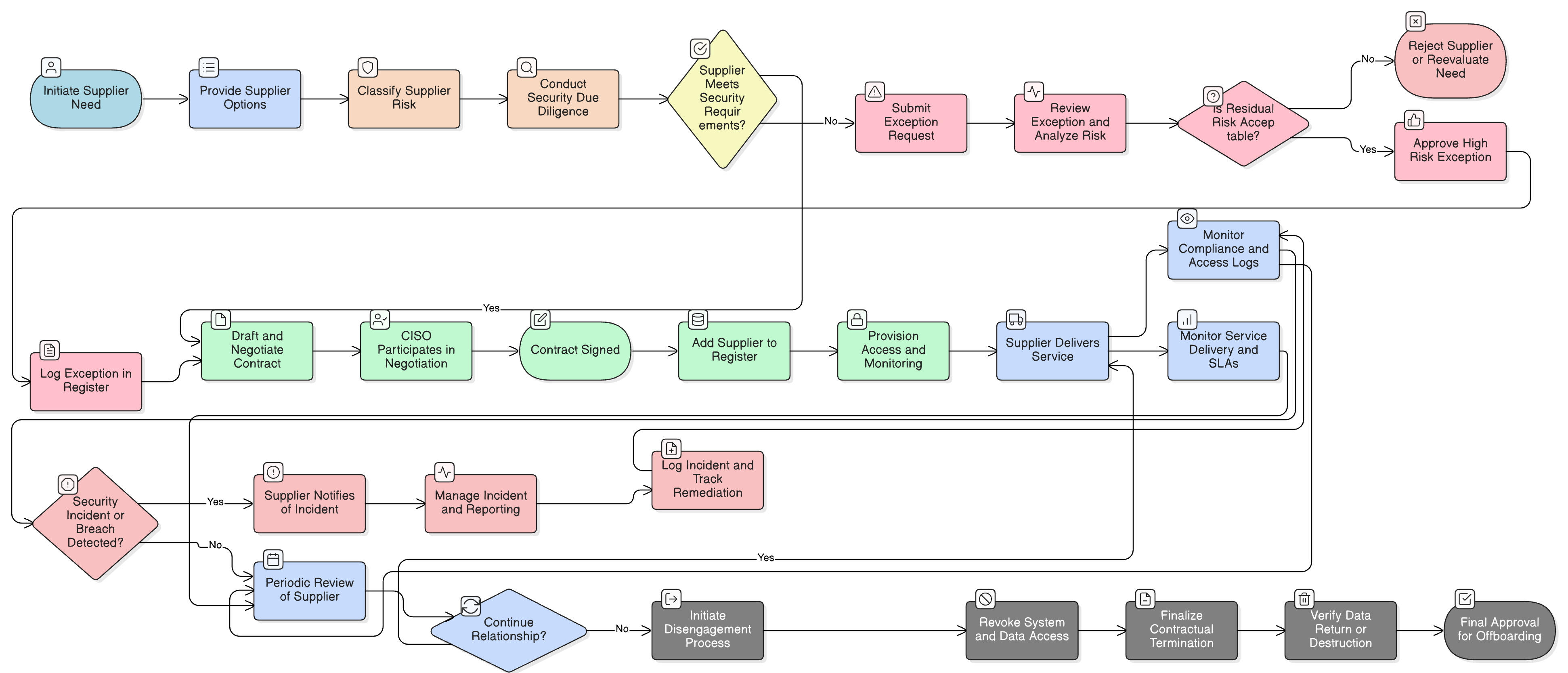

Richtliniendiagramm

Diagramm anklicken, um es in voller Größe anzuzeigen

Inhalt

Geltungsbereich und Regeln für die Zusammenarbeit

Anforderungen an die Lieferantensorgfaltsprüfung

Modell zur Drittparteien-Risikoklassifizierung und -Klassifizierung

Vertragliche Sicherheitsklauseln

Kontinuierliche Leistungs- und Compliance-Überprüfungen

Protokolle für Beendigung und Offboarding

Framework-Konformität

🛡️ Unterstützte Standards & Frameworks

Dieses Produkt ist auf die folgenden Compliance-Frameworks ausgerichtet, mit detaillierten Klausel- und Kontrollzuordnungen.

Verwandte Richtlinien

Informationssicherheitspolitik

Etabliert das übergeordnete Commitment, alle organisatorischen Abläufe abzusichern, einschließlich der Abhängigkeit von Drittparteien-Lieferanten und Drittdienstleistern.

Risikomanagementrahmen

Leitet die Risikoidentifikation, Risikobeurteilung und Risikominderung von Risiken im Zusammenhang mit Drittparteienbeziehungen, einschließlich vererbter oder systemischer Risiken aus Lieferantenökosystemen.

Datenschutzrichtlinie

Gilt für alle Lieferanten, die personenbezogene Daten verarbeiten, und erfordert geeignete vertragliche Anforderungen, Schutzmaßnahmen für interne Übermittlungen sowie Datenschutz und Datenminimierung.

Zugriffskontrollrichtlinie

Steuert, wie Personal von Drittparteien logischen Zugriff auf Systeme der Organisation erhält, und setzt rollenbasierte Zugriffskontrolle (RBAC), Sitzungsüberwachung und -aufzeichnung sowie den Entzug von Zugriffsrechten durch.

Protokollierungs- und Überwachungsrichtlinie

Erfordert, dass der Zugang Dritter zu Systemen überwacht, protokolliert und überprüft wird, insbesondere in Umgebungen mit privilegierten Konten oder datenbezogenen Aktivitäten.

Incident-Response-Richtlinie (P30)

Definiert Eskalationskanäle und Anforderungen an die Vorfallsmeldung für von Lieferanten ausgehende Sicherheitsereignisse oder gemeinsame Untersuchungen unter Einbeziehung von Drittparteien-Systemen.

Über Clarysec-Richtlinien - Drittparteien- und Lieferantensicherheitsrichtlinie

Wirksame Sicherheitsgovernance erfordert mehr als nur Worte; sie verlangt Klarheit, Rechenschaftspflicht und eine Struktur, die mit Ihrer Organisation skaliert. Generische Vorlagen scheitern häufig und erzeugen Unklarheiten durch lange Absätze und nicht definierte Rollen. Diese Richtlinie ist als operatives Rückgrat Ihres Sicherheitsprogramms konzipiert. Wir weisen Verantwortlichkeiten den spezifischen Rollen zu, die in einem modernen Unternehmen vorhanden sind, einschließlich des Chief Information Security Officer (CISO), IT- und Sicherheitsteams sowie relevanter Ausschüsse, und stellen so klare Rechenschaftspflicht sicher. Jede Anforderung ist eine eindeutig nummerierte Klausel (z. B. 5.1.1, 5.1.2). Diese atomare Struktur erleichtert die Umsetzung, die Auditierbarkeit gegenüber spezifischen Kontrollen und eine sichere Anpassung, ohne die Dokumentintegrität zu beeinträchtigen – und macht aus einem statischen Dokument ein dynamisches, umsetzbares Rahmenwerk.

Ausnahmemanagement integriert

Enthält einen formalen Ausnahmeantragsprozess für Lieferantensicherheitsausnahmen, der Begründung, Risikoanalyse und zeitlich begrenzte Kontrollen erfordert.

Integration von Lebenszyklusprozessen

Integriert Sicherheit in den Beschaffungsprozess, Onboarding, Service-Überwachung und Offboarding für jede Lieferantenbeziehung.

Häufig gestellte Fragen

Von Führungskräften – für Führungskräfte

Diese Richtlinie wurde von einer Sicherheitsführungskraft mit über 25 Jahren Erfahrung in der Implementierung und Auditierung von ISMS-Frameworks für globale Unternehmen verfasst. Sie ist nicht nur als Dokument gedacht, sondern als belastbares Rahmenwerk, das einer Prüfung durch Auditoren standhält.

Verfasst von einem Experten mit folgenden Qualifikationen:

Abdeckung & Themen

🏢 Zielabteilungen

🏷️ Themenabdeckung

Diese Richtlinie ist 1 von 37 im vollständigen Enterprise-Paket

67% sparenAlle 37 Enterprise-Richtlinien für €599, statt €1.813 beim Einzelkauf.

Zum vollständigen Enterprise-Paket →