Přehled

Politika synchronizace času nařizuje konzistentní a přesnou konfiguraci času napříč všemi IT a cloudovými systémy s cílem podpořit bezpečné protokolování, soulad s právními předpisy a spolehlivou reakci na incidenty.

Centralizovaná přesnost času

Nařizuje důvěryhodné zdroje NTP a detekci driftu pro auditně vyhovující, spolehlivé logy a transakce.

Podporuje soulad s právními předpisy

Je v souladu s ISO 27001, GDPR, DORA, NIS2 a dalšími pro auditní dohledatelnost a bezpečný provoz.

Automatizovaná detekce driftu

Vynucuje plánovanou synchronizaci, upozornění na anomálie a eskalaci při překročení prahových hodnot driftu hodin.

Platí pro všechny zainteresované strany

Pokrývá zaměstnance, dodavatele a poskytovatele služeb třetích stran spravující on-premise nebo cloudové, časově citlivé systémy.

Přečíst celý přehled

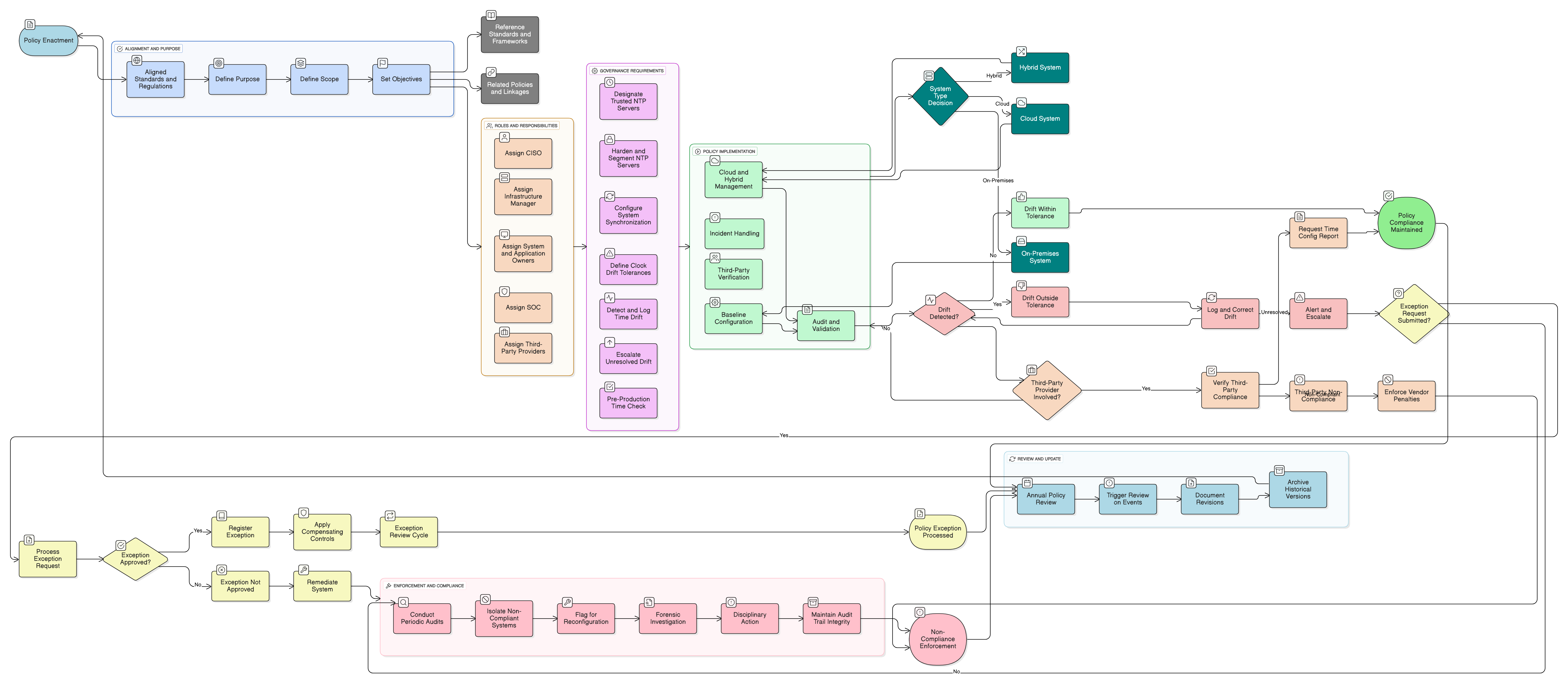

Diagram politiky

Klikněte na diagram pro zobrazení v plné velikosti

Obsah

Rozsah a pravidla zapojení

Role a odpovědnosti

Správa a ošetření výjimek

Detekce driftu a eskalace

Mechanismy auditu a validace

Vynucování politiky a soulad

Soulad s rámcem

🛡️ Podporované standardy a rámce

Tento produkt je v souladu s následujícími rámci dodržování předpisů s podrobnými mapováními doložek a kontrol.

| Rámec | Pokryté doložky / Kontroly |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 32

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Související zásady

Politika ochrany koncových bodů a ochrany proti malwaru

Vyžaduje časově přesná upozornění a analýzu chování pro detekci šíření malwaru, laterálního pohybu a anomálií přístupu.

P01 Politika informační bezpečnosti

Stanovuje zastřešující mandát zajistit integritu a dohledatelnost všech informačních systémů, pro které je přesnost času základní.

P05 Politika řízení změn

Řídí úpravy konfiguračních nastavení systémů včetně úprav zdrojů času a zajišťuje řádnou dokumentaci, testování a plány vrácení změn.

Politika protokolování a monitorování

Je přímo závislá na synchronizovaném čase pro zajištění pořadí událostí, korelace logů a integrity vyšetřování incidentů napříč různorodými systémy.

Politika reakce na incidenty (P30)

Spoléhá na přesná časová razítka pro forenzní vyšetřování, časové osy incidentů a důkazy řetězce předání. Nepřesný čas podkopává důvěryhodnost hlášení incidentů.

Politika řízení rizik

Definuje desynchronizaci jako potenciální provozní a forenzní riziko a vyžaduje kontroly definované v této politice ke zmírnění dopadu.

O politikách Clarysec - Politika synchronizace času

Efektivní správa a řízení bezpečnosti vyžaduje více než jen slova; vyžaduje jasnost, odpovědnost a strukturu, která se škáluje s vaší organizací. Obecné šablony často selhávají a vytvářejí nejasnosti prostřednictvím dlouhých odstavců a nedefinovaných rolí. Tato politika je navržena jako provozní páteř vašeho bezpečnostního programu. Přiřazujeme odpovědnosti konkrétním rolím, které se v moderním podniku vyskytují, včetně ředitele informační bezpečnosti (CISO), týmů IT a bezpečnosti a relevantních výborů, čímž zajišťujeme jasnou odpovědnost. Každý požadavek je jedinečně číslovaná klauzule (např. 5.1.1, 5.1.2). Tato atomická struktura usnadňuje implementaci politiky, audit vůči konkrétním kontrolám a bezpečné přizpůsobení bez dopadu na integritu dokumentu, čímž ji transformuje ze statického dokumentu na dynamický, proveditelný rámec.

Strukturovaná správa výjimek

Formální proces pro výjimky ze synchronizace času na základě rizik, včetně nápravných opatření a požadovaných cyklů přezkumu.

Forenzní integrita auditní stopy

Izolace a označování logů během časových anomálií zajišťují řetězec předání a regulační obhajitelnost.

Konzistence napříč cloudy

Nařizuje jednotnou konfiguraci času pro hybridní, cloudové a on-premise systémy, čímž snižuje rizika replay útoků a nesouladu logů.

Nejčastější dotazy

Vytvořeno pro lídry, lídry

Tato politika byla vypracována bezpečnostním lídrem s více než 25 lety zkušeností s implementací a auditem rámců ISMS v globálních organizacích. Není navržena pouze jako dokument, ale jako obhajitelný rámec, který obstojí při auditu.

Vypracováno odborníkem s následujícími kvalifikacemi:

Pokrytí a témata

🏢 Cílová oddělení

🏷️ Tematické pokrytí

Tato politika je 1 z 37 v kompletním balíčku Enterprise

Ušetřete 67%Získejte všech 37 politik Enterprise za €599, místo €1 813 při individuálním nákupu.

Zobrazit kompletní balíček Enterprise →