Přehled

Tato politika zabezpečení sítě definuje povinná opatření a správu vyžadované k ochraně sítí organizace před neoprávněným přístupem, únikem dat a narušením služeb. Nařizuje segmentaci sítě, pravidla firewallu, monitorovaný vzdálený přístup a průběžný soulad s předními předpisy kybernetické bezpečnosti a osvědčenými postupy v odvětví.

Vrstvená ochrana sítě

Zavádí segmentaci sítě, pravidla firewallu, bezpečné směrování a centralizované monitorování sítě pro maximální obranu.

Jasné role a správa

Definuje odpovědnosti pro týmy IT a bezpečnosti a provoz IT při ochraně, monitorování a provádění bezpečnostních auditů síťové infrastruktury.

V souladu s globálními normami

Zajišťuje soulad s ISO/IEC 27001:2022, GDPR, směrnicí NIS2, DORA, COBIT 2019 a dalšími požadavky pro regulační jistotu.

Přečíst celý přehled

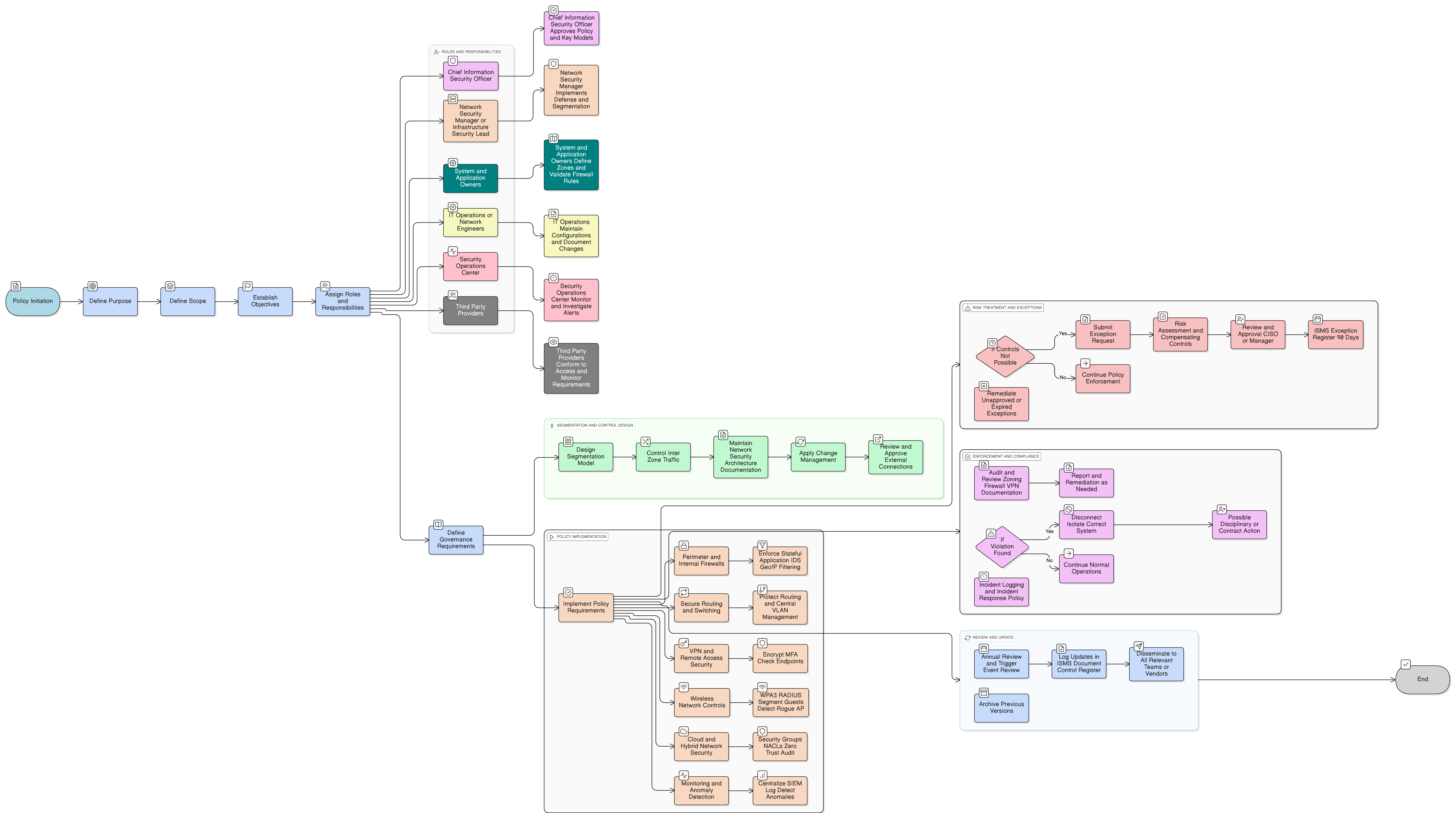

Diagram politiky

Klikněte na diagram pro zobrazení v plné velikosti

Obsah

Rozsah a pravidla zapojení

Požadavky na segmentaci sítě a firewally

Cloud, virtuální soukromá síť (VPN) a opatření pro bezdrátové sítě

Role a odpovědnosti

Ošetření výjimek a přezkum

Požadavky na monitorování a auditní protokolování

Soulad s rámcem

🛡️ Podporované standardy a rámce

Tento produkt je v souladu s následujícími rámci dodržování předpisů s podrobnými mapováními doložek a kontrol.

| Rámec | Pokryté doložky / Kontroly |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 32

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Související zásady

P01 Politika informační bezpečnosti

Stanovuje základní principy bezpečnosti a nařizuje obranu do hloubky, včetně síťového řízení přístupu a opatření proti hrozbám.

Politika řízení přístupu

Zajišťuje, že segmentace sítě je vynucována v souladu s uživatelskými rolemi, zásadou minimálních oprávnění a pravidly zřizování přístupových práv.

P05 Politika řízení změn

Reguluje úpravy pravidel firewallu, úpravy pravidel VPN a změny směrování prostřednictvím dokumentovaného a auditovatelného procesu.

Politika správy aktiv

Podporuje identifikaci a klasifikaci aktiv síťových systémů a zajišťuje, že všechna připojená aktiva jsou spravována v rozsazích definovaných politikou.

Politika protokolování a monitorování

Řídí sběr, korelaci a uchovávání logů sítě včetně událostí firewallu, pokusů o přístup a detekce anomálií.

Politika reakce na incidenty (P30)

Definuje eskalace, zamezení šíření a postupy eradikace v reakci na síťové hrozby nebo průniky, jako jsou DDoS, laterální pohyb nebo neoprávněný přístup.

O politikách Clarysec - Politika zabezpečení sítě

Efektivní správa a řízení bezpečnosti vyžaduje více než jen text; vyžaduje jasnost, odpovědnost a strukturu, která se škáluje s vaší organizací. Obecné šablony často selhávají a vytvářejí nejasnosti prostřednictvím dlouhých odstavců a nedefinovaných rolí. Tato politika je navržena jako provozní páteř vašeho bezpečnostního programu. Přiřazujeme odpovědnosti konkrétním rolím běžným v moderním podniku, včetně ředitele informační bezpečnosti (CISO), IT bezpečnosti a relevantních výborů, čímž zajišťujeme jasnou odpovědnost. Každý požadavek je jedinečně číslovaná klauzule (např. 5.1.1, 5.1.2). Tato atomická struktura usnadňuje implementaci, auditovatelnost vůči konkrétním opatřením a bezpečné přizpůsobení bez narušení integrity dokumentu, čímž se z něj stává dynamický a proveditelný rámec namísto statického dokumentu.

Přísné řízení změn a ošetření výjimek

Nařizuje formální řízení změn a přezkum výjimek, snižuje neoprávněné/neplánované změny a umožňuje rychlé, auditovatelné zmírňování rizik.

Automatické auditní stopy a dohledatelnost

Vyžaduje auditní protokolování, přezkum a bezpečnou archivaci všech aktualizací a výjimek, čímž zajišťuje dohledatelnost a reakci na regulační požadavky.

Nejčastější dotazy

Vytvořeno pro lídry, lídry

Tato politika byla vypracována bezpečnostním lídrem s více než 25 lety zkušeností s implementací a auditem rámců ISMS v globálních organizacích. Není navržena pouze jako dokument, ale jako obhajitelný rámec, který obstojí při auditu.

Vypracováno odborníkem s následujícími kvalifikacemi:

Pokrytí a témata

🏢 Cílová oddělení

🏷️ Tematické pokrytí

Tato politika je 1 z 37 v kompletním balíčku Enterprise

Ušetřete 67%Získejte všech 37 politik Enterprise za €599, místo €1 813 při individuálním nákupu.

Zobrazit kompletní balíček Enterprise →