Přehled

Politika řízení přístupu pro SME (P04S) definuje, jak je řízen přístup k systémům, datům a prostorám, zajišťuje, že vstup získají pouze oprávnění uživatelé, vynucuje zásadu minimálních oprávnění a je sladěna s ISO/IEC 27001:2022. Vymezuje jasné role, každoroční přezkumy a standardy souladu pro organizace bez specializovaných bezpečnostních týmů.

Principle of Least Privilege

Omezuje přístup uživatelů pouze na to, co je nezbytné pro pracovní role, a snižuje rizika neoprávněného přístupu.

Jasný přístup na základě rolí

Definuje odpovědnosti pro generálního ředitele, IT, vedoucí oddělení a personál pro plynulé řízení přístupu.

Každoroční přezkum a audit

Vyžaduje každoroční pravidelné revize přístupových práv a robustní auditní stopu pro zajištění průběžného souladu.

Využívání soukromých zařízení (BYOD) a fyzický přístup

Chrání aktiva organizace napříč zařízeními a lokalitami, včetně osobních zařízení a zabezpečených oblastí.

Přečíst celý přehled

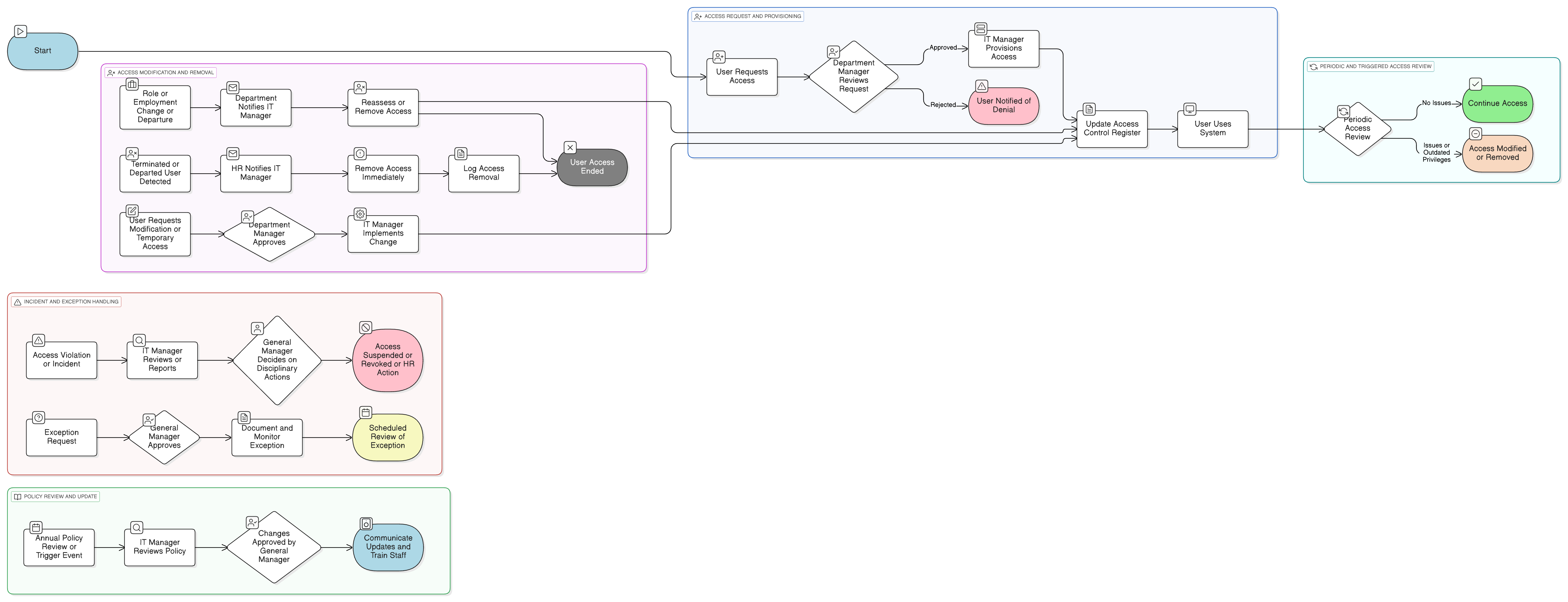

Diagram politiky

Klikněte na diagram pro zobrazení v plné velikosti

Obsah

Rozsah a role zapojení

Postupy životního cyklu uživatele (zřizování přístupu/odebrání přístupových oprávnění)

Pravidelné revize přístupových práv a audit

Správa privilegovaných přístupů (PAM)

Požadavky na využívání soukromých zařízení (BYOD) a fyzický přístup

Ošetření výjimek a porušení

Soulad s rámcem

🛡️ Podporované standardy a rámce

Tento produkt je v souladu s následujícími rámci dodržování předpisů s podrobnými mapováními doložek a kontrol.

Související zásady

Zásady přípustného užívání – SME

Zajišťuje, že uživatelé rozumí oprávněnému užívání IT zdrojů při uděleném přístupu.

Politika řízení změn – SME

Zajišťuje, že přístupová práva jsou sladěna se schválenými změnami systému.

Politika nástupu a ukončení – SME

Definuje spouštěcí body pro zřizování přístupových práv a odebrání přístupových oprávnění uživatelů.

Ochrana údajů a Data privacy – SME

Zajišťuje, že řízení přístupu je sladěno s kontrolními opatřeními pro ochranu osobních údajů.

Politika reakce na incidenty – SME

Definuje, jak jsou řízeny a vyšetřovány incidenty související s přístupem (např. zneužití nebo porušení zabezpečení dat).

O politikách Clarysec - Politika řízení přístupu – SME

Obecné bezpečnostní politiky jsou často vytvářeny pro velké korporace, takže malé firmy mají problém aplikovat složitá pravidla a nejasně definované role. Tato politika je jiná. Naše politiky pro SME jsou navrženy od základu pro praktickou implementaci v organizacích bez specializovaných bezpečnostních týmů. Přiřazujeme odpovědnosti rolím, které skutečně máte, jako je generální ředitel a váš poskytovatel IT, nikoli armádě specialistů, které nemáte. Každý požadavek je rozdělen do jedinečně číslované doložky (např. 5.2.1, 5.2.2). To mění politiku v jasný kontrolní seznam krok za krokem, který se snadno implementuje, audituje a přizpůsobuje bez přepisování celých částí.

Registr řízení přístupu

Vyžaduje bezpečné sledování všech změn přístupu s podrobnými logy, uživatelským jménem, rolemi, schváleními a časovými razítky.

Automatizované a manuální zřizování přístupu

Podporuje automatizované nástroje i manuální šablony pro vytváření účtů a zajišťuje flexibilitu pro jakékoli nastavení SME.

Proces ošetření výjimek

Odchylky musí být schváleny, zdokumentovány a monitorovány z hlediska rizik, čímž chrání soulad bez zbytečné složitosti.

Nejčastější dotazy

Vytvořeno pro lídry, lídry

Tato politika byla vypracována bezpečnostním lídrem s více než 25 lety zkušeností s implementací a auditem rámců ISMS v globálních organizacích. Není navržena pouze jako dokument, ale jako obhajitelný rámec, který obstojí při auditu.

Vypracováno odborníkem s následujícími kvalifikacemi:

Pokrytí a témata

🏢 Cílová oddělení

🏷️ Tematické pokrytí

Tato politika je 1 z 37 v kompletním balíčku pro MSP

Ušetřete 78%Získejte všech 37 politik pro MSP za €399, místo €1 813 při individuálním nákupu.

Zobrazit kompletní balíček MSP →