Översikt

Denna nätverkssäkerhetspolicy definierar de obligatoriska kontrollerna och den styrning som krävs för att skydda organisationens nätverk mot obehörig åtkomst, dataläckage och tjänsteavbrott. Den kräver nätverkssegmentering, brandväggsregler, övervakad fjärråtkomst samt löpande regelefterlevnad med ledande cybersäkerhetsregelverk och bästa branschpraxis.

Skiktat nätverksskydd

Inför nätverkssegmentering, brandväggsregler, säker routning och centraliserad övervakning för maximalt skydd.

Tydliga roller och styrning

Definierar ansvar för IT, säkerhet och IT-drift för att skydda, övervaka och revidera IT-infrastruktur.

I linje med globala standarder

Säkerställer regelefterlevnad med ISO/IEC 27001:2022, GDPR, NIS2, DORA, COBIT och mer för revisionsberedskap.

Läs fullständig översikt

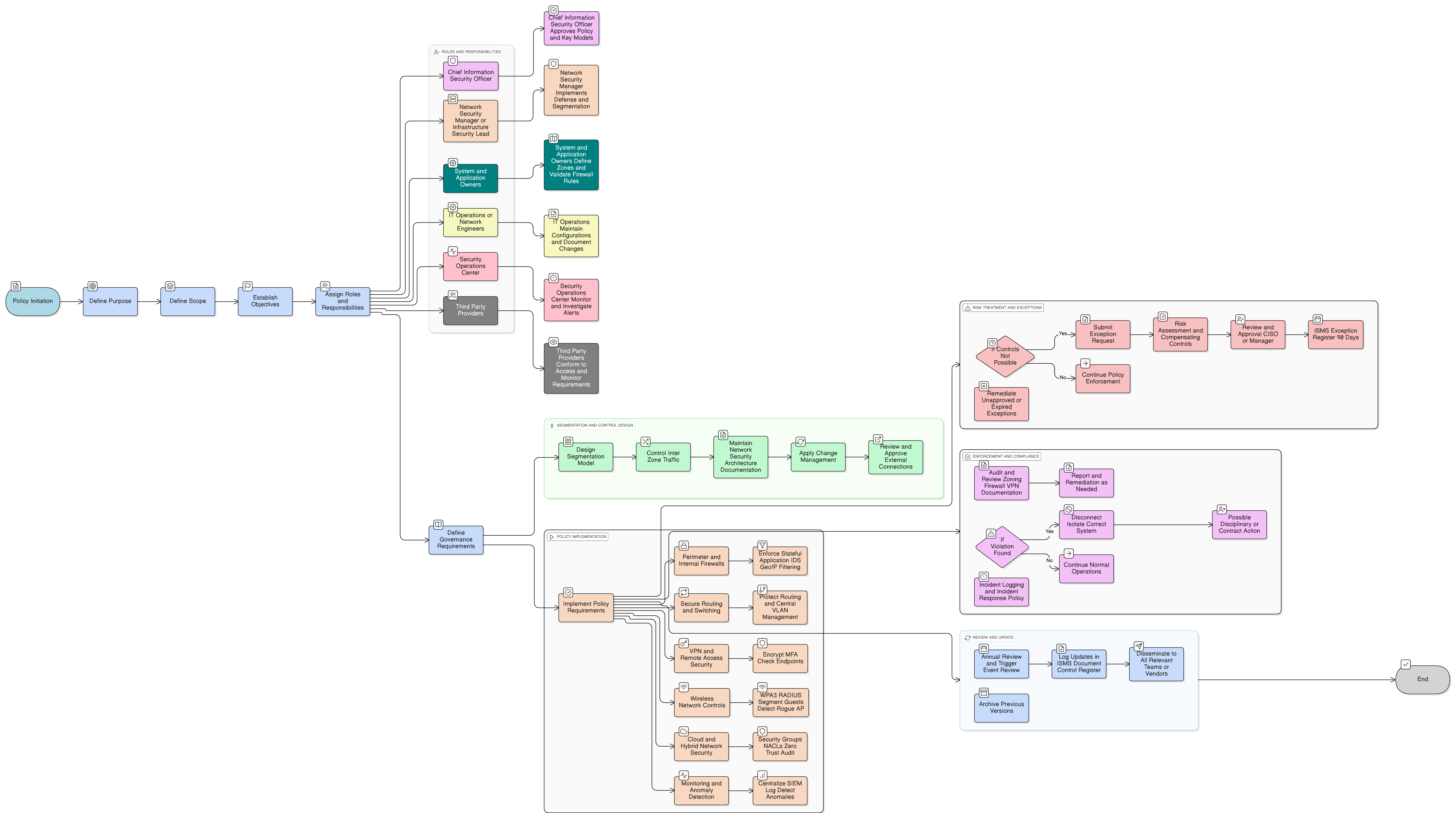

Policydiagram

Klicka på diagrammet för att visa i full storlek

Innehåll

Omfattning och regler för engagemang

Krav på nätverkssegmentering och brandväggar

Moln-, VPN- och trådlösa kontroller

Roller och ansvar

Undantagshantering och granskning

Krav på övervakning och revisionsloggning

Ramverksefterlevnad

🛡️ Stödda standarder & ramverk

Den här produkten är anpassad till följande efterlevnadsramverk, med detaljerade klausul- och kontrollmappningar.

| Ramverk | Täckta klausuler / Kontroller |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 32

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Relaterade policyer

Informationssäkerhetspolicy

Etablerar grundläggande säkerhetsprinciper och kräver skiktade skydd, inklusive nätverksbaserad åtkomst och hotkontroller.

Åtkomstkontrollpolicy

Säkerställer att nätverkssegmentering genomdrivs i linje med användarroller, principen om minsta privilegium och åtkomsttilldelning.

Ändringshanteringspolicy

Reglerar brandväggsändringar, justeringar av VPN-regler och routningsändringar genom en dokumenterad och revisionsbar process.

Policy för tillgångshantering

Stödjer identifiering och klassificering av nätverksanslutna system och säkerställer att alla anslutna tillgångar hanteras inom policydefinierade omfattningar.

Loggnings- och övervakningspolicy

Styr insamling, korrelation och logglagring av nätverksloggar, inklusive brandväggshändelser, åtkomstförsök och anomalidetekteringar.

Policy för incidenthantering (P30)

Definierar eskalering, begränsning och utrotningsprocedurer som svar på nätverksburna hot eller intrång, såsom DDoS, lateral förflyttning eller obehörig åtkomst.

Om Clarysecs policyer - Nätverkssäkerhetspolicy

Effektiv säkerhetsstyrning kräver mer än bara ord; det kräver tydlighet, ansvarsskyldighet och en struktur som skalar med din organisation. Generiska mallar misslyckas ofta och skapar oklarheter med långa stycken och odefinierade roller. Denna policy är utformad för att vara den operativa ryggraden i ditt säkerhetsprogram. Vi tilldelar ansvar till de specifika roller som finns i ett modernt företag, inklusive informationssäkerhetschef (CISO), IT- och informationssäkerhetsteam och relevanta styrgrupper, vilket säkerställer tydligt ansvar. Varje krav är en unikt numrerad klausul (t.ex. 5.1.1, 5.1.2). Denna atomära struktur gör policyn enkel att införa, revidera mot specifika kontroller och säkert anpassa utan att påverka dokumentintegriteten, och omvandlar den från ett statiskt dokument till ett dynamiskt, handlingsbart ramverk.

Rigorös ändringshantering och undantagshantering

Kräver formell ändringshantering och undantagsgranskningar, minskar otillåtna eller oplanerade ändringar och möjliggör snabb, revisionsbar riskreducering.

Automatiska revisionsspår och spårbarhet

Kräver revisionsloggning, granskning och säker arkivering för alla uppdateringar och undantag, vilket säkerställer spårbarhet och regulatorisk respons.

Vanliga frågor

Byggd för ledare, av ledare

Denna policy har utarbetats av en säkerhetsledare med över 25 års erfarenhet av att implementera och revidera ISMS-ramverk för globala företag. Den är utformad inte bara som ett dokument, utan som ett robust ramverk som håller för granskning av revisorer.

Författad av en expert med följande meriter:

Täckning & Ämnen

🏢 Målavdelningar

🏷️ Ämnestäckning

Denna policy är 1 av 37 i det fullständiga Enterprise-paketet

Spara 67%Få alla 37 Enterprise-policyer för €599, istället för €1 813 om du köper separat.

Visa fullständigt Enterprise-paket →