Pregled

Ta Politika varnosti omrežja opredeljuje obvezne kontrole in upravljanje, potrebno za zaščito organizacijskih omrežij pred nepooblaščenim dostopom, uhajanjem podatkov in motnjami storitev. Zahteva segmentacijo omrežja, uveljavljanje požarnih zidov, spremljan oddaljeni dostop ter stalno skladnost z vodilnimi predpisi in najboljšimi industrijskimi praksami kibernetske varnosti.

Večplastna zaščita omrežja

Izvaja segmentacijo omrežja, uveljavljanje požarnih zidov, varno usmerjanje in centralizirano spremljanje omrežja za največjo obrambo.

Jasne vloge in upravljanje

Opredeljuje odgovornosti ekip za IT in varnost ter IT-operacij pri zaščiti, spremljanju in presoji omrežne infrastrukture.

Usklajeno z globalnimi standardi

Zagotavlja skladnost z ISO/IEC 27001:2022, GDPR, Direktivo NIS2, DORA, COBIT in drugimi zahtevami za regulativno zagotovilo.

Preberi celoten pregled

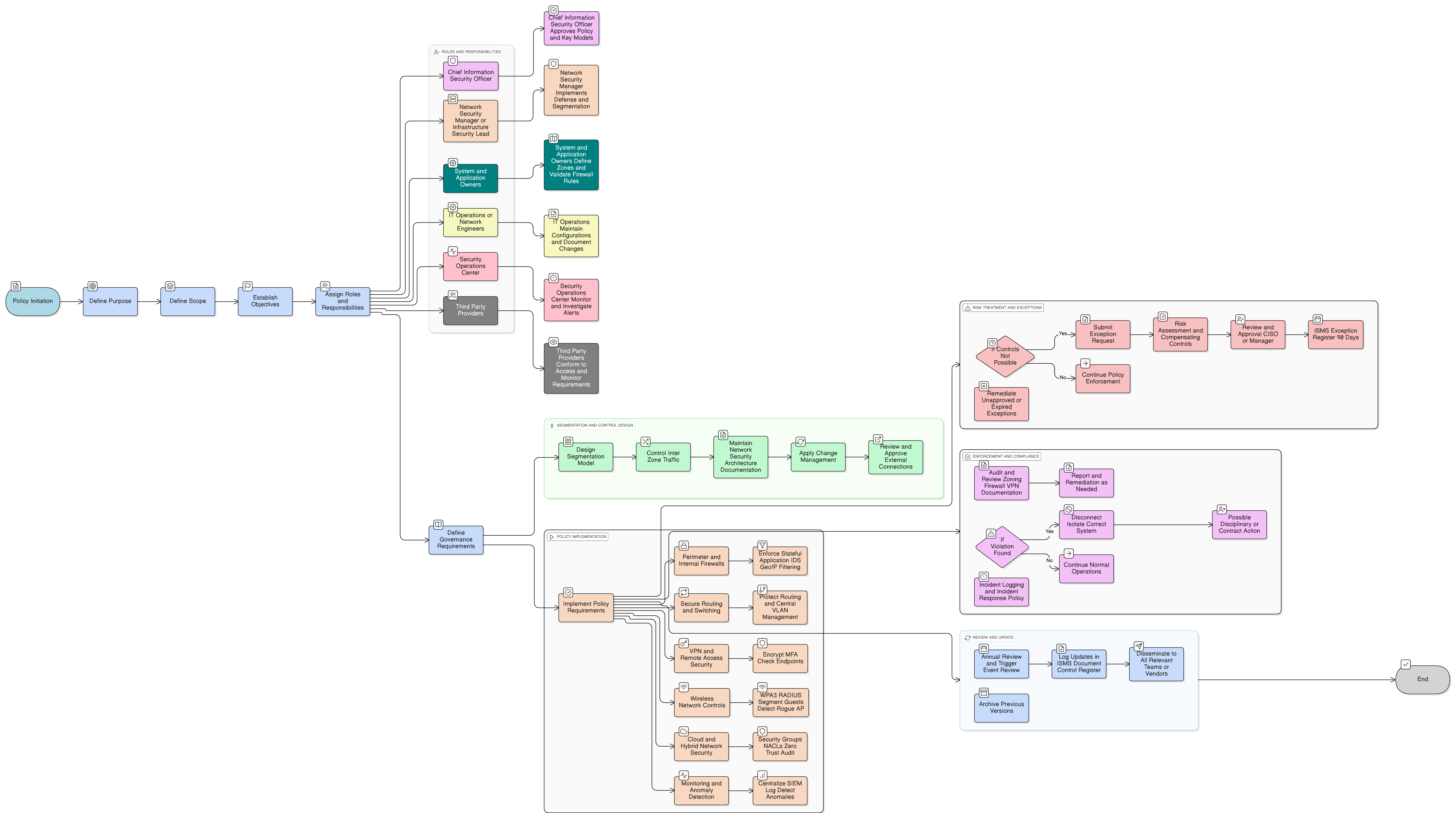

Diagram pravilnika

Kliknite diagram za ogled v polni velikosti

Vsebina

Obseg in pravila sodelovanja

Zahteve glede segmentacije in požarnih zidov

Kontrole za oblak, VPN in brezžična omrežja

Vloge in odgovornosti

Obravnava izjem in pregled

Zahteve glede spremljanja in revizijsko beleženje

Skladnost z okvirom

🛡️ Podprti standardi in okviri

Ta izdelek je usklajen z naslednjimi okviri skladnosti s podrobnimi preslikanji klavzul in kontrol.

| Okvir | Pokrite klavzule / Kontrole |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 32

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Sorodne politike

P01 Politika informacijske varnosti

Vzpostavlja temeljna načela varnosti in zahteva večplastne zaščite, vključno z omrežnim dostopom in kontrolami groženj.

Politika nadzora dostopa

Zagotavlja, da se segmentacija omrežja uveljavlja v skladu z uporabniškimi vlogami, načelom najmanjših privilegijev in pravili dodeljevanja dostopa.

P05 Politika upravljanja sprememb

Ureja spremembe požarnih zidov, prilagoditve pravil VPN in spremembe usmerjanja prek dokumentiranega in revidirljivega procesa.

Politika upravljanja sredstev

Podpira identifikacijo in klasifikacijo sredstev omrežnih sistemov ter zagotavlja, da se vsa povezana sredstva upravljajo v obsegih, določenih s politiko.

Politika beleženja in spremljanja

Upravlja zbiranje, korelacijo in hrambo omrežnih dnevnikov, vključno z dogodki požarnih zidov, poskusi dostopa in zaznavami anomalij.

Politika odzivanja na incidente (P30)

Opredeljuje eskalacijo, zajezitev in postopke odprave v odziv na grožnje ali vdore prek omrežja, kot so DDoS, lateralno gibanje ali nepooblaščen dostop.

O pravilnikih Clarysec - Politika varnosti omrežja

Učinkovito upravljanje varnosti zahteva več kot le besede; zahteva jasnost, odgovornost in strukturo, ki se prilagaja rasti vaše organizacije. Generične predloge pogosto odpovejo, saj ustvarjajo nejasnosti z dolgimi odstavki in neopredeljenimi vlogami. Ta politika je zasnovana kot operativna hrbtenica vašega varnostnega programa. Odgovornosti dodelimo specifičnim vlogam, ki so prisotne v sodobnem podjetju, vključno z vodjo informacijske varnosti (CISO), IT-varnostjo in relevantnimi odbori, kar zagotavlja jasno odgovornost. Vsaka zahteva je enolično oštevilčena klavzula (npr. 5.1.1, 5.1.2). Ta atomska struktura omogoča enostavno implementacijo, presojo glede na specifične kontrole in varno prilagajanje brez vpliva na celovitost dokumenta, s čimer se politika iz statičnega dokumenta preoblikuje v dinamičen, izvedljiv okvir.

Strog nadzor sprememb in obravnava izjem

Zahteva formalno upravljanje sprememb in preglede izjem, zmanjšuje nepooblaščene/nenačrtovane spremembe ter omogoča hitro, revidirljivo ublažitev.

Samodejne revizijske sledi in sledljivost

Zahteva revizijsko beleženje, pregled in varno arhiviranje vseh posodobitev in izjem, kar zagotavlja sledljivost in odziv na predpise.

Pogosto zastavljena vprašanja

Zasnovano za vodje, s strani vodij

Ta pravilnik je pripravil varnostni vodja z več kot 25 leti izkušenj pri uvajanju in presojanju ISMS ogrodij za globalna podjetja. Zasnovan ni le kot dokument, temveč kot zagovorno ogrodje, ki prestane presojo revizorjev.

Pripravil strokovnjak z naslednjimi kvalifikacijami:

Pokritost in teme

🏢 Ciljni oddelki

🏷️ Tematska pokritost

Ta politika je 1 od 37 v celotnem paketu Enterprise

Prihranite 67%Pridobite vseh 37 politik Enterprise za €599, namesto €1.813 pri posamičnem nakupu.

Oglejte si celoten paket Enterprise →