Prehľad

Táto politika správy aktív zameraná na SME zabezpečuje, že všetky podnikové aktíva, fyzické aj digitálne, sú inventarizované, chránené a riadené počas celého životného cyklu, pričom poskytuje jasné roly, požiadavky na súlad a postupy bezpečnej likvidácie.

Úplná viditeľnosť aktív

Udržiavajte úplnú inventarizáciu aktív naprieč všetkými prostrediami s cieľom minimalizovať riziká a podporiť súlad.

Jasné vlastníctvo a zodpovednosť

Priraďujte a sledujte zodpovednosť za aktíva pomocou zjednodušených rolí prispôsobených pre SME bez vyhradených IT tímov.

Bezpečnostné kontroly životného cyklu

Zabezpečte, aby boli aktíva bezpečne vydávané, používané a vyradené, čím sa zníži pravdepodobnosť straty alebo neoprávneného prístupu.

Podpora regulačného súladu

Preukážte súlad s ISO 27001, GDPR, DORA, NIS2 a ďalšími prostredníctvom štruktúrovanej správy aktív.

Čítať celý prehľad

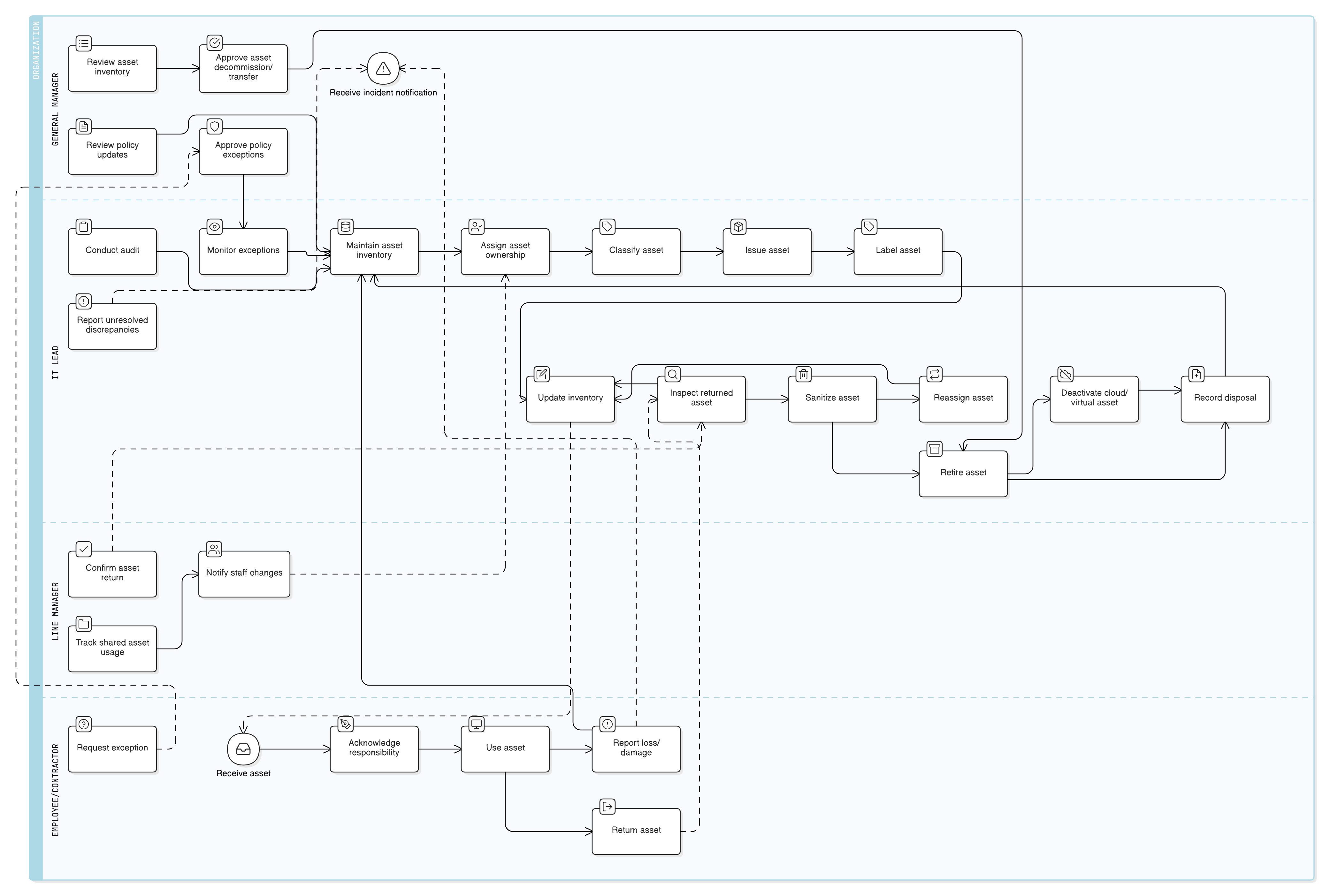

Diagram politiky

Kliknite na diagram pre zobrazenie v plnej veľkosti

Obsah

Rozsah a pravidlá zapojenia

Minimálne požiadavky na inventarizáciu aktív

Roly a zodpovednosti pre SME

Klasifikácia aktív a kontroly životného cyklu

Bezpečná likvidácia a ustanovenia BYOD

Postupy auditu, výnimiek a preskúmania

Súlad s rámcom

🛡️ Podporované štandardy a rámce

Tento produkt je v súlade s nasledujúcimi rámcami dodržiavania predpisov s podrobnými mapovaniami doložiek a kontrol.

| Rámec | Pokryté doložky / Kontroly |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 | |

| EU GDPR |

Article 30

|

Súvisiace zásady

Politika rolí a zodpovedností správy a riadenia – SME

Priraďuje zodpovednosť za vlastníctvo politiky a prevádzku IT.

Politika riadenia prístupu – SME

Prepája používanie aktív (napr. notebooky, mobilné zariadenia) s prístupovými právami používateľov a správou identít a prístupov (IAM).

Politika nástupu a ukončenia – SME

Zabezpečuje, že vydávanie aktív a obnova aktív sú súčasťou procesov životného cyklu personálu.

Politika klasifikácie údajov a označovania – SME

Poskytuje pravidlá na určenie, či má byť aktívum klasifikované ako interné použitie alebo dôverné.

Politika reakcie na incidenty – SME

Usmerňuje postupy reakcie, ak udalosť súvisiaca s aktívom vedie k bezpečnostným incidentom alebo porušeniu ochrany údajov.

O politikách Clarysec - Politika správy aktív – SME

Generické bezpečnostné politiky sú často vytvorené pre veľké korporácie, čo spôsobuje, že malé podniky majú problém uplatniť zložité pravidlá a nejasne definované roly. Táto politika je iná. Naše politiky pre SME sú navrhnuté od základu pre praktickú implementáciu v organizáciách bez vyhradených bezpečnostných tímov. Priraďujeme zodpovednosti rolám, ktoré skutočne máte, ako je generálny manažér a váš poskytovateľ IT, nie armáde špecialistov, ktorých nemáte. Každá požiadavka je rozdelená do jedinečne očíslovanej doložky (napr. 5.2.1, 5.2.2). To mení politiku na jasný kontrolný zoznam krok za krokom, vďaka čomu je jednoduché ju implementovať, auditovať a prispôsobiť bez prepisovania celých častí.

Navrhnuté pre reálne roly v SME

Zodpovednosti sú mapované na roly, ktoré sú v malých podnikoch skutočne prítomné, čím sa zabezpečí, že každý krok je praktický a realizovateľný.

Záznamy o aktívach pripravené na audit

Používa presné polia inventára a auditné logovanie, čo pomáha prejsť auditmi alebo regulačnými preskúmaniami bez drahých konzultantov.

Proces bezpečnej likvidácie a vrátenia

Aktíva sú sledované od nákupu po bezpečné vyradenie, so zdokumentovanými postupmi pre vymazanie, zničenie a zodpovednosť poskytovateľa.

Často kladené otázky

Vytvorené pre lídrov, lídrami

Táto politika bola vypracovaná bezpečnostným lídrom s viac ako 25-ročnými skúsenosťami s implementáciou a auditovaním rámcov ISMS pre globálne podniky. Nie je navrhnutá len ako dokument, ale ako obhájiteľný rámec, ktorý obstojí pri audítorskom preskúmaní.

Vypracované odborníkom s nasledovnými kvalifikáciami:

Pokrytie a témy

🏢 Cieľové oddelenia

🏷️ Tematické pokrytie

Táto politika je 1 z 37 v kompletnom balíku pre MSP

Ušetrite 78%Získajte všetkých 37 politík MSP za €399, namiesto €1 813 pri individuálnom nákupe.

Zobraziť kompletný balík MSP →