Overzicht

Dit Tijdsynchronisatiebeleid beschrijft organisatorische vereisten voor geautomatiseerde, nauwkeurige tijdregistratie in alle systemen, ter ondersteuning van audits en naleving, en incidentrespons. Het is afgestemd op SME's, wijst verantwoordelijkheden toe aan de algemeen directeur en IT-rollen, en sluit aan op ISO 27001, GDPR, DORA en NIS2.

Auditgereedheid van logs

Geautomatiseerde tijdsynchronisatie zorgt ervoor dat logs nauwkeurig en verdedigbaar blijven voor audits en onderzoeken.

Naleving van de regelgeving

Voldoet aan de vereisten voor tijdnauwkeurigheid van ISO 27001, GDPR, DORA en NIS2 voor operationele integriteit.

Uitgebreide dekking van apparaten

Omvat bedrijfseigen, BYOD-, cloud-, netwerk- en systemen voor toegang op afstand voor robuuste bescherming.

Volledig overzicht lezen

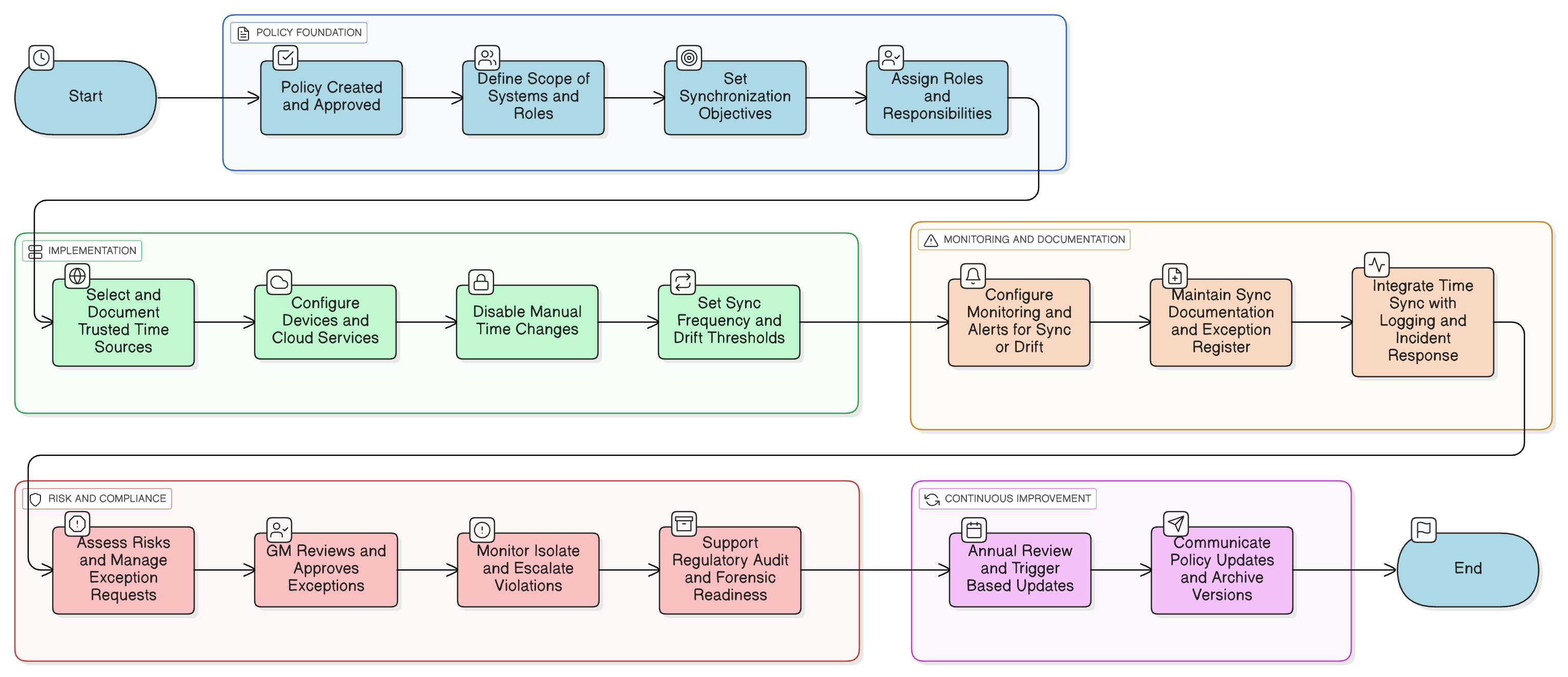

Beleidsdiagram

Klik op het diagram om het op volledige grootte te bekijken

Inhoud

Scope en spelregels

Rollen en verantwoordelijkheden (algemeen directeur & IT)

Selectie van tijdbronnen & NTP-standaarden

Monitoring en waarschuwingen voor tijdsdrift

Handmatige override-beheersmaatregelen & Afhandeling van uitzonderingen

Borging van synchronisatie door cloudproviders

Framework-naleving

🛡️ Ondersteunde standaarden & frameworks

Dit product is afgestemd op de volgende compliance-frameworks, met gedetailleerde clausule- en controlemappings.

Gerelateerde beleidsregels

Logging- en monitoringbeleid - SME

Zorgt voor consistente tijdstempeling in logs voor traceerbaarheid en forensische correlatie.

Incidentresponsbeleid - SME

Is afhankelijk van nauwkeurige tijdstempels om incidenten te reconstrueren, tijdlijnen te definiëren en meldingsbeslissingen te ondersteunen.

Gegevensbescherming en gegevensminimalisatie - SME

Zorgt ervoor dat toegangslogs en tijdlijnen voor gegevensverwerking met persoonsgegevens nauwkeurig en verdedigbaar zijn onder GDPR.

Assetmanagementbeleid - SME

Ondersteunt de identificatie van systemen die synchronisatie vereisen, met name mobiele apparaten en apparaten voor toegang op afstand.

Leveranciersbeveiligingsbeleid - SME

Zorgt ervoor dat leveranciers die toegang hebben tot of data loggen voor de organisatie contractueel gesynchroniseerde tijdpraktijken volgen.

Over Clarysec-beleidsdocumenten - Tijdsynchronisatiebeleid - SME

Generieke beveiligingsbeleidslijnen zijn vaak gebouwd voor grote ondernemingen, waardoor kleine bedrijven moeite hebben om complexe regels en onduidelijke rollen toe te passen. Dit beleid is anders. Onze SME-beleidslijnen zijn vanaf de basis ontworpen voor praktische implementatie in organisaties zonder dedicated beveiligingsteams. We wijzen verantwoordelijkheden toe aan de rollen die u daadwerkelijk heeft, zoals de algemeen directeur en uw IT-provider, niet aan een leger van specialisten dat u niet heeft. Elke vereiste is opgesplitst in een uniek genummerde clausule (bijv. 5.2.1, 5.2.2). Dit maakt het beleid tot een duidelijke, stapsgewijze checklist, waardoor het eenvoudig is om te implementeren, te auditen en aan te passen zonder hele secties te herschrijven.

Realtime waarschuwingen voor tijdsdrift

Automatische monitoring en directe geautomatiseerde waarschuwingen voor elk apparaat met klokdrift of synchronisatiefouten, waardoor risico’s voor de bedrijfsvoering worden geminimaliseerd.

Praktische roltoewijzing

Definieert verantwoordelijkheden voor de algemeen directeur, IT en juridisch en compliance officer, waardoor nalevingsstappen worden gestroomlijnd, ook voor teams zonder beveiligingsspecialisten.

Veelgestelde vragen

Ontwikkeld voor leiders, door leiders

Dit beleid is opgesteld door een securityleider met meer dan 25 jaar ervaring in het implementeren en auditen van ISMS-frameworks voor wereldwijde ondernemingen. Het is niet alleen bedoeld als document, maar als een verdedigbaar kader dat standhoudt onder auditoronderzoek.

Opgesteld door een expert met de volgende kwalificaties:

Dekking & Onderwerpen

🏢 Doelafdelingen

🏷️ Onderwerpdekking

Dit beleid is 1 van 37 in het volledige KMO-pakket

Bespaar 78%Ontvang alle 37 KMO-beleidsregels voor €399, in plaats van €1.813 afzonderlijk.

Bekijk volledig KMO-pakket →