Overzicht

Dit op het MKB gerichte netwerkbeveiligingsbeleid definieert duidelijke rollen, beheersmaatregelen en technische eisen voor het beveiligen van alle netwerkcomponenten en ondersteunt naleving van ISO 27001:2022, GDPR, NIS2 en DORA. Het beleid is gestructureerd voor organisaties met vereenvoudigde governance, wijst praktische verantwoordelijkheden toe aan de algemeen directeur en de IT-dienstverlener, en is auditgereed voor wettelijke en regelgevende eisen.

Uitgebreide netwerkbeheersmaatregelen

Definieert strikte beheersmaatregelen voor bekabelde, draadloze en cloudnetwerken en beschermt tegen ongeautoriseerde toegang en cyberaanvallen.

Duidelijke rollen voor MKB

Wijst verantwoordelijkheden voor netwerkbeveiliging toe aan de algemeen directeur en de IT-dienstverlener, ideaal voor organisaties zonder toegewijde IT- en beveiligingsteams.

Auditgereedheid voor naleving

Ondersteunt vereisten voor ISO 27001, GDPR, NIS2 en DORA; gestructureerd voor eenvoudige auditvoorbereiding en assurance over naleving van de regelgeving.

Volledig overzicht lezen

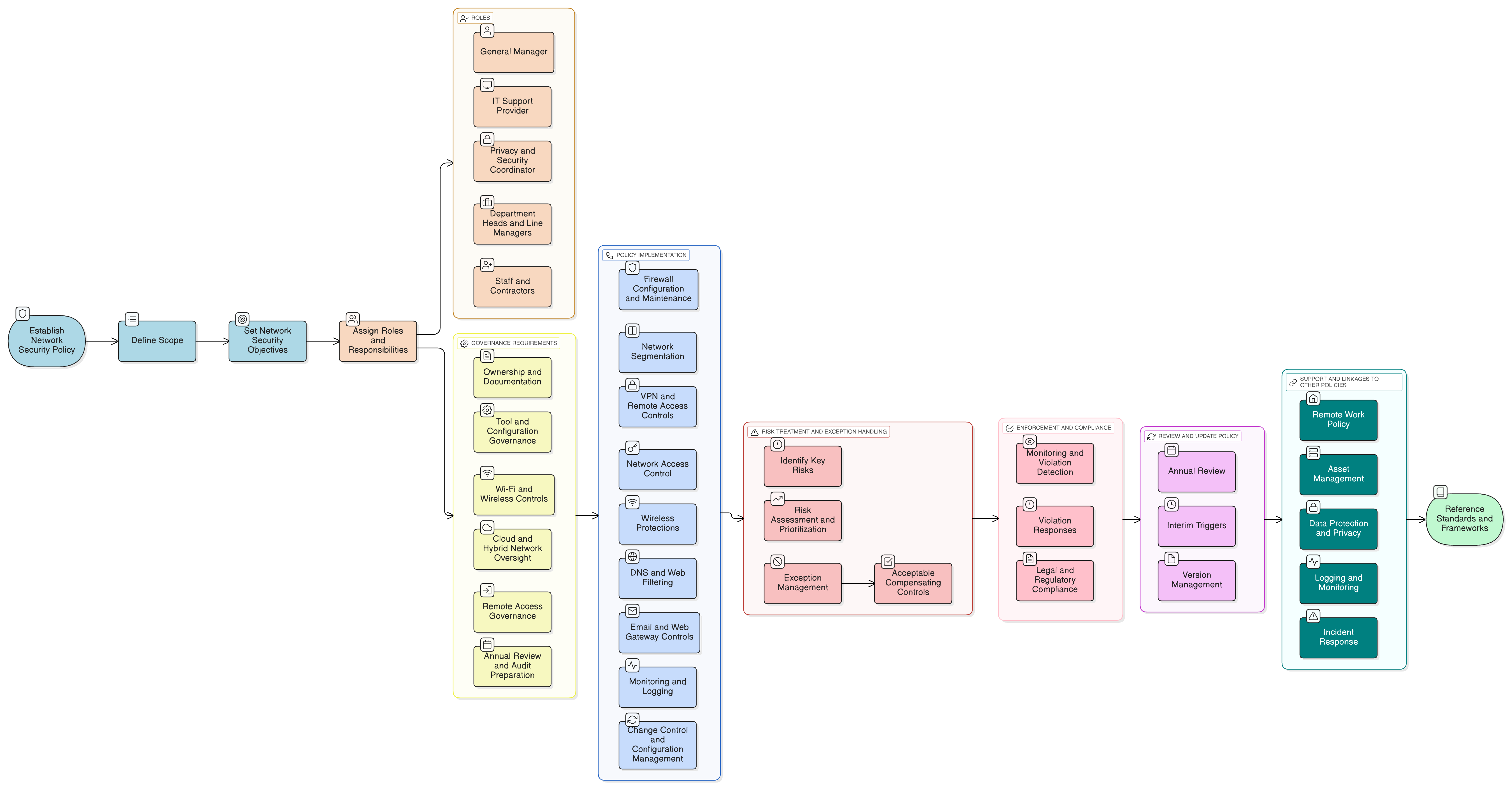

Beleidsdiagram

Klik op het diagram om het op volledige grootte te bekijken

Inhoud

Scope en scopegrenzen

Rollen en verantwoordelijkheden voor MKB

Netwerksegmentatie en firewalls

Toegang op afstand en VPN-beheersmaatregelen

Jaarlijkse herziening en auditvoorbereiding

Uitzonderingsbeheer en beheer van compenserende maatregelen

Framework-naleving

🛡️ Ondersteunde standaarden & frameworks

Dit product is afgestemd op de volgende compliance-frameworks, met gedetailleerde clausule- en controlemappings.

| Framework | Gedekte clausules / Controles |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 32

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Gerelateerde beleidsregels

Beleid inzake werken op afstand - MKB

Handhaaft veilige methoden voor toegang op afstand, VPN-vereisten en endpointbescherming voor gebruikers buiten de locatie.

Asset Management Policy - MKB

Zorgt ervoor dat alle cloudverbonden bedrijfsmiddelen en netwerkverbonden systemen worden geïdentificeerd, gecategoriseerd en gevolgd met actuele beveiligingsstatussen.

Data Protection and Privacy Policy - MKB

Zorgt ervoor dat netwerksegmentatie, toegangscontrole en auditlogging privacy- en gegevensbeschermingsprincipes onder GDPR ondersteunen.

Logging and Monitoring Policy - MKB

Specificeert eisen voor het vastleggen en beoordelen van logs van netwerkapparaten, externe verbindingen en draadloze controllers.

Incidentresponsbeleid (P30) - MKB

Definieert vereiste acties als reactie op netwerkinbreuken, pogingen tot ongeautoriseerde toegang of malwareverspreiding via interne netwerken.

Over Clarysec-beleidsdocumenten - Netwerkbeveiligingsbeleid - MKB

Generieke beveiligingsbeleidslijnen zijn vaak gebouwd voor grote ondernemingen, waardoor kleine organisaties moeite hebben om complexe regels en onduidelijke rollen toe te passen. Dit beleid is anders. Onze MKB-beleidslijnen zijn vanaf de basis ontworpen voor praktische implementatie in organisaties zonder toegewijde beveiligingsteams. We wijzen verantwoordelijkheden toe aan de rollen die u daadwerkelijk heeft, zoals de algemeen directeur en uw IT-dienstverlener, niet aan een leger van specialisten dat u niet heeft. Elke eis is opgesplitst in een uniek genummerde clausule (bijv. 5.2.1, 5.2.2). Dit maakt van het beleid een duidelijke, stapsgewijze checklist, waardoor het eenvoudig is om te implementeren, te auditen en aan te passen zonder hele secties te herschrijven.

Gesegmenteerde netwerkbescherming

Beperkt malwareverspreiding en dreigingen van binnenuit door sterke netwerksegmentatie af te dwingen tussen interne netwerken, gastnetwerken en IoT-netwerken.

Gedetailleerde uitzonderingsworkflow

Bevat een uniek gedetailleerd proces voor uitzonderingen: gedocumenteerd, tijdbeperkt en gekoppeld aan compenserende maatregelen voor auditduidelijkheid.

Geïntegreerd wijzigingsbeheer

Elke netwerkwijziging volgt een gedocumenteerd proces, met noodwijzigingsupdates die worden beoordeeld, gelogd en maandelijks veilig worden geback-upt.

Veelgestelde vragen

Ontwikkeld voor leiders, door leiders

Dit beleid is opgesteld door een securityleider met meer dan 25 jaar ervaring in het implementeren en auditen van ISMS-frameworks voor wereldwijde ondernemingen. Het is niet alleen bedoeld als document, maar als een verdedigbaar kader dat standhoudt onder auditoronderzoek.

Opgesteld door een expert met de volgende kwalificaties:

Dekking & Onderwerpen

🏢 Doelafdelingen

🏷️ Onderwerpdekking

Dit beleid is 1 van 37 in het volledige KMO-pakket

Bespaar 78%Ontvang alle 37 KMO-beleidsregels voor €399, in plaats van €1.813 afzonderlijk.

Bekijk volledig KMO-pakket →