Overzicht

Het Beleid voor veilige ontwikkeling (P24S) biedt SME’s duidelijke, afgedwongen normen voor veilig programmeren, review en uitrol, in lijn met ISO 27001, GDPR, DORA en NIS2. Het centraliseert het toezicht bij de algemeen directeur en zorgt ervoor dat alle intern ontwikkelde of door dienstverleners van derde partijen geleverde software voldoet aan wettelijke en contractuele nalevingsverplichtingen, van veilig programmeren tot leveranciersmanagement en auditgereedheid.

Veilig programmeren afgedwongen

Verplicht veilige ontwikkelingspraktijken voor alle code, waardoor kwetsbaarheden en gegevensrisico’s worden geminimaliseerd.

SME-vriendelijke rollen

Ontworpen voor SME’s, met toewijzing van toezicht op veilige ontwikkeling aan de algemeen directeur, zonder dat een toegewijd IT-team vereist is.

Auditgereedheid van documentatie

Vereist bewaring van checklists en goedkeuringen voor een eenvoudige ISO 27001-audit en assurance voor klanten.

Leveranciers- en beheersmaatregelen voor derde partijen

Dwingt beveiligingsclausules af in alle ontwikkelingscontracten met dienstverleners van derde partijen en volgt naleving op.

Volledig overzicht lezen

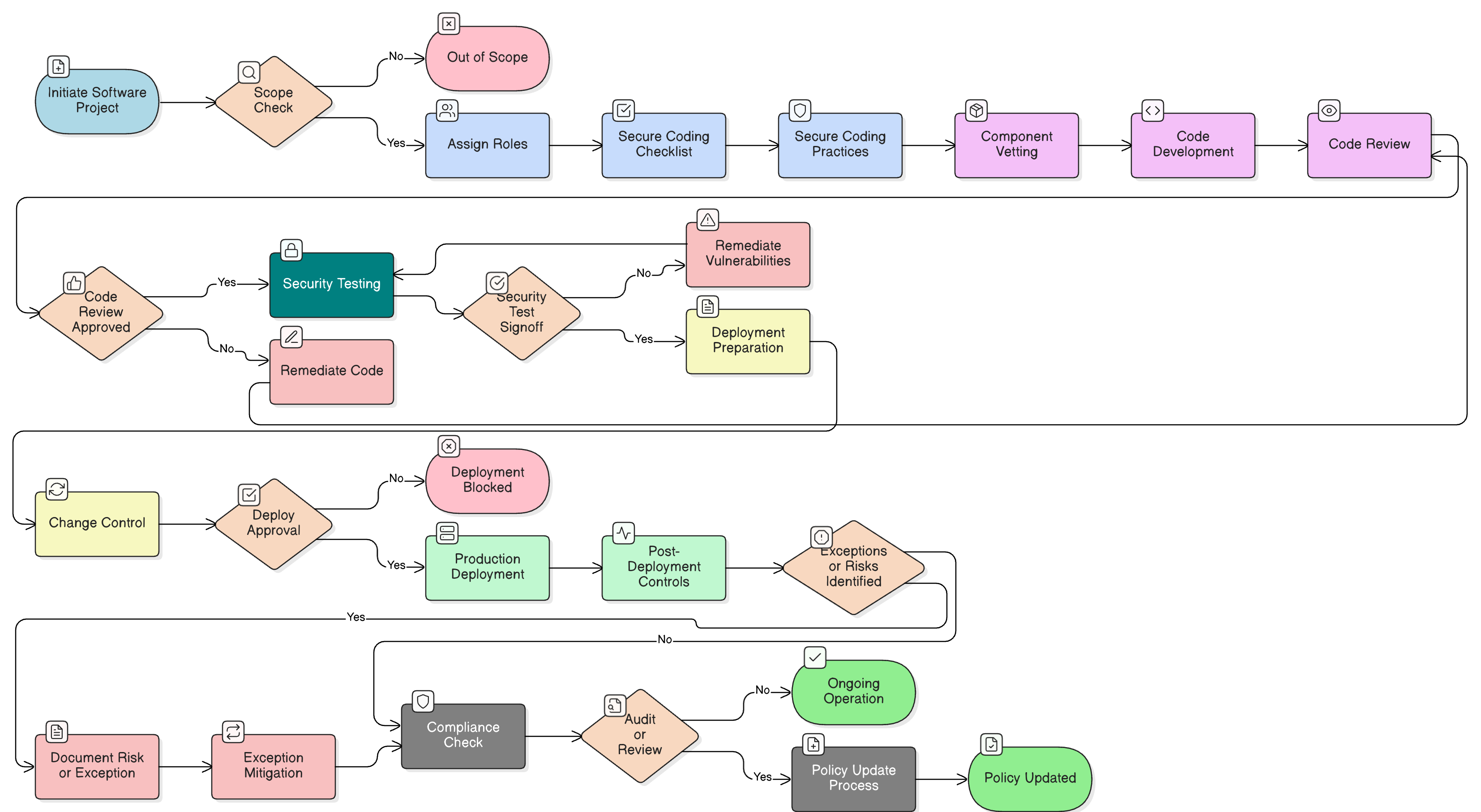

Beleidsdiagram

Klik op het diagram om het op volledige grootte te bekijken

Inhoud

Scope en Rules of Engagement

Vereisten voor veilig programmeren en review

Procedures voor beveiligingstesten van applicaties

Beheersmaatregelen voor componenten van derde partijen en open source

Uitrolprocedures en wijzigingsbeheerprocedures

Risicobehandeling en afhandeling van uitzonderingen

Framework-naleving

🛡️ Ondersteunde standaarden & frameworks

Dit product is afgestemd op de volgende compliance-frameworks, met gedetailleerde clausule- en controlemappings.

| Framework | Gedekte clausules / Controles |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 25

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Gerelateerde beleidsregels

Beleid inzake governance-rollen en -verantwoordelijkheden-SME

Stelt verantwoordingsplicht vast voor het toewijzen en verifiëren van beheersmaatregelen voor ontwikkelbeveiliging over projecten en leveranciers heen.

Beleid inzake toegangscontrole-SME

Biedt baselineregels voor het beperken van toegang tot ontwikkelomgevingen en coderepositories, inclusief functiescheiding.

Informatiebeveiligingsbewustzijns- en opleidingsbeleid-SME

Zorgt ervoor dat interne ontwikkelaars en contractanten veilige programmeerpraktijken en bijbehorende beveiligingsverantwoordelijkheden begrijpen.

Beleid inzake gegevensbescherming en privacy-SME

Verduidelijkt hoe persoonsgegevens moeten worden verwerkt tijdens ontwikkeling, testen en logging- en monitoringbeleid-processen om GDPR-conform te blijven.

Incidentresponsbeleid-SME

Definieert hoe ontwikkelgerelateerde beveiligingsincidenten moeten worden gemeld, beoordeeld en verholpen, inclusief codegerelateerde blootstellingen.

Over Clarysec-beleidsdocumenten - Beleid voor veilige ontwikkeling - SME

Generieke beveiligingsbeleidslijnen zijn vaak gebouwd voor grote ondernemingen, waardoor kleine bedrijven moeite hebben om complexe regels en onduidelijke rollen toe te passen. Dit beleid is anders. Onze SME-beleidslijnen zijn vanaf de basis ontworpen voor praktische implementatie in organisaties zonder toegewijde beveiligingsteams. We wijzen verantwoordelijkheden toe aan de rollen die u daadwerkelijk heeft, zoals de algemeen directeur en uw IT-provider, niet aan een leger van specialisten dat u niet heeft. Elke eis is opgesplitst in een uniek genummerde clausule (bijv. 5.2.1, 5.2.2). Dit maakt van het beleid een duidelijke, stapsgewijze checklist, waardoor het eenvoudig is om te implementeren, te auditen en aan te passen zonder hele secties te herschrijven.

Gestructureerde uitrolbeheersmaatregelen

Vereist versieopvolging, back-up en rollbackplanning-stappen voor elke productierelease, waardoor verstoring door mislukte uitrollen wordt geminimaliseerd.

Duidelijke scheiding van omgevingen

Verplicht strikte beheersmaatregelen om development-, test- en productieomgevingen geïsoleerd te houden voor betere beveiliging en integriteit.

Proactieve afhandeling van risicouitzonderingen

Formaliseert risicobeoordeling en GM-goedkeuring voor elke afwijking, met duidelijke documentatie en reviewcycli.

Veelgestelde vragen

Ontwikkeld voor leiders, door leiders

Dit beleid is opgesteld door een securityleider met meer dan 25 jaar ervaring in het implementeren en auditen van ISMS-frameworks voor wereldwijde ondernemingen. Het is niet alleen bedoeld als document, maar als een verdedigbaar kader dat standhoudt onder auditoronderzoek.

Opgesteld door een expert met de volgende kwalificaties:

Dekking & Onderwerpen

🏢 Doelafdelingen

🏷️ Onderwerpdekking

Dit beleid is 1 van 37 in het volledige KMO-pakket

Bespaar 78%Ontvang alle 37 KMO-beleidsregels voor €399, in plaats van €1.813 afzonderlijk.

Bekijk volledig KMO-pakket →