Aperçu

La Politique de conservation des données et d’élimination des données définit les exigences organisationnelles relatives à la conservation et à l’élimination sécurisée des données, afin d’assurer la conformité aux cadres juridiques et réglementaires, de minimiser les risques et d’imposer des rôles et une gouvernance clairs à toutes les étapes du cycle de vie des données.

Conformité réglementaire

Répond aux exigences de conservation et d’élimination d’ISO/IEC 27001:2022, du RGPD, de NIS2, de DORA et de COBIT 2019.

Élimination sécurisée des données

Impose des méthodes de destruction irréversibles et documentées pour les enregistrements numériques et physiques.

Couverture complète du cycle de vie des données

Couvre la création, l’utilisation, l’archivage et l’élimination sécurisée fondée sur la conformité pour tous les types de données.

Rôles et responsabilités définis

Attribue une responsabilité claire à la direction, à l’informatique, aux propriétaires des données, aux tiers et au personnel.

Lire l'aperçu complet

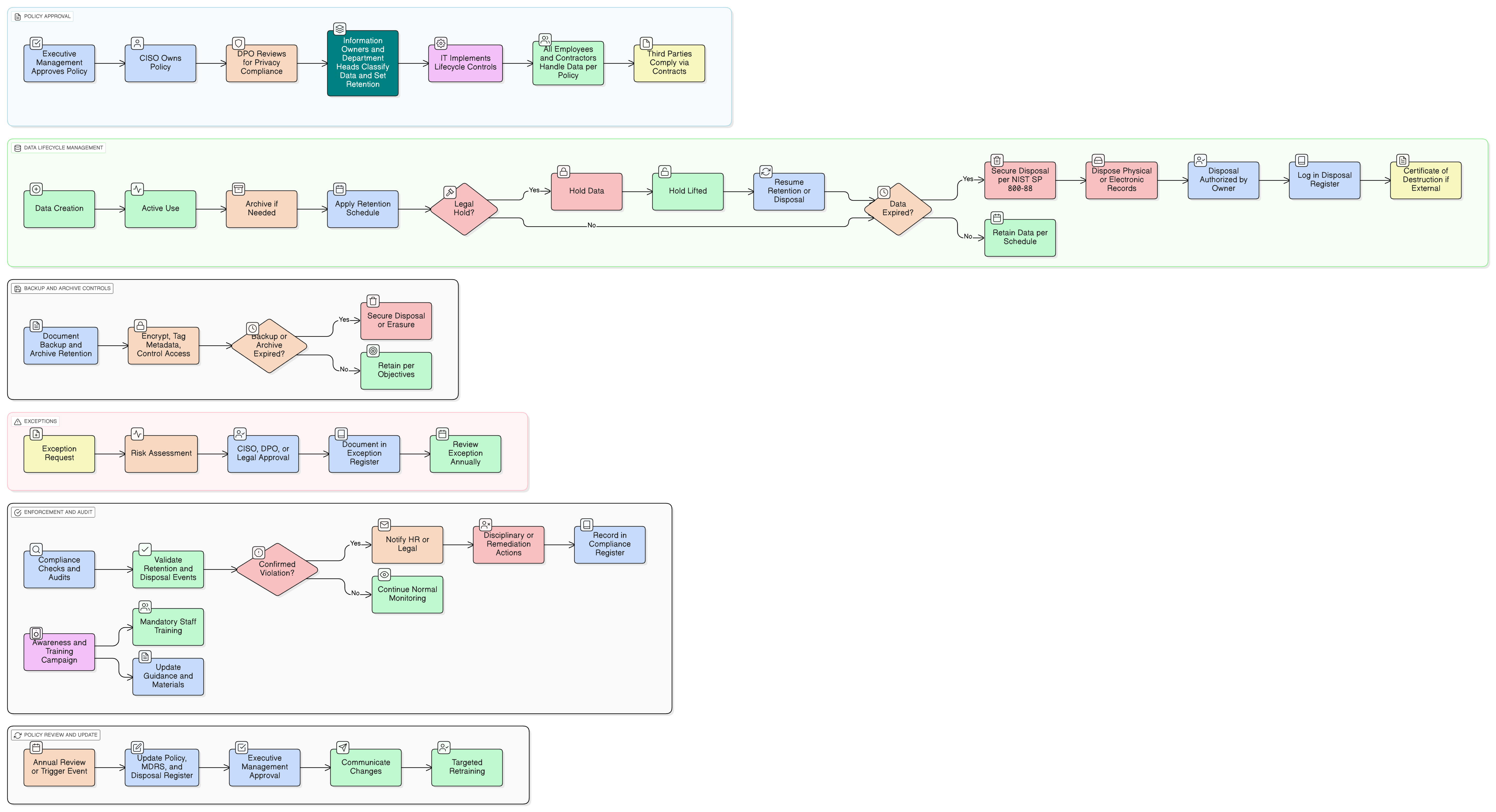

Diagramme de la politique

Cliquez sur le diagramme pour l’afficher en taille complète

Contenu

Portée et règles d’engagement

Gouvernance du calendrier maître de conservation des données (MDRS)

Processus de conservation et d’élimination pour les données numériques et physiques

Procédures de conservation pour litige et gestion des exceptions

Traitement des données de sauvegarde et d’archive

Contrôles d’élimination pour les tiers et les fournisseurs

Conformité aux frameworks

🛡️ Normes et frameworks pris en charge

Ce produit est aligné sur les frameworks de conformité suivants, avec des mappages détaillés de clauses et de contrôles.

Politiques associées

Politique de contrôle d’accès

Garantit que seules les personnes autorisées accèdent aux données pendant leur période de conservation et que les données arrivées à échéance sont restreintes en attente d’élimination.

Politique de gestion des actifs

Identifie quels actifs portent des données nécessitant une élimination planifiée et suit leur cycle de vie, de l’acquisition à la destruction.

Politique de classification et d’étiquetage des données

Guide les décisions de classification qui influencent directement la durée de conservation des données et la méthode d’élimination requise.

Politique de sauvegarde et de restauration

Définit les durées de conservation et les procédures d’élimination pour les supports de sauvegarde et les actifs de données répliqués.

Politique des contrôles cryptographiques

Soutient l’effacement cryptographique pour l’élimination et impose le chiffrement pendant le stockage des données jusqu’à leur destruction.

Politique de réponse aux incidents

Activée lorsque l’élimination inappropriée entraîne une perte potentielle de données, une violation ou une non-conformité réglementaire.

À propos des politiques Clarysec - Politique de conservation et d’élimination des données

Une gouvernance de la sécurité efficace exige plus que des mots ; elle requiert de la clarté, de la responsabilité et une structure qui s’adapte à votre organisation. Les modèles génériques échouent souvent, en créant de l’ambiguïté avec de longs paragraphes et des rôles non définis. Cette politique est conçue pour être l’ossature opérationnelle de votre programme de sécurité. Nous attribuons des responsabilités aux rôles spécifiques présents dans une entreprise moderne, notamment le Responsable de la sécurité des systèmes d’information (RSSI), les équipes informatiques et de sécurité, ainsi que les comités pertinents, afin d’assurer une responsabilité claire. Chaque exigence est une clause numérotée de manière unique (par ex. 5.1.1, 5.1.2). Cette structure atomique rend la politique facile à mettre en œuvre, à auditer par rapport à des contrôles spécifiques et à personnaliser en toute sécurité sans affecter l’intégrité du document, la transformant d’un document statique en un cadre dynamique et actionnable.

Calendrier maître de conservation des données

Associe chaque type d’information à une durée de conservation, un propriétaire, une base légale et une méthode d’élimination pour une conformité traçable et auditable à la politique.

Contrôles automatisés du cycle de vie

Impose l’étiquetage piloté par le système, la purge planifiée et des alertes pour une gestion efficace du cycle de vie et l’intégrité des processus.

Orientation sur les exceptions et la conservation pour litige

Intègre un processus d’exception documenté, des protocoles de conservation pour litige et une revue annuelle pour une flexibilité réglementaire et opérationnelle.

Foire aux questions

Conçu pour les dirigeants, par des dirigeants

Cette politique a été rédigée par un responsable de la sécurité disposant de plus de 25 ans d’expérience dans le déploiement et l’audit de cadres ISMS pour des entreprises mondiales. Elle est conçue non seulement comme un document, mais comme un cadre défendable résistant à l’examen des auditeurs.

Rédigé par un expert titulaire de :

Couverture & Sujets

🏢 Départements cibles

🏷️ Couverture thématique

Cette politique est 1 sur 37 dans le Pack Entreprise complet

Économisez 67%Obtenez les 37 politiques Entreprise pour €599, au lieu de €1 813 à l'unité.

Voir le Pack Entreprise complet →