Aperçu

Cette politique définit et encadre la manière dont les PME collectent, manipulent et stockent les éléments probants numériques lors des incidents de sécurité et des enquêtes, en garantissant l’intégrité, la conformité légale et la préparation à l’audit, avec des rôles clairs et pratiques pour les directeurs généraux et les prestataires informatiques.

Protéger l’intégrité des éléments probants

Des procédures sécurisées de collecte et de stockage maintiennent la chaîne de conservation et empêchent l’altération ou la perte des éléments probants numériques.

Rôles et lignes directrices clairs pour les PME

Donne aux directeurs généraux et aux prestataires informatiques des responsabilités pratiques et définies, même sans équipe informatique complète.

Processus prêts pour l’audit

Une journalisation, une documentation et une conservation simplifiées soutiennent les exigences juridiques, réglementaires et des assureurs.

Préparation forensique

Permet une collecte rapide des éléments probants pour les incidents, les décisions internes ou les enquêtes externes.

Lire l'aperçu complet

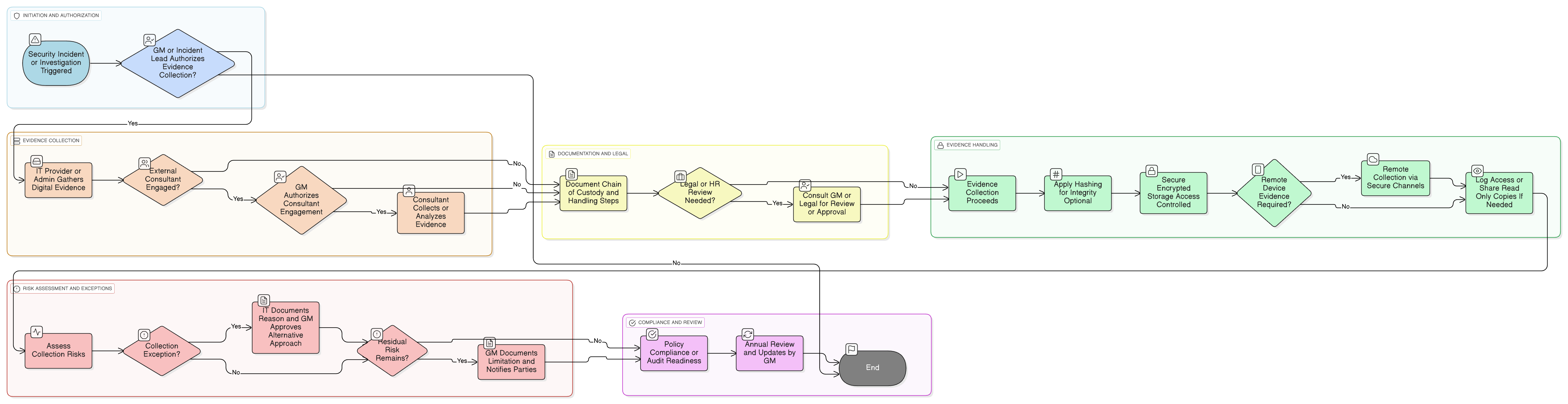

Diagramme de la politique

Cliquez sur le diagramme pour l’afficher en taille complète

Contenu

Champ d’application et règles d’engagement

Rôles et responsabilités pour les PME

Documentation de la chaîne de conservation

Exigences de stockage sécurisé des éléments probants

Traitement des risques et supervision juridique

Procédures de préparation à l’audit

Conformité aux frameworks

🛡️ Normes et frameworks pris en charge

Ce produit est aligné sur les frameworks de conformité suivants, avec des mappages détaillés de clauses et de contrôles.

Politiques associées

Politique des rôles et responsabilités de gouvernance - PME

Établit l’autorité et la responsabilité sur les enquêtes d’incident, les décisions relatives aux éléments probants et l’escalade juridique et réglementaire.

Politique de contrôle d’accès - PME

Garantit que seul le personnel autorisé peut accéder aux systèmes sensibles et aux journaux pendant les enquêtes.

Politique de journalisation et de surveillance - PME

Fournit les données brutes utilisées comme éléments probants forensiques et établit les exigences de conservation, de contrôle d’accès et de journalisation.

Politique de réponse aux incidents - PME

Déclenche le besoin de collecte des éléments probants et définit le flux opérationnel conduisant à la préservation forensique.

Politique de protection des données et de confidentialité - PME

Garantit que toute donnée à caractère personnel collectée comme élément probant est traitée de manière licite au titre du RGPD et des réglementations associées.

À propos des politiques Clarysec - Politique de collecte des éléments probants et de forensique - PME

Les politiques de sécurité génériques sont souvent conçues pour les grandes entreprises, laissant les petites structures en difficulté face à des règles complexes et à des rôles non définis. Cette politique est différente. Nos politiques PME sont conçues dès le départ pour une mise en œuvre pratique dans des organisations sans équipes de sécurité dédiées. Nous attribuons les responsabilités aux rôles que vous avez réellement, comme le directeur général et votre prestataire informatique, et non à une armée de spécialistes que vous n’avez pas. Chaque exigence est décomposée en une clause numérotée de manière unique (par ex. 5.2.1, 5.2.2). Cela transforme la politique en une liste de contrôle claire, étape par étape, facilitant la mise en œuvre, la préparation à l’audit et la personnalisation sans réécrire des sections entières.

Outils simples de chaîne de conservation

Fournit des journaux Excel ou basés sur des modèles pour le suivi des éléments probants, rendant une documentation approfondie pratique pour les PME.

Lignes directrices pour les éléments probants sur terminaux à distance

Détaille des procédures sécurisées de collecte pour les ordinateurs portables à distance et les données cloud, soutenant des opérations flexibles et modernes.

Gestion des exceptions pilotée par la politique

Spécifie des circuits d’approbation et la documentation pour la manipulation des éléments probants lorsque les systèmes tombent en panne ou que les supports sont corrompus.

Foire aux questions

Conçu pour les dirigeants, par des dirigeants

Cette politique a été rédigée par un responsable de la sécurité disposant de plus de 25 ans d’expérience dans le déploiement et l’audit de cadres ISMS pour des entreprises mondiales. Elle est conçue non seulement comme un document, mais comme un cadre défendable résistant à l’examen des auditeurs.

Rédigé par un expert titulaire de :

Couverture & Sujets

🏢 Départements cibles

🏷️ Couverture thématique

Cette politique est 1 sur 37 dans le Pack PME complet

Économisez 78%Obtenez les 37 politiques PME pour €399, au lieu de €1 813 à l'unité.

Voir le Pack PME complet →