Descripción general

Esta política define y gobierna cómo las PYMES recopilan, manejan y almacenan evidencia digital durante incidentes de seguridad e investigaciones, garantizando integridad, cumplimiento legal y preparación para auditoría, con roles claros y prácticos para directores generales y proveedores de TI.

Proteger la integridad de la evidencia

Los procedimientos seguros de recopilación y almacenamiento mantienen la cadena de custodia y evitan la manipulación o la pérdida de evidencia digital.

Roles y directrices claras para PYMES

Faculta al Director General y a los proveedores de TI con responsabilidades prácticas y definidas incluso sin un equipo de TI completo.

Procesos listos para auditoría

El registro de auditoría, la documentación y la conservación simplificados sustentan los requisitos legales, regulatorios y de aseguradoras.

Preparación forense

Permite una recopilación rápida de evidencias para incidentes, decisiones internas o investigaciones externas.

Leer descripción completa

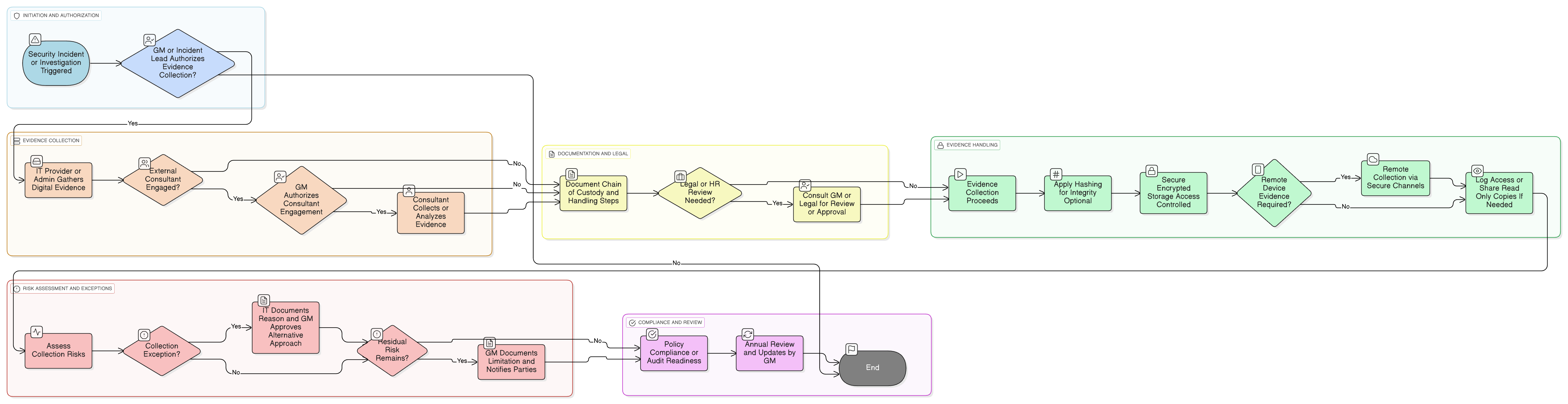

Diagrama de la Política

Haga clic en el diagrama para verlo en tamaño completo

Contenido

Alcance y reglas de participación

Roles y responsabilidades para PYMES

Documentación de la cadena de custodia

Requisitos de almacenamiento seguro de evidencias

Tratamiento de riesgos y revisión legal

Procedimientos de preparación para auditoría

Cumplimiento de marcos

🛡️ Estándares y marcos compatibles

Este producto está alineado con los siguientes marcos de cumplimiento, con mapeos detallados de cláusulas y controles.

Políticas relacionadas

Política de roles y responsabilidades de gobernanza - PYME

Establece autoridad y rendición de cuentas sobre investigaciones de incidentes, decisiones de evidencia y escalado legal/regulatorio.

Política de control de acceso - PYME

Garantiza que solo el personal autorizado pueda acceder a sistemas sensibles y archivos de registro durante las investigaciones.

Política de registro y monitorización - PYME

Aporta los datos en bruto utilizados como evidencia forense y establece requisitos de conservación de registros, control de acceso y registro de auditoría.

Política de respuesta a incidentes (P30) - PYME

Desencadena la necesidad de recopilación de evidencias y define el flujo operativo que conduce a la preservación forense.

Política de protección de datos y privacidad - PYME

Garantiza que cualquier dato personal recopilado como evidencia se trate de forma lícita conforme a GDPR y normativas relacionadas.

Sobre las Políticas de Clarysec - Política de recopilación de evidencias y análisis forense - PYME

Las políticas de seguridad genéricas suelen estar diseñadas para grandes corporaciones, lo que deja a las pequeñas empresas con dificultades para aplicar reglas complejas y roles indefinidos. Esta política es diferente. Nuestras políticas para PYMES están diseñadas desde cero para una implementación práctica en organizaciones sin equipos de seguridad dedicados. Asignamos responsabilidades a los roles que realmente tiene, como el Director General y su proveedor de TI, no a un ejército de especialistas que no tiene. Cada requisito se desglosa en una cláusula numerada de forma única (p. ej., 5.2.1, 5.2.2). Esto convierte la política en una lista de verificación clara, paso a paso, lo que facilita su implementación, auditoría y personalización sin reescribir secciones completas.

Herramientas simples de cadena de custodia

Proporciona registros basados en Excel o plantillas para el seguimiento de evidencias, haciendo que una documentación exhaustiva sea práctica para PYMES.

Directrices para evidencias en dispositivos remotos

Detalla procedimientos de recopilación segura para portátiles remotos y datos en la nube, apoyando operaciones flexibles y modernas.

Gestión de excepciones basada en políticas

Especifica flujos de trabajo de aprobación y documentación para manejar evidencias cuando los sistemas fallan o los soportes están dañados.

Preguntas frecuentes

Diseñado para Líderes, por Líderes

Esta política ha sido elaborada por un líder en seguridad con más de 25 años de experiencia en la implementación y auditoría de marcos ISMS en organizaciones globales. Está diseñada no solo como un documento, sino como un marco defendible que resiste el escrutinio de los auditores.

Elaborado por un experto que cuenta con:

Cobertura y temas

🏢 Departamentos objetivo

🏷️ Cobertura temática

Esta política es 1 de 37 en el Pack PYME completo

Ahorre un 78%Obtenga las 37 políticas PYME por €399, en lugar de €1.813 individualmente.

Ver Pack PYME completo →