Преглед

Тази Политика за мрежова сигурност определя задължителните контроли и управление, необходими за защита на мрежите на организацията от неоторизиран достъп, изтичане на данни и прекъсване на услугите. Тя изисква мрежова сегментация, прилагане на правила на защитната стена, наблюдаван отдалечен достъп и текущо съответствие с водещи регулации и най-добри практики в киберсигурността.

Слойна мрежова защита

Въвежда мрежова сегментация, прилагане на правила на защитната стена, сигурно маршрутизиране и централен мониторинг на мрежата за максимална защита.

Ясни роли и управление

Дефинира отговорности за ИТ, сигурност и ИТ операции при защитата, мониторинга и одита на ИТ инфраструктурата.

Съгласувано с глобални стандарти

Осигурява съответствие с ISO/IEC 27001:2022, GDPR, NIS2, DORA, COBIT и други за регулаторна увереност.

Прочетете пълния преглед

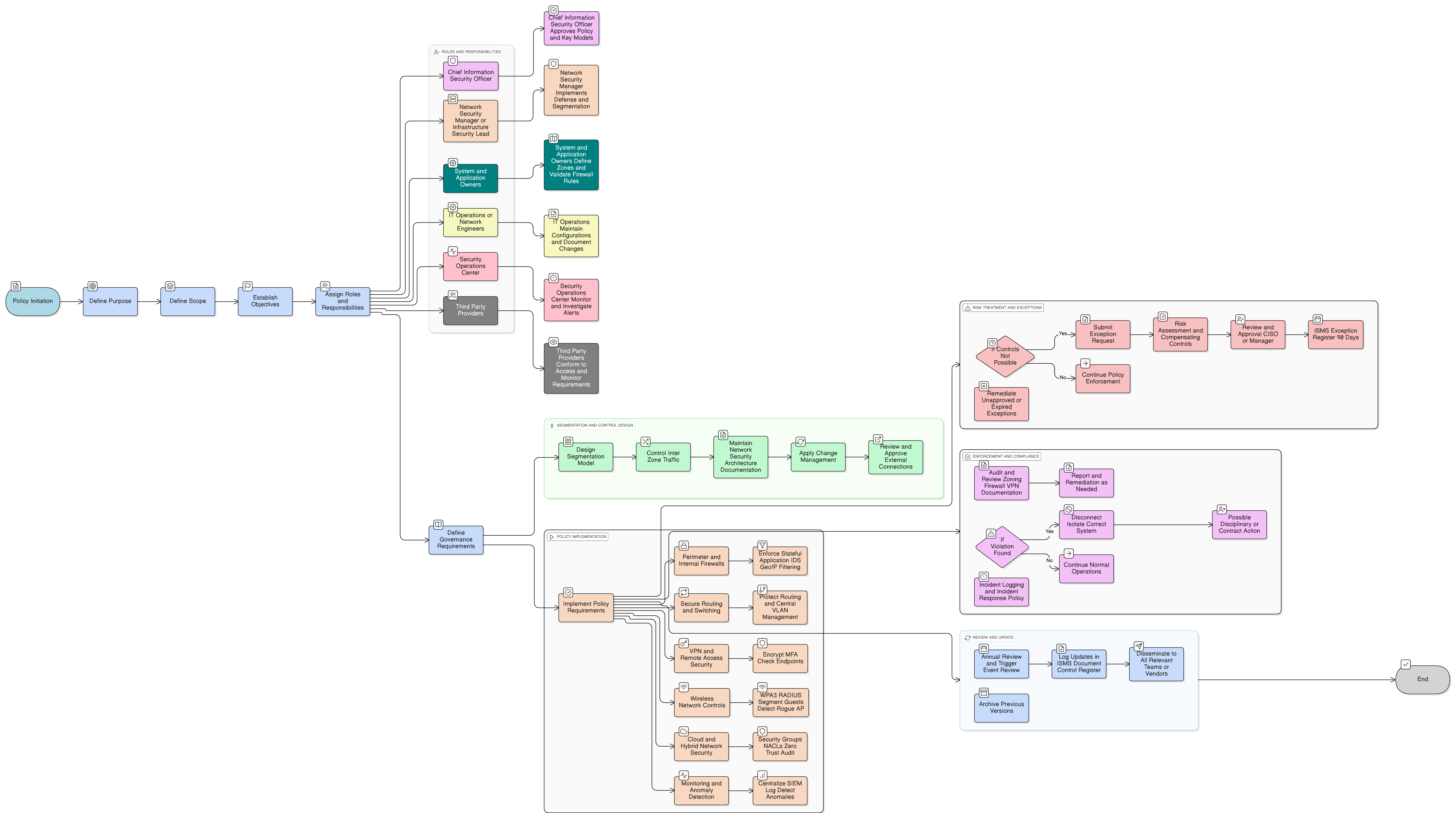

Диаграма на политиката

Кликнете върху диаграмата, за да я видите в пълен размер

Съдържание

Обхват и правила за взаимодействие

Изисквания за мрежова сегментация и защитни стени

Контроли за облак, виртуална частна мрежа (VPN) и безжични мрежи

Роли и отговорности

Обработка на изключения и преглед

Изисквания за мониторинг и регистриране

Съответствие с рамката

🛡️ Поддържани стандарти и рамки

Този продукт е съобразен със следните рамки за съответствие, с подробно съпоставяне на клаузи и контроли.

| Рамка | Обхванати клаузи / Контроли |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 32

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Свързани политики

Политика за информационна сигурност

Установява базови принципи за сигурност и изисква слойни защити, включително мрежово базиран контрол на достъпа и контроли за заплахи.

Политика за контрол на достъпа

Гарантира, че мрежовата сегментация се прилага в съответствие с потребителските роли, принципа на най-малките привилегии и правила за предоставяне на достъп.

Политика за управление на промените

Регулира модификации на защитни стени, корекции на VPN правила и промени в маршрутизирането чрез документиран и одитируем процес.

Политика за управление на активи

Подпомага идентифицирането и класификацията на активи на мрежово свързани системи и гарантира, че всички свързани активи се управляват в рамките на обхвати, дефинирани от политиката.

Политика за регистриране и мониторинг

Управлява събирането, корелацията и съхранението на мрежови логове, включително събития от защитни стени, опити за достъп и откривания на аномалии.

Политика за реагиране при инциденти

Дефинира процедурите за ескалация, ограничаване и отстраняване в отговор на мрежово преносими заплахи или прониквания, като DDoS, странично придвижване или неоторизиран достъп.

Относно политиките на Clarysec - Политика за мрежова сигурност

Ефективното управление на сигурността изисква повече от формулировки; то изисква яснота, отчетност и структура, която се мащабира с организацията. Общите шаблони често се провалят, създавайки неяснота чрез дълги параграфи и недефинирани роли. Тази политика е проектирана да бъде оперативният гръбнак на вашата програма за сигурност. Разпределяме отговорности към конкретните роли в съвременното предприятие, включително директор по информационна сигурност (CISO), ИТ сигурност и релевантни комитети, като осигуряваме ясна отчетност. Всяко изискване е уникално номерирана клауза (напр. 5.1.1, 5.1.2). Тази атомарна структура прави политиката лесна за внедряване, за одит спрямо конкретни контроли и за безопасно адаптиране, без да се засяга целостта на документа, като я превръща от статичен документ в динамична, приложима рамка.

Строг контрол на промените и управление на изключенията

Изисква формално управление на промените и прегледи на изключенията, намалявайки неоторизирани/непланирани промени и позволявайки бързо, одитируемо смекчаване.

Автоматични одитни следи и проследимост

Изисква регистриране, преглед и сигурно архивиране за всички актуализации и изключения, осигурявайки проследимост и регулаторна реакция.

Често задавани въпроси

Създадено за лидери, от лидери

Тази политика е разработена от ръководител по сигурността с над 25 години опит в внедряването и одитирането на ISMS рамки в глобални организации. Тя е създадена не само като документ, а като защитима рамка, която издържа на одиторски преглед.

Разработено от експерт със следните квалификации:

Обхват и теми

🏢 Целеви отдели

🏷️ Тематично покритие

Тази политика е 1 от 37 в пълния пакет Enterprise

Спестете 67%Вземете всичките 37 политики Enterprise за €599, вместо €1 813 при индивидуален покупка.

Вижте пълния пакет Enterprise →