Pregled

Ova Politika mrežne sigurnosti definira obvezne kontrole i upravljanje potrebne za zaštitu organizacijskih mreža od neovlaštenog pristupa, curenja podataka i prekida usluge. Propisuje segmentaciju mreže, pravila vatrozida, nadzirani udaljeni pristup te kontinuiranu usklađenost s vodećim propisima o kibernetičkoj sigurnosti i najboljim industrijskim praksama.

Slojevita zaštita mreže

Implementira segmentaciju mreže, pravila vatrozida, sigurno usmjeravanje i centralizirano praćenje mreže za maksimalnu obranu.

Jasne uloge i upravljanje

Definira odgovornosti za IT, sigurnost i IT operacije u zaštiti, praćenju i reviziji mrežne infrastrukture.

Usklađeno s globalnim standardima

Osigurava usklađenost s ISO/IEC 27001:2022, GDPR-om, Direktivom NIS2, DORA-om, COBIT-om i drugim zahtjevima radi regulatornog osiguranja.

Pročitaj cijeli pregled

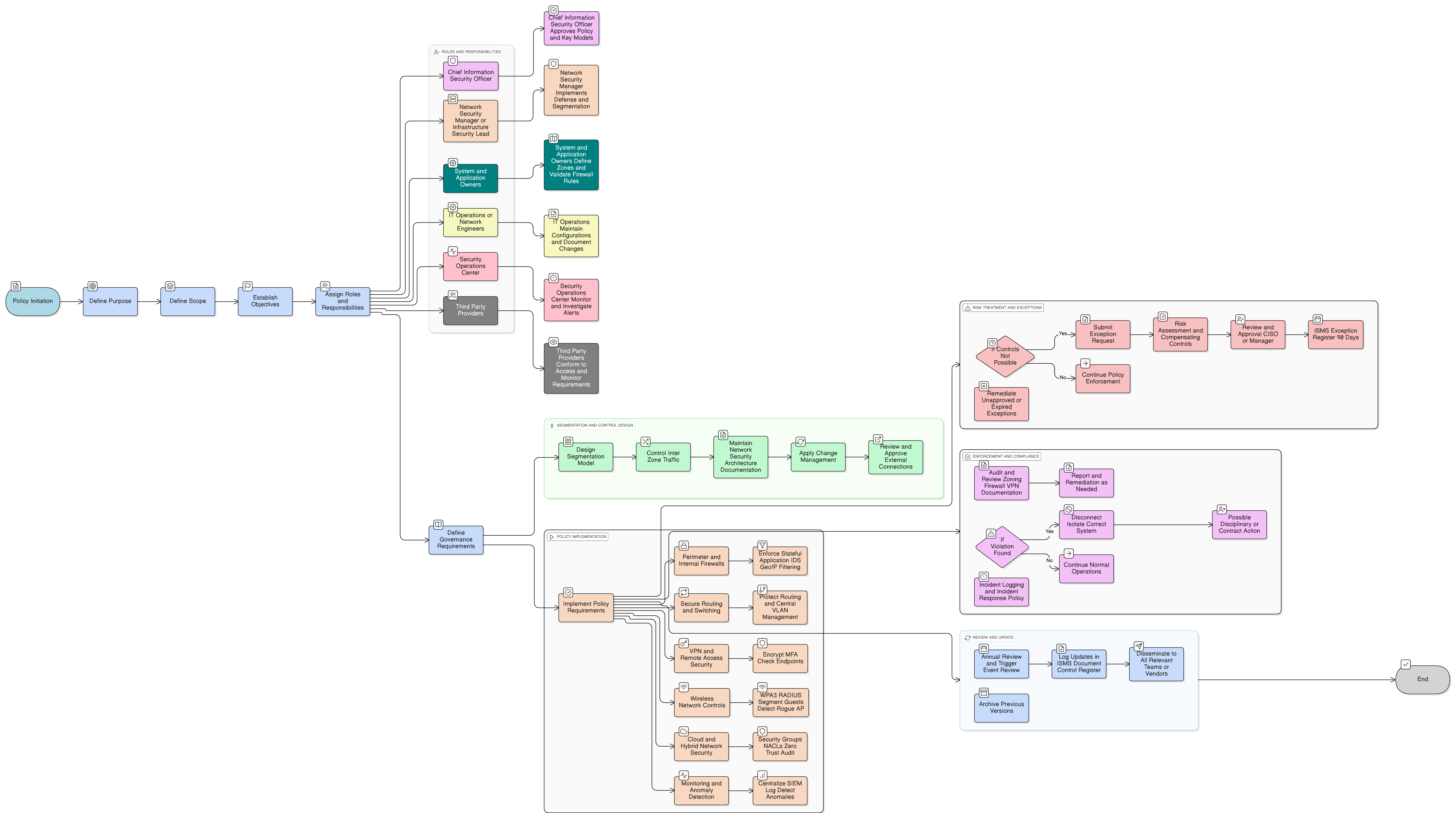

Dijagram politike

Kliknite na dijagram za prikaz u punoj veličini

Sadržaj

Opseg i pravila angažmana

Zahtjevi za segmentaciju mreže i vatrozide

Kontrole za oblak, virtualnu privatnu mrežu (VPN) i bežične mreže

Uloge i odgovornosti

Postupanje s iznimkama i pregled

Obveze praćenja i revizijsko bilježenje

Usklađenost s okvirom

🛡️ Podržani standardi i okviri

Ovaj je proizvod usklađen sa sljedećim okvirima usklađenosti s detaljnim mapiranjem klauzula i kontrola.

| Okvir | Pokrivene klauzule / Kontrole |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 32

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Povezane politike

Politika informacijske sigurnosti

Uspostavlja temeljna načela sigurnosti i propisuje slojevite zaštite, uključujući mrežni pristup i kontrole prijetnji.

Politika kontrole pristupa

Osigurava da se segmentacija mreže provodi u skladu s ulogama korisnika, načelom najmanjih privilegija i pravilima dodjele pristupa.

Politika upravljanja promjenama

Regulira izmjene vatrozida, prilagodbe VPN pravila i promjene usmjeravanja kroz dokumentirani i revizibilan proces.

Politika upravljanja imovinom

Podržava identifikaciju i klasifikaciju imovine mrežnih sustava te osigurava da se svom povezanom imovinom upravlja u opsezima definiranima politikom.

Politika bilježenja i praćenja

Upravlja prikupljanjem, korelacijom i zadržavanjem revizijskih zapisa mrežnih logova, uključujući događaje vatrozida, pokušaje pristupa i otkrivanje anomalija.

Politika odgovora na incidente

Definira eskalaciju, ograničavanje i postupke iskorjenjivanja kao odgovor na prijetnje ili upade putem mreže, kao što su DDoS, lateralno kretanje ili neovlašteni pristup.

O Clarysec politikama - Politika mrežne sigurnosti

Učinkovito upravljanje sigurnošću zahtijeva više od samih riječi; zahtijeva jasnoću, odgovornost i strukturu koja se skalira s vašom organizacijom. Generički predlošci često ne uspijevaju jer stvaraju nejasnoće kroz duge odlomke i nedefinirane uloge. Ova politika osmišljena je kao operativna okosnica vašeg sigurnosnog programa. Dodjeljujemo odgovornosti specifičnim ulogama prisutnima u modernom poduzeću, uključujući glavnog službenika za informacijsku sigurnost (CISO), IT sigurnost i relevantne odbore, osiguravajući jasnu odgovornost. Svaki zahtjev jedinstveno je numerirana odredba (npr. 5.1.1, 5.1.2). Ova atomska struktura čini politiku jednostavnom za implementaciju, reviziju prema specifičnim kontrolama i sigurno prilagođavanje bez utjecaja na integritet dokumenta, pretvarajući je iz statičnog dokumenta u dinamičan, provediv okvir.

Rigorozna kontrola promjena i postupanje s iznimkama

Propisuje formalno upravljanje promjenama i preglede iznimki, smanjujući neovlaštene/neplanirane promjene i omogućujući brzo, revizibilno ublažavanje.

Automatski revizijski tragovi i sljedivost

Zahtijeva revizijsko bilježenje, pregled i sigurnu arhivaciju za sva ažuriranja i iznimke, osiguravajući sljedivost i regulatorni odgovor.

Često postavljana pitanja

Izrađeno za lidere, od lidera

Ovu politiku izradio je sigurnosni lider s više od 25 godina iskustva u implementaciji i auditiranju ISMS okvira u globalnim organizacijama. Osmišljena je ne samo kao dokument, već kao obrambeni okvir koji izdržava revizorski nadzor.

Izradio stručnjak s sljedećim kvalifikacijama:

Pokrivenost i teme

🏢 Ciljni odjeli

🏷️ Tematska pokrivenost

Ova politika je 1 od 37 u potpunom Enterprise paketu

Uštedite 67%Nabavite svih 37 Enterprise politika za €599, umjesto €1.813 pojedinačno.

Pogledaj potpuni Enterprise paket →