Áttekintés

Ez a hálózatbiztonsági szabályzat meghatározza a szervezeti hálózatok jogosulatlan hozzáféréssel, adatszivárgással és szolgáltatáskimaradással szembeni védelméhez szükséges kötelező kontrollokat és irányítást. Előírja a hálózati szegmentálást, a tűzfalszabályok kikényszerítését, a monitorozott távoli hozzáférést, valamint a vezető kiberbiztonsági szabályozásokkal és iparági legjobb gyakorlatokkal való folyamatos összhangot.

Többrétegű hálózati védelem

Hálózati szegmentálást, tűzfalszabályok kikényszerítését, biztonságos útválasztást, valamint központosított monitorozást és naplózást valósít meg a maximális védelem érdekében.

Egyértelmű szerepkörök és irányítás

Meghatározza az IT, az információbiztonság és az üzemeltetés felelősségeit a hálózati infrastruktúra védelmében, monitorozásában és auditálásában.

Összhangban a globális szabványokkal

Biztosítja az ISO/IEC 27001:2022, a GDPR, a NIS2, a DORA, a COBIT és további követelményeknek való megfelelést a szabályozási megfelelőség érdekében.

Teljes áttekintés olvasása

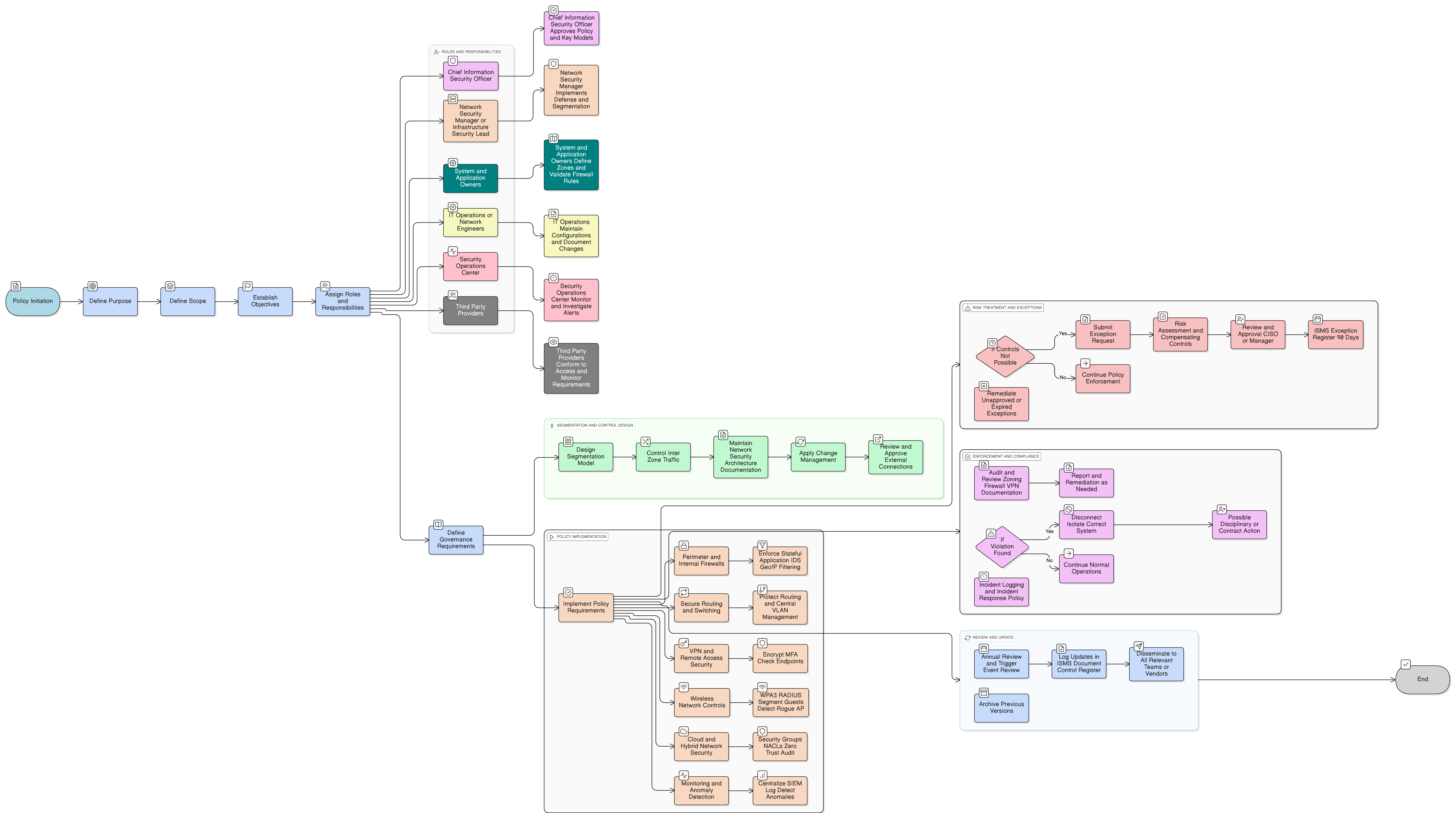

Irányelv-diagram

Kattintson a diagramra a teljes méret megtekintéséhez

Tartalom

Hatókör és együttműködési szabályok

Szegmentálási és tűzfalkövetelmények

Felhő-, VPN- és vezeték nélküli kontrollok

Szerepkörök és felelősségek

Kivételkezelés és felülvizsgálat

Monitorozási és naplózási előírások

Keretrendszer-megfelelőség

🛡️ Támogatott szabványok és keretrendszerek

Ez a termék a következő megfelelőségi keretrendszerekhez igazodik, részletes záradék- és vezérlőleképezésekkel.

| Keretrendszer | Lefedett záradékok / Vezérlők |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 32

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Kapcsolódó irányelvek

Információbiztonsági politika

Meghatározza az alapvető biztonsági elveket, és előírja a mélységi védelem szerinti, többrétegű védelmet, beleértve a hálózatalapú hozzáférés-ellenőrzést és fenyegetéskontrollokat.

Hozzáférés-vezérlési szabályzat

Biztosítja, hogy a hálózati szegmentálás a felhasználói szerepkörökkel, a legkisebb jogosultság elvével és a hozzáférés-kiosztás szabályaival összhangban kerüljön kikényszerítésre.

Változáskezelési szabályzat

Dokumentált és auditálható folyamaton keresztül szabályozza a tűzfalszabályok módosítását, a VPN-szabályok igazítását és az útválasztási változtatásokat.

Eszközkezelési szabályzat

Támogatja a hálózatra kapcsolt rendszerek azonosítását és eszközosztályozását, és biztosítja, hogy minden csatlakoztatott eszköz a szabályzatban meghatározott hatókörök szerint kerüljön kezelésre.

Naplózási és monitorozási szabályzat

Szabályozza a hálózati naplók gyűjtését, korrelációját és naplómegőrzését, beleértve a tűzfal-eseményeket, hozzáférési kísérleteket és anomáliadetektálásokat.

Incidenskezelési szabályzat

Meghatározza az eszkaláció, elszigetelés és felszámolás eljárásait hálózaton terjedő fenyegetések vagy behatolások esetén, például DDoS, oldalirányú mozgás vagy jogosulatlan hozzáférés.

A Clarysec irányelveiről - Hálózatbiztonsági szabályzat

A hatékony biztonsági irányítás több mint szöveg: egyértelműséget, elszámoltathatóságot és a szervezettel együtt skálázódó struktúrát igényel. Az általános sablonok gyakran nem működnek, mert hosszú bekezdésekkel és nem definiált szerepkörökkel kétértelműséget teremtenek. Ez a szabályzat úgy készült, hogy a biztonsági program operatív gerince legyen. A felelősségeket a modern vállalatokban ténylegesen meglévő szerepkörökhöz rendeljük, beleértve az információbiztonsági vezető (CISO), az IT-biztonság és a releváns bizottságok szerepét, biztosítva az egyértelmű elszámoltathatóságot. Minden követelmény egyedi sorszámozású záradék (pl. 5.1.1, 5.1.2). Ez az atomi struktúra megkönnyíti a bevezetést, az auditálást konkrét kontrollok mentén, valamint a biztonságos testreszabást a dokumentum integritásának sérülése nélkül, így a szabályzat statikus dokumentumból dinamikus, végrehajtható keretrendszerré válik.

Szigorú változáskezelés és kivételkezelés

Előírja a formális változáskezelést és a kivételfelülvizsgálatokat, csökkentve a jogosulatlan vagy nem ütemezett változtatásokat, és lehetővé téve a gyors, auditálható kockázatcsökkentő védelmi intézkedéseket.

Automatikus auditnyomvonalak és nyomon követhetőség

Előírja a naplózást, a felülvizsgálatot és a biztonságos archiválást minden frissítéshez és kivételhez, biztosítva a nyomon követhetőséget és a szabályozói válaszadást.

Gyakran ismételt kérdések

Vezetőknek, vezetők által

Ez az irányelv egy biztonsági vezető által készült, aki több mint 25 éves tapasztalattal rendelkezik ISMS keretrendszerek bevezetésében és auditálásában globális vállalatoknál. Nem csupán dokumentumként készült, hanem olyan védhető keretrendszerként, amely megfelel az auditorok vizsgálatának.

Az alábbi képesítésekkel rendelkező szakértő készítette:

Lefedettség és témák

🏢 Célterületek

🏷️ Témafedezet

Ez az irányelv 1 a 37-ből a teljes Enterprise-csomagban

Spóroljon 67%-otSzerezze be mind a 37 Enterprise-irányelvet €599-ért. ahelyett hogy egyenként €1 813-t fizetne.

Teljes Enterprise-csomag megtekintése →