Pārskats

Šī Tīkla drošības politika nosaka obligātos kontroles pasākumus un pārvaldību, kas nepieciešami, lai aizsargātu organizācijas tīklus pret nesankcionētu piekļuvi, datu noplūdi un pakalpojumu traucējumiem. Tā nosaka tīkla segmentēšanu, ugunsmūra noteikumu izpildi, uzraudzītu attālinātu piekļuvi un nepārtrauktu atbilstību vadošajiem kiberdrošības normatīvajiem aktiem un nozares labākajai praksei.

Slāņaina tīkla aizsardzība

Ievieš tīkla segmentēšanu, ugunsmūra noteikumu izpildi, drošu maršrutēšanu un centralizētu tīkla uzraudzību maksimālai aizsardzībai.

Skaidras lomas un pārvaldība

Definē pienākumus IT, drošības un operāciju komandām tīkla infrastruktūras aizsardzībā, uzraudzībā un auditēšanā.

Saskaņota ar globālajiem standartiem

Nodrošina atbilstību ISO/IEC 27001:2022, GDPR, NIS2, DORA, COBIT un citiem standartiem regulatīvās pārliecības nodrošināšanai.

Lasīt pilnu pārskatu

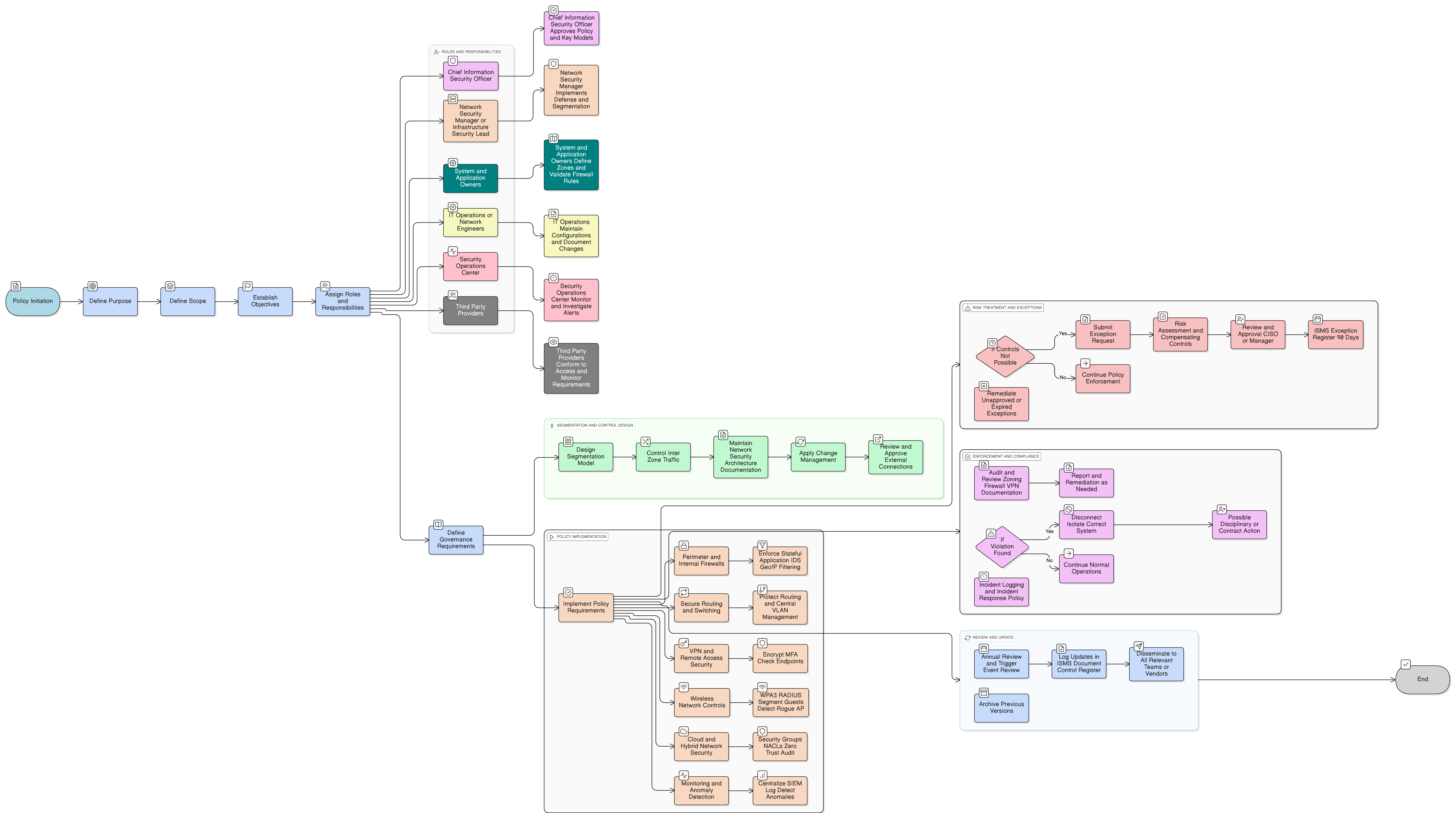

Politikas diagramma

Noklikšķiniet uz diagrammas, lai skatītu pilnā izmērā

Saturs

Darbības joma un iesaistes noteikumi

Tīkla segmentēšanas un ugunsmūra prasības

Mākonis, VPN un bezvadu kontroles

Lomas un pienākumi

Izņēmumu apstrāde un pārskatīšana

Uzraudzības un audita žurnālu veidošanas prasības

Atbilstība ietvaram

🛡️ Atbalstītie standarti un ietvari

Šis produkts ir saskaņots ar šādiem atbilstības ietvariem ar detalizētu klauzulu un kontroles kartēšanu.

| Ietvars | Aplūkotās klauzulas / Kontroles |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 32

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Saistītās politikas

Informācijas drošības politika

Nosaka pamatdrošības principus un nosaka slāņainu aizsardzību, tostarp tīklā balstītu piekļuvi un draudu kontroles pasākumus.

Piekļuves kontroles politika

Nodrošina, ka tīkla segmentēšana tiek īstenota saskaņā ar lietotāju lomām, minimālo privilēģiju principu un piekļuves piešķiršanas noteikumiem.

Izmaiņu pārvaldības politika

Regulē ugunsmūra izmaiņas, VPN noteikumu korekcijas un maršrutēšanas izmaiņas, izmantojot dokumentētu un auditējamu procesu.

Aktīvu pārvaldības politika

Atbalsta tīklā pieslēgto sistēmu identificēšanu un aktīvu klasifikāciju, kā arī nodrošina, ka visi savienotie aktīvi tiek pārvaldīti politikas noteiktajās darbības jomās.

Žurnālfiksēšanas un uzraudzības politika

Pārvalda tīkla žurnālu vākšanu, korelāciju un žurnālu glabāšanu, tostarp ugunsmūra notikumus, piekļuves mēģinājumus un anomāliju atklāšanu.

Incidentu reaģēšanas politika (P30)

Definē eskalācijas, ierobežošanas un izskaušanas procedūras, reaģējot uz tīklā balstītiem draudiem vai ielaušanos, piemēram, DDoS, sānu pārvietošanos vai nesankcionētu piekļuvi.

Par Clarysec politikām - Tīkla drošības politika

Efektīvai drošības pārvaldībai ir nepieciešams vairāk nekā tikai formulējumi; tā prasa skaidrību, pārskatatbildību un struktūru, kas mērogojas līdz ar jūsu organizāciju. Vispārīgas veidnes bieži neizdodas, radot neskaidrības ar gariem rindkopu blokiem un nedefinētām lomām. Šī politika ir izstrādāta kā jūsu drošības programmas operacionālais pamats. Mēs piešķiram pienākumus konkrētām lomām, kas sastopamas mūsdienīgā uzņēmumā, tostarp Galvenajam informācijas drošības vadītājam (CISO), IT drošībai un attiecīgajām komitejām, nodrošinot skaidru pārskatatbildību. Katra prasība ir unikāli numurēta klauzula (piem., 5.1.1, 5.1.2). Šī atomārā struktūra padara politiku viegli ieviešamu, auditējamu pret konkrētiem kontroles pasākumiem un droši pielāgojamu, neietekmējot dokumenta integritāti, pārvēršot to no statiska dokumenta par dinamisku, izpildāmu ietvaru.

Stingra izmaiņu kontrole un izņēmumu apstrāde

Nosaka formālu izmaiņu pārvaldību un izņēmumu pārskatīšanu, samazinot nesankcionētas/neplānotas izmaiņas un nodrošinot ātru, auditējamu mazināšanu.

Automātiskas audita pēdas un izsekojamība

Nosaka audita žurnālu veidošanu, pārskatīšanu un drošu arhivēšanu visiem atjauninājumiem un izņēmumiem, nodrošinot izsekojamību un regulatīvu reaģēšanu.

Biežāk uzdotie jautājumi

Izstrādāts līderiem, līderu veidots

Šo politiku ir izstrādājis drošības līderis ar vairāk nekā 25 gadu pieredzi ISMS ietvaru ieviešanā un auditēšanā globālos uzņēmumos. Tā ir paredzēta ne tikai kā dokuments, bet kā aizstāvams ietvars, kas iztur auditoru pārbaudi.

Izstrādājis eksperts ar šādām kvalifikācijām:

Pārklājums un tēmas

🏢 Mērķa departamenti

🏷️ Tematiskais pārklājums

Šī politika ir 1 no 37 pilnajā Enterprise paketē

Ietaupiet 67%Iegūstiet visas 37 Enterprise politikas par €599, nevis €1 813 iegādājoties atsevišķi.

Skatīt pilno Enterprise paketi →