Ülevaade

See võrguturbe poliitika määratleb kohustuslikud kontrollimeetmed ja juhtimise, mis on vajalikud organisatsiooni võrkude kaitsmiseks volitamata juurdepääsu, andmelekkete ja teenusekatkestuste eest. See nõuab võrgu segmenteerimist, tulemüüri reegleid, seiratud kaugjuurdepääsu ning pidevat vastavust juhtivatele küberturbe regulatsioonidele ja parimatele tavadele.

Kihiline võrgukaitse

Rakendab võrgu segmenteerimist, tulemüüri reegleid, turvalisi marsruutimisstandardeid ning tsentraliseeritud võrguseiret maksimaalse kaitse tagamiseks.

Selged rollid ja juhtimine

Määratleb IT, turbe ja operatsioonide vastutused võrgutaristu kaitsmisel, seires ja auditeerimisel.

Kooskõlas ülemaailmsete standarditega

Tagab vastavuse standarditele ISO/IEC 27001:2022, GDPR, NIS2, DORA, COBIT ja muule regulatiivse kindluse tagamiseks.

Loe täielikku ülevaadet

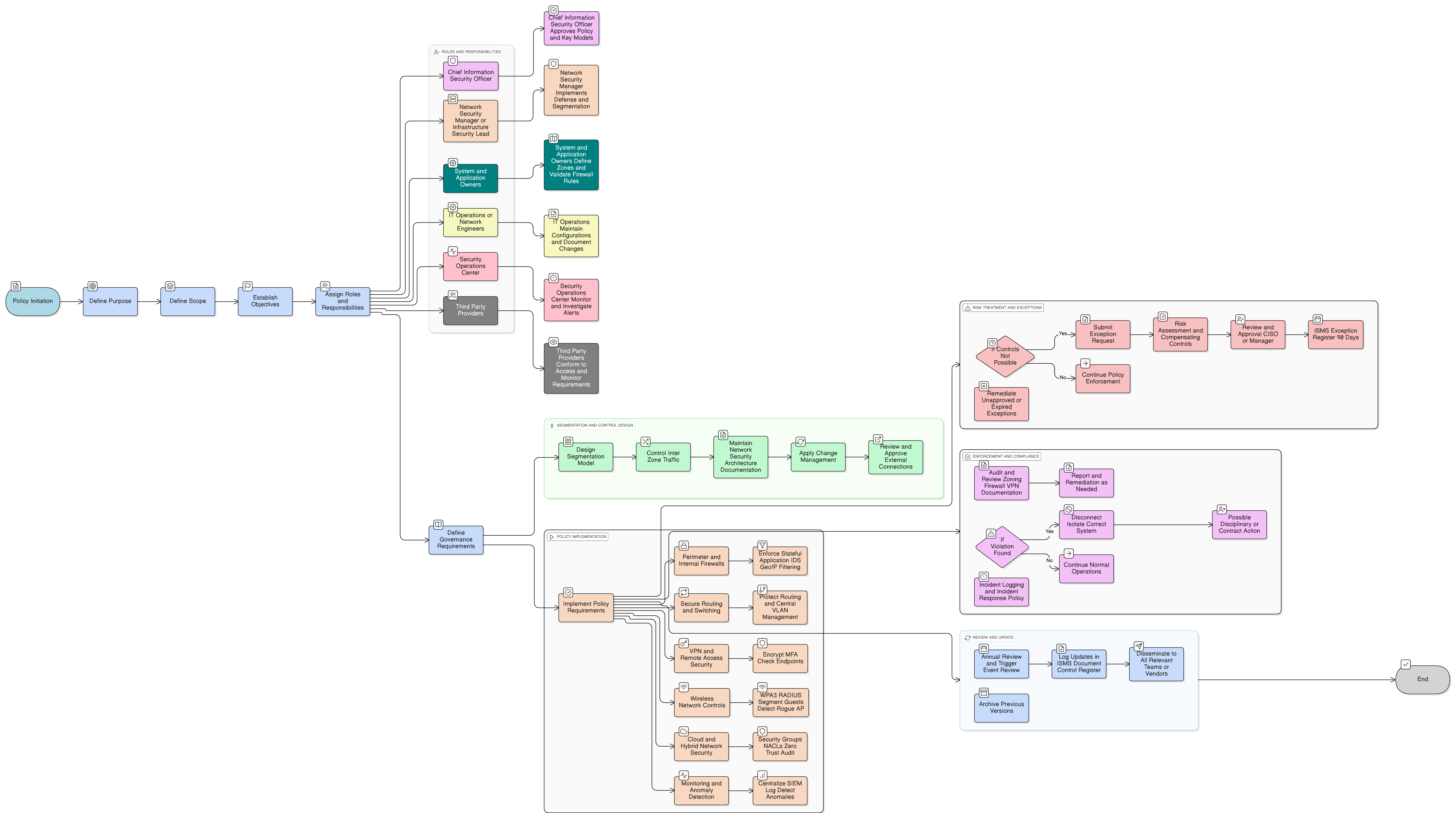

Poliitika diagramm

Klõpsake diagrammil, et vaadata seda täissuuruses

Sisu

Kohaldamisala ja tegutsemisreeglid

Võrgu segmenteerimise ja tulemüüri nõuded

Pilve, VPN-i ja traadita võrgu kontrollimeetmed

Rollid ja vastutused

Erandite käsitlemine ja läbivaatamine

Seire ja logimise nõuded

Raamistiku vastavus

🛡️ Toetatud standardid ja raamistikud

See toode on kooskõlas järgmiste vastavusraamistikkudega, üksikasjalike klauslite ja kontrolli kaardistustega.

| Raamistik | Kaetud klauslid / Kontrollid |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 32

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Seotud poliitikad

Infoturbepoliitika

Kehtestab baasturvalisuse põhimõtted ja nõuab kihilisi kaitsemeetmeid, sh võrgupõhist juurdepääsu ja ohtude kontrollimeetmeid.

Juurdepääsukontrolli poliitika

Tagab, et võrgu segmenteerimine jõustatakse kooskõlas kasutajarollide, vähimate õiguste põhimõtte ja juurdepääsuõiguste andmise reeglitega.

Muudatuste juhtimise poliitika

Reguleerib tulemüüri muudatusi, VPN-reeglite kohandusi ja marsruutimise muudatusi dokumenteeritud ja auditeeritava protsessi kaudu.

Varade halduse poliitika

Toetab võrgustatud süsteemide tuvastamist ja varade klassifitseerimist ning tagab, et kõik ühendatud varad on hallatud poliitikas määratletud kohaldamisala piires.

Logimis- ja seirepoliitika

Reguleerib võrgulogide kogumist, korrelatsiooni ja säilitamist, sh tulemüüri sündmusi, juurdepääsukatseid ja anomaaliate tuvastamist.

Intsidentidele reageerimise poliitika (P30)

Määratleb eskaleerimise, ohjeldamise ja kõrvaldamise protseduurid vastuseks võrgupõhistele ohtudele või sissetungidele, nagu DDoS, lateraalne liikumine või volitamata juurdepääs.

Claryseci poliitikate kohta - Võrguturbe poliitika

Tõhus turbejuhtimine nõuab enamat kui sõnu; see eeldab selgust, aruandekohustust ja struktuuri, mis skaleerub koos teie organisatsiooniga. Üldised mallid ebaõnnestuvad sageli, tekitades ebaselgust pikkade lõikude ja määratlemata rollidega. See poliitika on loodud olema teie turbeprogrammi operatiivne selgroog. Me määrame vastutused kaasaegses ettevõttes levinud konkreetsetele rollidele, sh infoturbejuht, IT-turve ja asjakohased komiteed, tagades selged volitused ja aruandekohustuse. Iga nõue on unikaalselt nummerdatud klausel (nt 5.1.1, 5.1.2). See atomaarne struktuur muudab poliitika lihtsaks rakendada, auditeerida konkreetsete kontrollimeetmete vastu ning turvaliselt kohandada ilma dokumendi terviklust mõjutamata, muutes selle staatilisest dokumendist dünaamiliseks, rakendatavaks raamistikuks.

Range muudatuste juhtimine ja erandite käsitlemine

Nõuab ametlikku muudatuste juhtimist ja erandite ülevaatusi, vähendades autoriseerimata/plaaniväliseid muudatusi ning võimaldades kiiret, auditeeritavat maandamist.

Automaatsed auditijäljed ja jälgitavus

Nõuab logimist, läbivaatamist ja turvalist arhiveerimist kõigi uuenduste ja erandite jaoks, tagades jälgitavuse ja regulatiivse reageerimise.

Korduma kippuvad küsimused

Loodud juhtidele, juhtide poolt

Selle poliitika on koostanud turbejuht, kellel on üle 25 aasta kogemust ISMS-raamistike juurutamisel ja auditeerimisel globaalsetes organisatsioonides. See ei ole mõeldud vaid dokumendina, vaid kaitstava raamistikuna, mis peab vastu audiitori kontrollile.

Koostanud ekspert järgmiste kvalifikatsioonidega:

Katvus ja teemad

🏢 Sihtosakond

🏷️ Temaatiline katvus

See poliitika on 1/37 täielikust Enterprise paketist

Säästa 67%Hangi kõik 37 Enterprise poliitikat €599 eest. selle asemel et osta ükshaaval €1 813 eest.

Vaata täielikku Enterprise paketti →