Übersicht

Diese Richtlinie beschreibt strukturierte Prozesse für Audit und kontinuierliche Überwachung der Einhaltung für KMU und stellt sicher, dass Kontrollen, Richtlinien und Systeme ISO 27001, GDPR und rechtliche Verpflichtungen mit minimaler Komplexität erfüllen.

KMU-taugliche Einfachheit

Für KMU entwickelt – mit klaren Rollen, wiederholbaren Checklisten und ohne Bedarf an einem dedizierten Compliance-Team.

Normenbasierte Audits

Im Einklang mit ISO 27001, GDPR, NIS2, DORA, NIST SP 800-53 und COBIT 2019 für nachweisbare Compliance.

Überprüfung mit vollem Geltungsbereich

Gilt für alle Abteilungen, Systeme und Drittparteien, die an IT, Daten oder kritischen Diensten beteiligt sind.

Strukturierte Korrekturmaßnahmen

Auditfeststellungen werden dokumentiert, risikobewertet, zugewiesen und bis zur Mängelbehebung nachverfolgt.

Vollständige Übersicht lesen

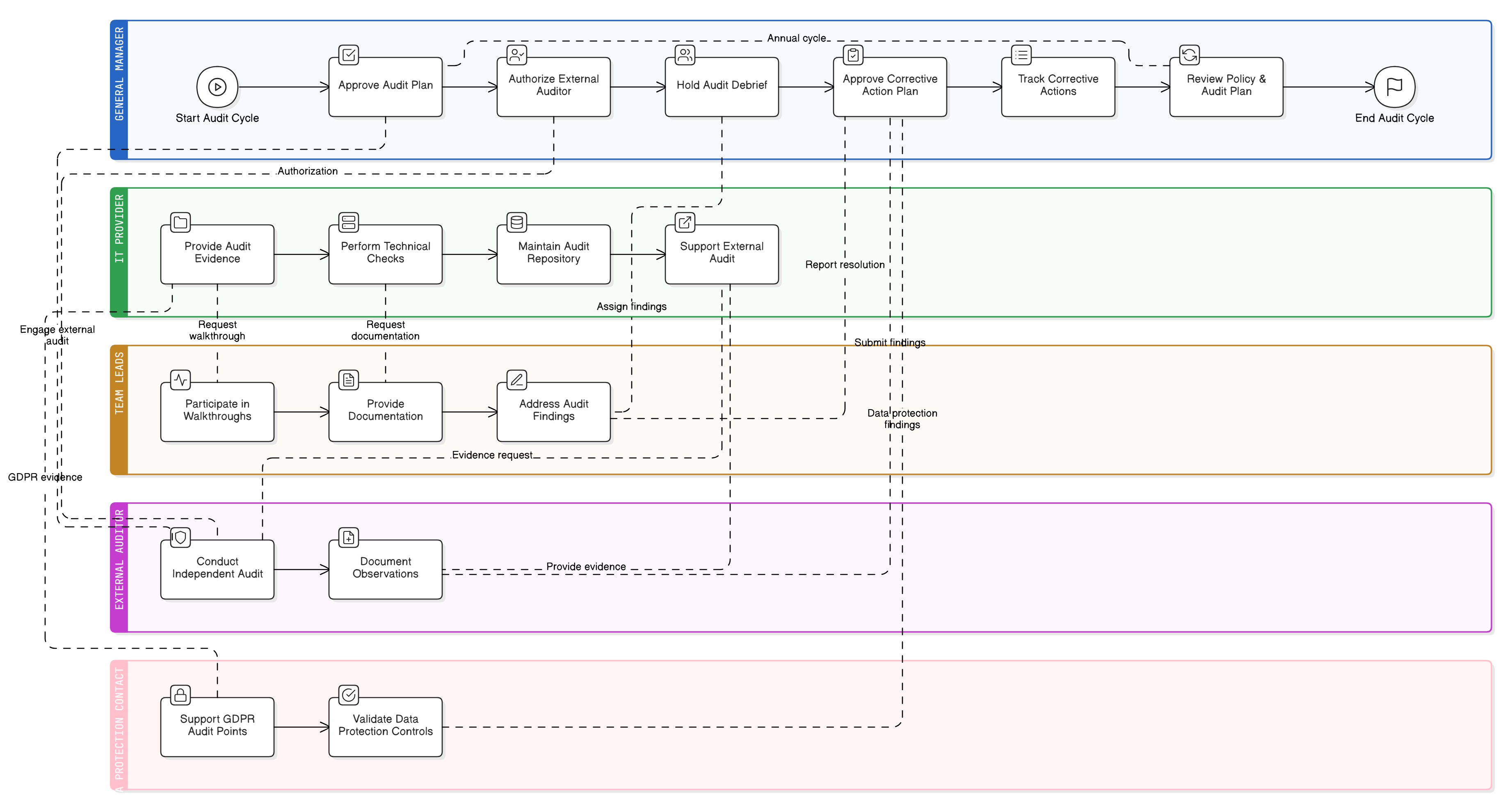

Richtliniendiagramm

Diagramm anklicken, um es in voller Größe anzuzeigen

Inhalt

Geltungsbereich und Anforderungen an die jährliche Überprüfung

Strukturierte Audit-Checklisten

Risikobasierte Feststellungen und Korrekturmaßnahmen

Regeln zur Beweiserhebung und Aufbewahrung

Abdeckung rechtlicher, regulatorischer und Kunden-Audits

KMU-spezifische Rollen und Governance

Framework-Konformität

🛡️ Unterstützte Standards & Frameworks

Dieses Produkt ist auf die folgenden Compliance-Frameworks ausgerichtet, mit detaillierten Klausel- und Kontrollzuordnungen.

Verwandte Richtlinien

Informationssicherheitsleitlinie – KMU

Legt die Kontrollbasislinie für alle Kontrollerwartungen fest und verlangt die Durchsetzung durch Audits.

Governance-Rollen- und Verantwortlichkeitenrichtlinie – KMU

Etabliert Befugnisse und Rechenschaftspflicht für Auditplanung, Durchführung und die Verantwortlichkeit für Korrekturmaßnahmen.

Richtlinie zum Risikomanagement – KMU

Identifiziert Kontrollmängel, die in Audits aufgedeckt werden, und stellt sicher, dass Feststellungen im Risikoregister dokumentiert werden.

Richtlinie zu Datenschutz und Privatsphäre – KMU

Definiert GDPR-Kontrollen, die zu auditieren sind, einschließlich Datenverarbeitung, Reaktion auf Verletzungen des Schutzes personenbezogener Daten und Datenschutzhinweisen.

Protokollierungs- und Überwachungsrichtlinie – KMU

Stellt die Protokolle und forensischen Daten bereit, die bei Compliance- und Kontrollüberprüfungen verwendet werden.

Incident-Response-Richtlinie (P30) – KMU

Erfordert die regelmäßige Auditierung von Vorfallaufzeichnungen und Vorfallsnachbereitung, um die Wirksamkeit der Reaktion zu verifizieren.

Richtlinie zur Beweiserhebung und Forensik – KMU

Stellt die Verfahren für die Sammlung verifizierbarer Beweismittel mit Chain-of-Custody im Rahmen von Audits bereit.

Über Clarysec-Richtlinien - Richtlinie für Audit und Compliance-Überwachung – KMU

Generische Sicherheitsrichtlinien sind häufig für große Konzerne konzipiert, wodurch kleine Unternehmen Schwierigkeiten haben, komplexe Regeln und unklare Rollen praktisch umzusetzen. Diese Richtlinie ist anders. Unsere KMU-Richtlinien sind von Grund auf für die praktische Umsetzung in Organisationen ohne dedizierte Sicherheitsteams entwickelt. Wir weisen Verantwortlichkeiten den Rollen zu, die Sie tatsächlich haben – wie dem General Manager und Ihrem IT-Dienstleister – und nicht einer Vielzahl von Spezialisten, die Sie nicht haben. Jede Anforderung ist in eine eindeutig nummerierte Klausel (z. B. 5.2.1, 5.2.2) heruntergebrochen. Dadurch wird die Richtlinie zu einer klaren Schritt-für-Schritt-Checkliste, die sich leicht implementieren, auditieren und anpassen lässt, ohne ganze Abschnitte neu zu schreiben.

Zentrales Evidenzmanagement

Alle Auditnachweise werden in einem einzigen sicheren Ordner gesammelt, organisiert und aufbewahrt – für reibungslose Zertifizierungen und Kundenprüfungen.

Kollaborative Auditbeteiligung

Enthält klare Anforderungen für General Manager, IT-Dienstleister und Teamleiter, um vollständige Abdeckung sowie gemeinsame Befugnisse und Rechenschaftspflicht sicherzustellen.

Flexible Ausnahmebehandlung von Risiken

Ermöglicht eine individuelle Behandlung und Dokumentation von Auditrisiken oder Terminlücken unter realen geschäftlichen Rahmenbedingungen.

Häufig gestellte Fragen

Von Führungskräften – für Führungskräfte

Diese Richtlinie wurde von einer Sicherheitsführungskraft mit über 25 Jahren Erfahrung in der Implementierung und Auditierung von ISMS-Frameworks für globale Unternehmen verfasst. Sie ist nicht nur als Dokument gedacht, sondern als belastbares Rahmenwerk, das einer Prüfung durch Auditoren standhält.

Verfasst von einem Experten mit folgenden Qualifikationen:

Abdeckung & Themen

🏢 Zielabteilungen

🏷️ Themenabdeckung

Diese Richtlinie ist 1 von 37 im vollständigen KMU-Paket

78% sparenAlle 37 KMU-Richtlinien für €399, statt €1.813 beim Einzelkauf.

Zum vollständigen KMU-Paket →