Übersicht

Diese für KMU angepasste Risikomanagement-Richtlinie beschreibt Rollen, Verfahren und Governance zur Identifizierung, Dokumentation und Risikobehandlung unternehmensweiter Risiken und stellt die Einhaltung zentraler Normen sicher.

Aktives Risikomanagement

Integriert fortlaufende Risikoidentifikation und Risikobeurteilung in tägliche Geschäftsentscheidungen zur Stärkung der organisatorischen Resilienz.

Vereinfachte Rollen für KMU

Angepasst für Organisationen ohne dedizierte IT-Teams, mit dem General Manager für die übergeordnete Aufsicht.

Regulatorische Compliance

Stellt die Einhaltung von ISO/IEC 27001:2022, NIST SP 800-53, EU NIS2, EU DORA und COBIT 2019 sicher.

Vollständige Übersicht lesen

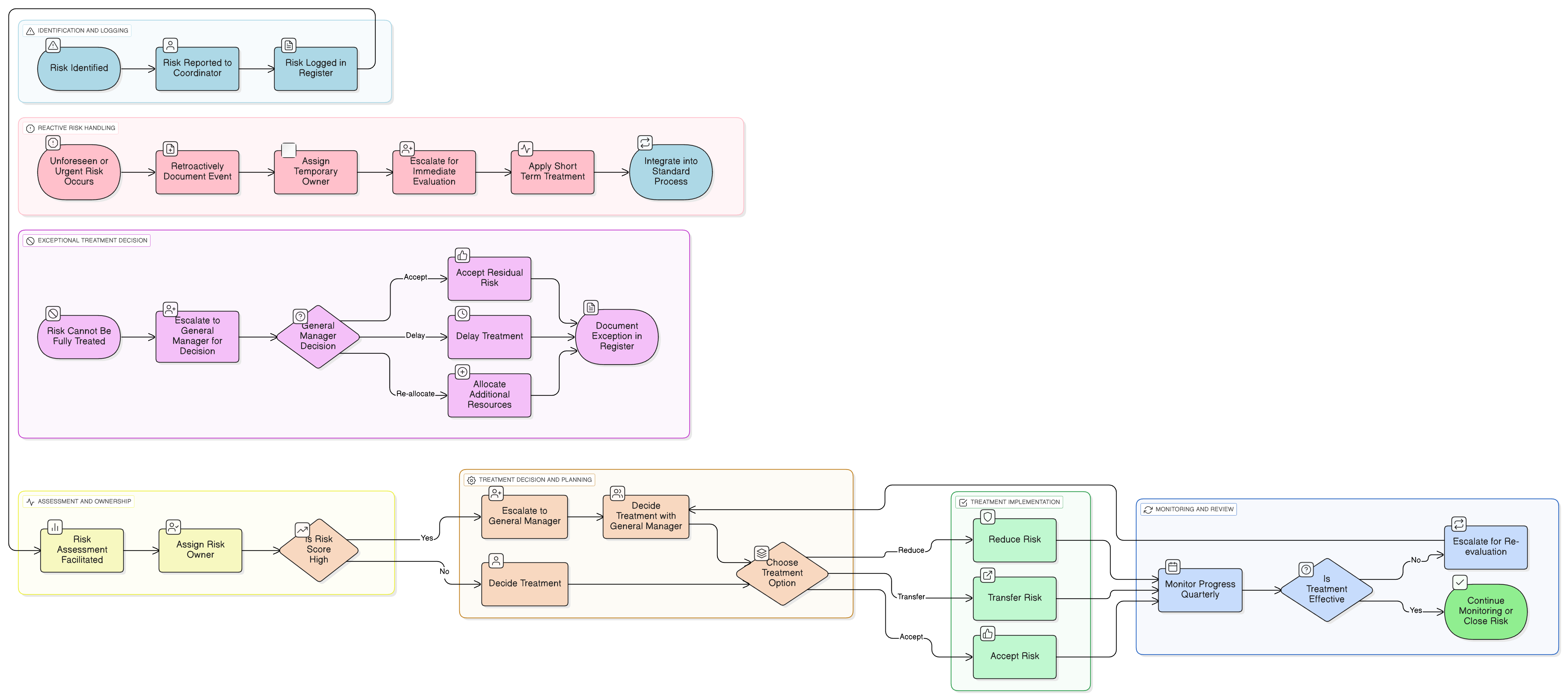

Richtliniendiagramm

Diagramm anklicken, um es in voller Größe anzuzeigen

Inhalt

Geltungsbereich und Regeln der Zusammenarbeit

Risikoregister-Management

Behandlung und Ausnahmebehandlung

Governance- und Audit-Anforderungen

Schlüsselrisikoindikatoren und Risikoüberwachung

Richtlinienüberprüfung und Kommunikation

Framework-Konformität

🛡️ Unterstützte Standards & Frameworks

Dieses Produkt ist auf die folgenden Compliance-Frameworks ausgerichtet, mit detaillierten Klausel- und Kontrollzuordnungen.

| Framework | Abgedeckte Klauseln / Kontrollen |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Verwandte Richtlinien

Governance-Rollen- und Verantwortlichkeiten-Richtlinie – KMU

Definiert, wer für Risikoverantwortung und Entscheidungsfindung rechenschaftspflichtig ist.

Richtlinie für Business Continuity und Notfallwiederherstellung – KMU

Identifiziert Restrisiko und Wiederherstellung für geschäftskritische Dienste.

Änderungsmanagement-Richtlinie – KMU

Erfordert eine Risikobeurteilung vor der Umsetzung technischer oder prozessualer Änderungen.

Datenschutz- und Privatsphäre-Richtlinie – KMU

Adressiert regulatorisches Risiko im Zusammenhang mit der Verarbeitung personenbezogener Daten.

Incident-Response-Richtlinie – KMU

Stellt sicher, dass die Risikobehandlung während und nach Sicherheitsvorfällen fortgeführt wird.

Über Clarysec-Richtlinien - Risikomanagement-Richtlinie – KMU

Generische Sicherheitsrichtlinien sind häufig für Großunternehmen erstellt, wodurch kleine Unternehmen Schwierigkeiten haben, komplexe Regeln und unklare Rollen anzuwenden. Diese Richtlinie ist anders. Unsere KMU-Richtlinien sind von Grund auf für die praktische Umsetzung in Organisationen ohne dedizierte Sicherheitsteams konzipiert. Wir weisen Verantwortlichkeiten den Rollen zu, die Sie tatsächlich haben – wie dem General Manager und Ihrem IT-Dienstleister – und nicht einer Vielzahl von Spezialisten, die Sie nicht haben. Jede Anforderung ist in eine eindeutig nummerierte Klausel (z. B. 5.2.1, 5.2.2) aufgeschlüsselt. Dadurch wird die Richtlinie zu einer klaren, schrittweisen Checkliste, die sich leicht implementieren, auditieren und anpassen lässt, ohne ganze Abschnitte neu schreiben zu müssen.

Auditfähiges Risikoregister

Pflegt ein detailliertes, auditfähiges Risikoregister, um Audits zu vereinfachen und Compliance jederzeit nachzuweisen.

Klare Zuweisung der Verantwortlichkeit

Benennt spezifische Verantwortliche für jedes Risiko und dessen Abhilfemaßnahmen, um Lücken und Unklarheiten im KMU zu vermeiden.

Ausnahmemanagement integriert

Dokumentiert, überprüft und eskaliert Ausnahmen mit klaren Genehmigungsschritten und erforderlichen Folgeterminen.

Häufig gestellte Fragen

Von Führungskräften – für Führungskräfte

Diese Richtlinie wurde von einer Sicherheitsführungskraft mit über 25 Jahren Erfahrung in der Implementierung und Auditierung von ISMS-Frameworks für globale Unternehmen verfasst. Sie ist nicht nur als Dokument gedacht, sondern als belastbares Rahmenwerk, das einer Prüfung durch Auditoren standhält.

Verfasst von einem Experten mit folgenden Qualifikationen:

Abdeckung & Themen

🏢 Zielabteilungen

🏷️ Themenabdeckung

Diese Richtlinie ist 1 von 37 im vollständigen KMU-Paket

78% sparenAlle 37 KMU-Richtlinien für €399, statt €1.813 beim Einzelkauf.

Zum vollständigen KMU-Paket →