Aperçu

Cette politique décrit des processus structurés d’audit et de surveillance de la conformité pour les PME, garantissant que les contrôles, politiques et systèmes respectent l’ISO 27001, le RGPD et les obligations légales avec une complexité minimale.

Simplicité adaptée aux PME

Conçue pour les PME avec des rôles clairs, des listes de contrôle reproductibles et sans besoin d’une équipe de conformité dédiée.

Audit fondé sur des normes

S’aligne sur l’ISO 27001, le RGPD, NIS2, DORA, NIST SP 800-53 et COBIT 2019 pour une conformité éprouvée.

Revue sur l’ensemble du périmètre

S’applique à tous les services, systèmes et prestataires tiers de services impliqués dans l’informatique, les données ou les services critiques.

Actions correctives structurées

Les constatations d’audit sont documentées, notées selon le risque, attribuées et suivies pour une remédiation fiable.

Lire l'aperçu complet

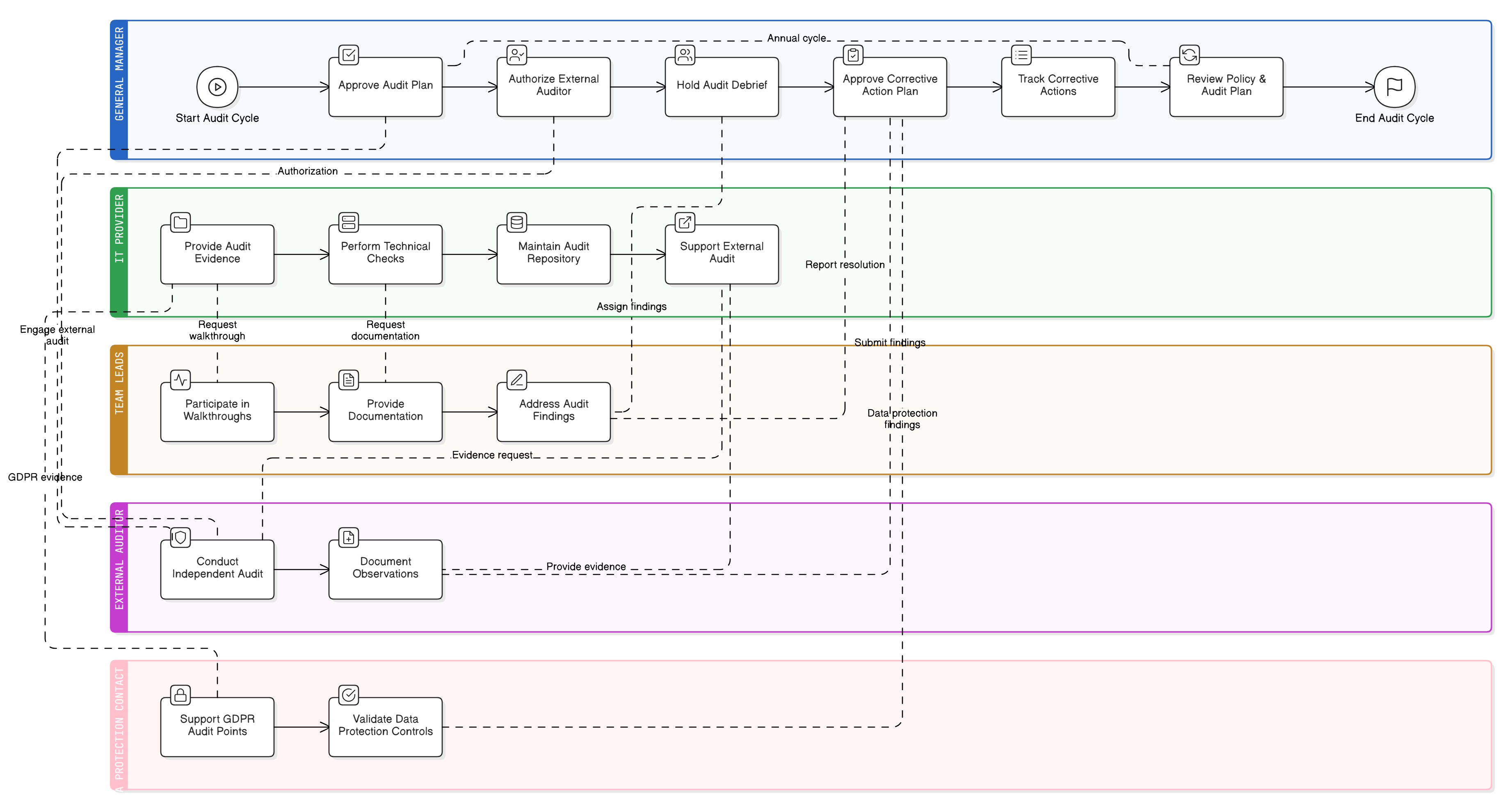

Diagramme de la politique

Cliquez sur le diagramme pour l’afficher en taille complète

Contenu

Exigences de périmètre et de revue annuelle

Listes de contrôle d’audit structurées

Constatations fondées sur les risques et actions correctives

Règles de collecte et de conservation des éléments probants

Couverture des audits légaux, réglementaires et clients

Rôles et gouvernance spécifiques aux PME

Conformité aux frameworks

🛡️ Normes et frameworks pris en charge

Ce produit est aligné sur les frameworks de conformité suivants, avec des mappages détaillés de clauses et de contrôles.

Politiques associées

P01 Politique de sécurité de l’information - PME

Établit le socle de contrôles pour toutes les attentes de contrôle et exige la mise en application et la conformité via des audits.

Politique des rôles et responsabilités de gouvernance - PME

Établit l’autorité et la responsabilité pour la planification des audits, l’exécution et la propriété des actions correctives.

Politique de gestion des risques - PME

Identifie les lacunes de contrôle mises au jour lors des audits et garantit que les constatations sont documentées dans le registre des risques.

Politique de protection des données et de confidentialité - PME

Définit les contrôles RGPD qui doivent être audités, y compris le traitement des données, la réponse aux violations de données et les notices de confidentialité.

Politique de journalisation et de surveillance - PME

Fournit les journaux d’audit et les données forensiques utilisés lors des revues de conformité et des contrôles.

Politique de réponse aux incidents (P30) - PME

Exige un audit périodique des enregistrements d’incidents et des revues post-incident afin de vérifier l’efficacité de la réponse aux incidents.

Politique de collecte des éléments probants et forensique - PME

Fournit les procédures de collecte d’éléments probants vérifiables et de chaîne de conservation pendant les audits.

À propos des politiques Clarysec - Politique d’audit et de surveillance de la conformité - PME

Les politiques de sécurité génériques sont souvent conçues pour les grandes entreprises, laissant les petites entreprises en difficulté face à des règles complexes et des rôles non définis. Cette politique est différente. Nos politiques PME sont conçues dès le départ pour une mise en œuvre pratique dans des organisations sans équipes de sécurité dédiées. Nous attribuons les responsabilités aux rôles que vous avez réellement, comme le Directeur général et votre prestataire informatique, et non à une armée de spécialistes que vous n’avez pas. Chaque exigence est décomposée en une clause numérotée de manière unique (par ex. 5.2.1, 5.2.2). Cela transforme la politique en une liste de contrôle claire, étape par étape, facilitant la mise en œuvre, l’audit et la personnalisation sans réécrire des sections entières.

Gestion centralisée des éléments probants

Tous les éléments probants d’audit sont collectés, organisés et conservés dans un dossier sécurisé unique pour faciliter la certification et les revues clients.

Participation collaborative aux audits

Inclut des exigences claires pour les Directeurs généraux, les prestataires informatiques et les responsables d’équipe afin d’assurer une couverture complète et une responsabilité partagée.

Gestion flexible des exceptions de risque

Permet un traitement et une documentation personnalisés des risques d’audit ou des écarts de planification liés à des contraintes opérationnelles réelles.

Foire aux questions

Conçu pour les dirigeants, par des dirigeants

Cette politique a été rédigée par un responsable de la sécurité disposant de plus de 25 ans d’expérience dans le déploiement et l’audit de cadres ISMS pour des entreprises mondiales. Elle est conçue non seulement comme un document, mais comme un cadre défendable résistant à l’examen des auditeurs.

Rédigé par un expert titulaire de :

Couverture & Sujets

🏢 Départements cibles

🏷️ Couverture thématique

Cette politique est 1 sur 37 dans le Pack PME complet

Économisez 78%Obtenez les 37 politiques PME pour €399, au lieu de €1 813 à l'unité.

Voir le Pack PME complet →