Übersicht

Diese KMU-Informationssicherheitsleitlinie definiert praktikable, durchsetzbare Sicherheitsverantwortlichkeiten und Maßnahmen und weist die Rechenschaftspflicht hauptsächlich dem Geschäftsführer zu, um Datenschutz und die Compliance mit ISO/IEC 27001:2022 sicherzustellen – insbesondere für Organisationen ohne dedizierte IT-Teams.

KMU-freundliche Sicherheit

Konzipiert für Organisationen ohne dediziertes IT-Personal, mit klaren Rollen für den Geschäftsführer und Mitarbeiter.

ISO/IEC 27001 Ready

Richtet sich nach den Zertifizierungsanforderungen von ISO/IEC 27001 und macht Auditbereitschaft für kleine Unternehmen erreichbar.

Klare Rechenschaftspflicht

Stellt definierte Verantwortlichkeiten und praktikable Regeln für sämtliches Personal sicher, einschließlich externer Anbieter.

Umfassender Geltungsbereich

Gilt für sämtliches Personal, Auftragnehmer, Systeme und Daten in Büro-, Remote- und Cloud-Umgebungen.

Vollständige Übersicht lesen

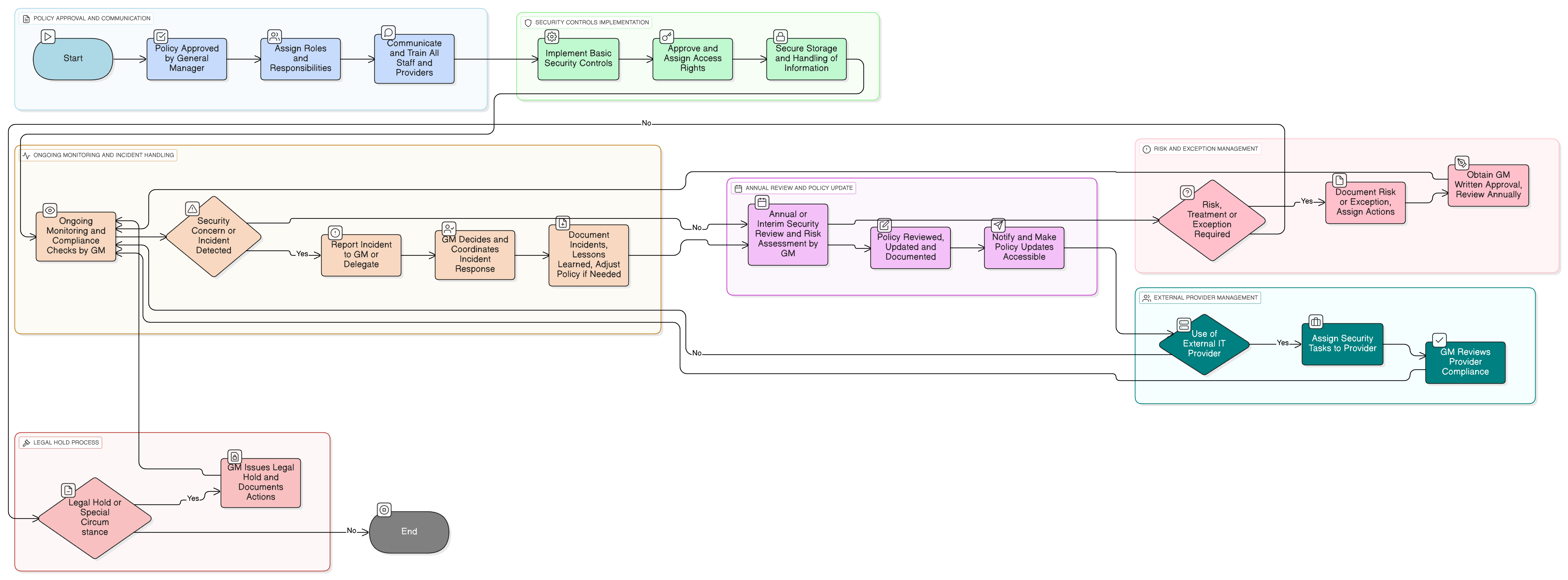

Richtliniendiagramm

Diagramm anklicken, um es in voller Größe anzuzeigen

Inhalt

Geltungsbereich und Anwendbarkeit

Rollen und Zuweisung von Verantwortung

Governance-Anforderungen

Grundlegende Sicherheitskontrollen

Ausnahmebehandlung

Jährliche Überprüfung und Kommunikation

Framework-Konformität

🛡️ Unterstützte Standards & Frameworks

Dieses Produkt ist auf die folgenden Compliance-Frameworks ausgerichtet, mit detaillierten Klausel- und Kontrollzuordnungen.

Verwandte Richtlinien

Zugriffskontrollrichtlinie-SME

Definiert den sicheren Umgang mit Zugriff auf Unternehmensinformationen.

Governance Rollen- und Verantwortlichkeitenrichtlinie-SME

Klarstellt die Zuweisung von Sicherheitsaufgaben und Verantwortlichkeiten.

Informationssicherheits-Sensibilisierungs- und Schulungsrichtlinie-SME

Stellt wesentliche Leitlinien für Schulung und Sensibilisierung des Personals bereit.

Datenschutz- und Privatsphäre-Richtlinie-SME

Stellt die Compliance mit der DSGVO und anderen Datenschutzgesetzen sicher.

Incident-Response-Richtlinie-SME

Beschreibt detaillierte Maßnahmen, die als Reaktion auf Sicherheitsvorfälle erforderlich sind.

Über Clarysec-Richtlinien - Informationssicherheitsleitlinie – KMU

Generische Sicherheitsrichtlinien sind häufig für große Konzerne gebaut, wodurch kleine Unternehmen Schwierigkeiten haben, komplexe Regeln und unklare Rollen anzuwenden. Diese Richtlinie ist anders. Unsere KMU-Richtlinien sind von Grund auf für die praktische Umsetzung in Organisationen ohne dedizierte Sicherheitsteams konzipiert. Wir weisen Verantwortlichkeiten den Rollen zu, die Sie tatsächlich haben – wie dem Geschäftsführer und Ihrem IT-Anbieter – und nicht einer Vielzahl von Spezialisten, die Sie nicht haben. Jede Anforderung ist in eine eindeutig nummerierte Klausel aufgeschlüsselt (z. B. 5.2.1, 5.2.2). Dadurch wird die Richtlinie zu einer klaren, schrittweisen Checkliste, die sich leicht umsetzen, auditieren und anpassen lässt, ohne ganze Abschnitte neu schreiben zu müssen.

Atomare, auditierbare Struktur

Anforderungen sind einzeln nummeriert, um Nachverfolgung, Umsetzung und Dokumentenaktualisierungen ohne Fehlerrisiko zu erleichtern.

Ausnahmebehandlung

Ein formaler Prozess für Ausnahmen ermöglicht praktikable Flexibilität und dokumentiert jede Abweichung für Audit-Zwecke.

Verknüpftes KMU-Richtlinien-Ökosystem

Integriert sich direkt mit anderen KMU-Richtlinien und stellt nahtlose ISO/IEC-27001-Compliance und operative Sicherheit sicher.

Häufig gestellte Fragen

Von Führungskräften – für Führungskräfte

Diese Richtlinie wurde von einer Sicherheitsführungskraft mit über 25 Jahren Erfahrung in der Implementierung und Auditierung von ISMS-Frameworks für globale Unternehmen verfasst. Sie ist nicht nur als Dokument gedacht, sondern als belastbares Rahmenwerk, das einer Prüfung durch Auditoren standhält.

Verfasst von einem Experten mit folgenden Qualifikationen:

Abdeckung & Themen

🏢 Zielabteilungen

🏷️ Themenabdeckung

Diese Richtlinie ist 1 von 37 im vollständigen KMU-Paket

78% sparenAlle 37 KMU-Richtlinien für €399, statt €1.813 beim Einzelkauf.

Zum vollständigen KMU-Paket →