Übersicht

Diese Richtlinie definiert und steuert, wie KMU digitale Beweismittel während Sicherheitsvorfällen und Untersuchungen erheben, handhaben und speichern, und stellt Integrität, rechtliche Compliance und Auditbereitschaft sicher – mit klaren, praxisnahen Rollen für die Geschäftsleitung und IT-Anbieter.

Integrität von Beweismitteln schützen

Sichere Verfahren zur Erhebung und Speicherung erhalten die Beweismittelkette und verhindern Manipulation oder Verlust digitaler Beweismittel.

Klare KMU-Rollen und Leitlinien

Befähigt die Geschäftsleitung und IT-Anbieter mit praxisnahen, definierten Verantwortlichkeiten – auch ohne vollständiges IT-Team.

Auditbereite Prozesse

Vereinfachte Protokollierung, Dokumentation und Aufbewahrung unterstützen rechtliche, regulatorische und Versicherungsanforderungen.

Forensische Bereitschaft

Ermöglicht eine schnelle Beweissicherung bei Sicherheitsvorfällen, internen Entscheidungen oder externen Untersuchungen.

Vollständige Übersicht lesen

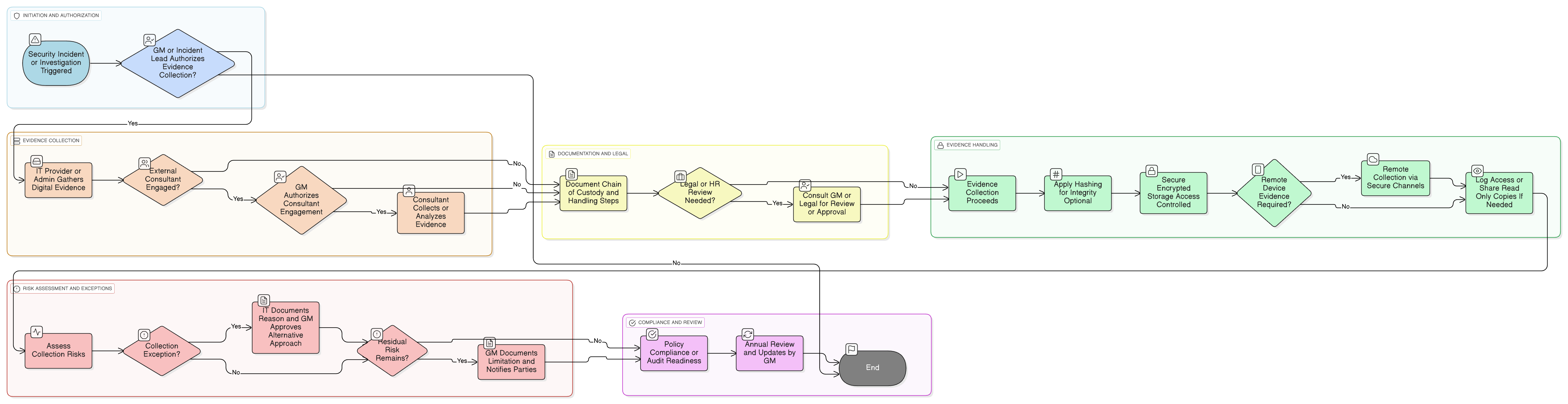

Richtliniendiagramm

Diagramm anklicken, um es in voller Größe anzuzeigen

Inhalt

Geltungsbereich und Regeln der Zusammenarbeit

Rollen und Verantwortlichkeiten für KMU

Dokumentation der Beweismittelkette

Anforderungen an die sichere Beweismittelspeicherung

Risikobehandlung und rechtliche Überprüfung

Verfahren zur Auditbereitschaft

Framework-Konformität

🛡️ Unterstützte Standards & Frameworks

Dieses Produkt ist auf die folgenden Compliance-Frameworks ausgerichtet, mit detaillierten Klausel- und Kontrollzuordnungen.

Verwandte Richtlinien

Governance-Rollen- und Verantwortlichkeitsrichtlinie – KMU

Etabliert Befugnisse für Vorfallsuntersuchungen, Beweismittelentscheidungen sowie rechtliche und regulatorische Eskalation.

Zugriffskontrollrichtlinie – KMU

Stellt sicher, dass während Untersuchungen nur autorisiertes Personal auf sensible Systeme und Protokolle zugreifen kann.

Protokollierungs- und Überwachungsrichtlinie – KMU

Stellt die Rohdaten bereit, die als forensische Beweismittel dienen, und definiert Anforderungen an Aufbewahrung, Zugangskontrolle und Protokollierung.

Incident-Response-Richtlinie (P30) – KMU

Löst die Notwendigkeit der Beweissicherung aus und definiert den operativen Ablauf, der zur forensischen Sicherung führt.

Richtlinie zu Datenschutz und Privatsphäre – KMU

Stellt sicher, dass als Beweismittel erhobene personenbezogene Daten gemäß DSGVO und verwandten Vorschriften rechtmäßig verarbeitet werden.

Über Clarysec-Richtlinien - Richtlinie zur Beweissicherung und Forensik – KMU

Generische Sicherheitsrichtlinien sind häufig für große Konzerne konzipiert, wodurch kleine Unternehmen Schwierigkeiten haben, komplexe Regeln und unklare Rollen praktisch umzusetzen. Diese Richtlinie ist anders. Unsere KMU-Richtlinien sind von Grund auf für die praktische Umsetzung in Organisationen ohne dedizierte Sicherheitsteams entwickelt. Wir weisen Verantwortlichkeiten den Rollen zu, die Sie tatsächlich haben – wie der Geschäftsleitung und Ihrem IT-Anbieter – und nicht einer Vielzahl von Spezialisten, die Sie nicht haben. Jede Anforderung ist in eine eindeutig nummerierte Klausel (z. B. 5.2.1, 5.2.2) aufgeschlüsselt. Dadurch wird die Richtlinie zu einer klaren, schrittweisen Checkliste, die sich leicht umsetzen, auditieren und anpassen lässt, ohne ganze Abschnitte neu schreiben zu müssen.

Einfache Tools für die Beweismittelkette

Stellt Excel- oder vorlagenbasierte Protokolle zur Nachverfolgung von Beweismitteln bereit und macht eine gründliche Dokumentation für KMU praktikabel.

Leitlinien für Beweismittel auf Remote-Geräten

Beschreibt sichere Erhebungsverfahren für Remote-Laptops und Cloud-Daten und unterstützt flexible, moderne Betriebsmodelle.

Richtliniengesteuerte Ausnahmebehandlung

Spezifiziert Genehmigungs-Workflows und Dokumentation für die Handhabung von Beweismitteln bei Systemabstürzen oder beschädigten Datenträgern.

Häufig gestellte Fragen

Von Führungskräften – für Führungskräfte

Diese Richtlinie wurde von einer Sicherheitsführungskraft mit über 25 Jahren Erfahrung in der Implementierung und Auditierung von ISMS-Frameworks für globale Unternehmen verfasst. Sie ist nicht nur als Dokument gedacht, sondern als belastbares Rahmenwerk, das einer Prüfung durch Auditoren standhält.

Verfasst von einem Experten mit folgenden Qualifikationen:

Abdeckung & Themen

🏢 Zielabteilungen

🏷️ Themenabdeckung

Diese Richtlinie ist 1 von 37 im vollständigen KMU-Paket

78% sparenAlle 37 KMU-Richtlinien für €399, statt €1.813 beim Einzelkauf.

Zum vollständigen KMU-Paket →