Přehled

Tato politika správy aktiv zaměřená na SME zajišťuje, že veškerá obchodní aktiva, fyzická i digitální, jsou evidována, chráněna a řízena v průběhu svého životního cyklu, a poskytuje jasné role, požadavky na soulad a postupy bezpečné likvidace.

Úplná viditelnost aktiv

Udržujte úplný inventář aktiv napříč všemi prostředími, abyste minimalizovali rizika a podpořili soulad.

Jasné vlastnictví a odpovědnost

Přiřazujte a sledujte odpovědnost za aktiva pomocí zjednodušených rolí přizpůsobených pro SME bez vyhrazených IT týmů.

Bezpečnostní opatření v životním cyklu

Zajistěte, aby byla aktiva bezpečně vydávána, používána a vyřazována, a snižte tak pravděpodobnost ztráty nebo neoprávněného přístupu.

Podpora regulačního souladu

Prokazujte soulad s ISO 27001, GDPR, DORA, NIS2 a dalšími prostřednictvím strukturované správy aktiv.

Přečíst celý přehled

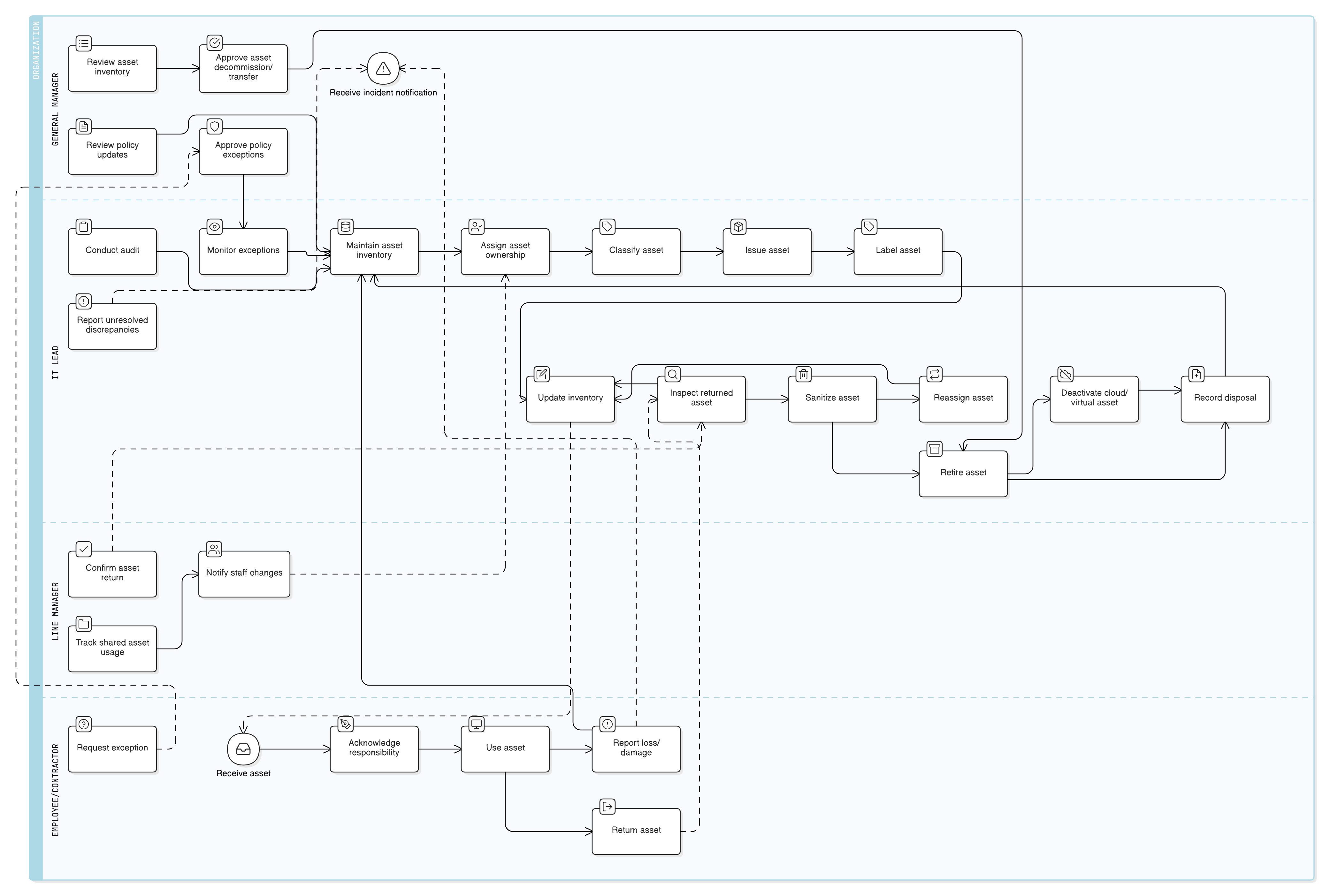

Diagram politiky

Klikněte na diagram pro zobrazení v plné velikosti

Obsah

Rozsah a pravidla zapojení

Minimální požadavky na inventář aktiv

Role a odpovědnosti pro SME

Klasifikace aktiv a opatření v životním cyklu

Bezpečná likvidace a ustanovení pro využívání soukromých zařízení (BYOD)

Postupy auditu, výjimek a přezkumu

Soulad s rámcem

🛡️ Podporované standardy a rámce

Tento produkt je v souladu s následujícími rámci dodržování předpisů s podrobnými mapováními doložek a kontrol.

| Rámec | Pokryté doložky / Kontroly |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 | |

| EU GDPR |

Article 30

|

Související zásady

Politika rolí a odpovědností správy a řízení – SME

Přiřazuje odpovědnost za vlastnictví politik a provoz IT.

Politika řízení přístupu – SME

Propojuje používání aktiv (např. notebooky, mobilní zařízení) s přístupovými právy uživatelů a řízením identit a přístupů.

Politika nástupu a ukončení – SME

Zajišťuje, že vydávání aktiv a obnova aktiv jsou součástí procesů životního cyklu personálu.

Politika klasifikace dat a označování – SME

Poskytuje pravidla pro určení, zda má být aktivum klasifikováno jako vnitřní použití nebo důvěrné.

Politika reakce na incidenty – SME

Řídí postupy reakce, pokud událost související s aktivem vyústí v bezpečnostní incidenty nebo porušení zabezpečení dat.

O politikách Clarysec - Politika správy aktiv – SME

Obecné bezpečnostní politiky jsou často vytvářeny pro velké korporace, takže malé podniky mají potíže uplatnit složitá pravidla a nejasně definované role. Tato politika je jiná. Naše politiky pro SME jsou navrženy od základu pro praktickou implementaci v organizacích bez vyhrazených bezpečnostních týmů. Přiřazujeme odpovědnosti rolím, které skutečně máte, jako je generální ředitel a váš poskytovatel IT, nikoli armádě specialistů, které nemáte. Každý požadavek je rozdělen do jedinečně číslované klauzule (např. 5.2.1, 5.2.2). To mění politiku na jasný kontrolní seznam krok za krokem, díky čemuž je snadné ji implementovat, auditovat a přizpůsobit bez přepisování celých částí.

Navrženo pro reálné role v SME

Odpovědnosti jsou mapovány na role, které jsou v malých podnicích skutečně přítomné, aby byl každý krok praktický a dosažitelný.

Záznamy o aktivech připravené na audit

Používá přesná pole inventáře a Audit Logging, což pomáhá projít audity nebo regulační přezkumy bez drahých konzultantů.

Proces bezpečné likvidace a převzetí

Aktiva jsou sledována od pořízení po bezpečné vyřazení, se zdokumentovanými postupy pro výmaz, zničení a odpovědnost poskytovatele.

Nejčastější dotazy

Vytvořeno pro lídry, lídry

Tato politika byla vypracována bezpečnostním lídrem s více než 25 lety zkušeností s implementací a auditem rámců ISMS v globálních organizacích. Není navržena pouze jako dokument, ale jako obhajitelný rámec, který obstojí při auditu.

Vypracováno odborníkem s následujícími kvalifikacemi:

Pokrytí a témata

🏢 Cílová oddělení

🏷️ Tematické pokrytí

Tato politika je 1 z 37 v kompletním balíčku pro MSP

Ušetřete 78%Získejte všech 37 politik pro MSP za €399, místo €1 813 při individuálním nákupu.

Zobrazit kompletní balíček MSP →