Visão geral

A Política de Gestão de Ativos (P12) define requisitos para identificar, classificar, inventariar e proteger os ativos da organização ao longo do seu ciclo de vida, assegurando conformidade, propriedade e segurança desde a Integração até à eliminação.

Inventário de Ativos centralizado

Impõe um Inventário de Ativos completo e auditável de todos os ativos físicos, digitais e ativos alojados na nuvem.

Propriedade e Classificação

Define o Proprietário do ativo e a Classificação de ativos para proteção e alinhamento regulamentar.

Controlos seguros do ciclo de vida

Detalha o Tratamento de dados e o manuseamento de ativos, desde a aquisição até ao descomissionamento seguro, apoiando a conformidade e a Gestão de riscos.

Aplicação e Auditabilidade

Permite a Aplicação e a Conformidade, auditorias internas/externas e retenção de Evidência de auditoria para necessidades regulamentares.

Ler visão geral completa

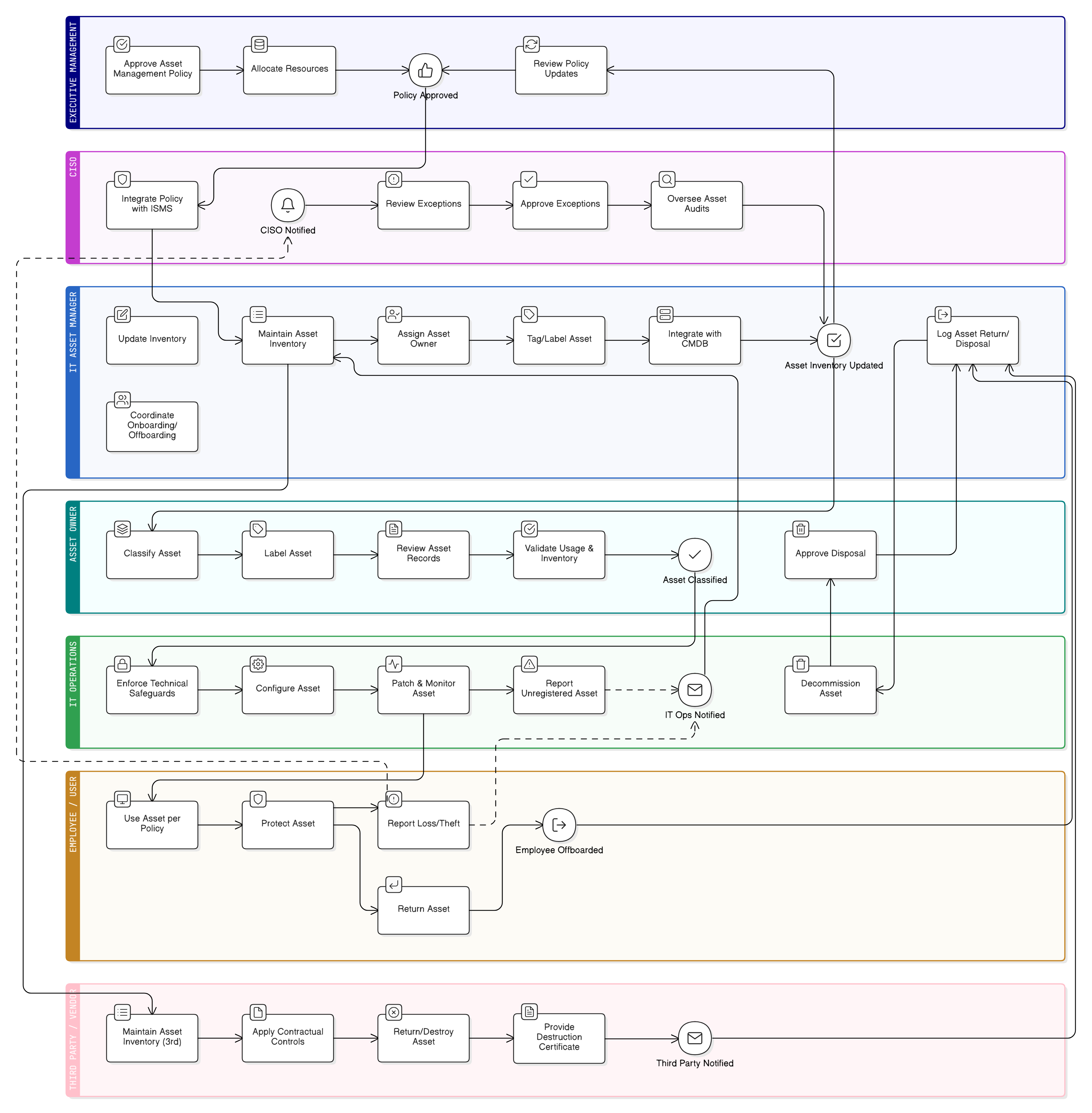

Diagrama da Política

Clique no diagrama para visualizar em tamanho completo

Conteúdo

Âmbito e Regras de Envolvimento

Inventário de Ativos e Requisitos de Metadados

Procedimentos de Classificação de ativos e Rotulagem

Ciclo de vida do ativo (Integração, Devolução, Eliminação)

Governação de ativos de terceiros e remotos

Integração com Auditoria e Resposta a incidentes

Conformidade com frameworks

🛡️ Padrões e frameworks suportados

Este produto está alinhado com os seguintes frameworks de conformidade, com mapeamentos detalhados de cláusulas e controles.

| Framework | Cláusulas / Controles cobertos |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 30Article 32

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Políticas relacionadas

Política de controlo de acesso

Assegura que a visibilidade de ativos se alinha com direitos de acesso e mecanismos de autenticação em sistemas e ambientes de dados.

Política de Admissão e Cessação

Governa o provisionamento atempado e a devolução de ativos físicos e acesso lógico durante transições de pessoal.

Política de Classificação e Rotulagem de Dados

Estabelece regras obrigatórias de Classificação de dados para ativos, que determinam procedimentos de rotulagem, manuseamento e eliminação.

Política de Retenção e Eliminação de Dados

Define o prazo e os métodos de eliminação segura para ativos digitais e físicos que contenham informação.

Política de Registo e Monitorização

Permite a rastreabilidade do acesso e utilização de ativos através de registos, visibilidade de endpoints e análise comportamental.

Política de Resposta a Incidentes (P30)

Suporta contenção e investigação rápidas de violações relacionadas com ativos, como portáteis perdidos ou suportes de armazenamento não rastreados.

Sobre as Políticas Clarysec - Política de Gestão de Ativos

Uma governação de segurança eficaz exige mais do que palavras; exige clareza, responsabilização e uma estrutura que escale com a sua organização. Modelos genéricos falham frequentemente, criando ambiguidade com parágrafos longos e papéis indefinidos. Esta política foi concebida para ser a base operacional do seu programa de segurança. Atribuímos responsabilidades a papéis específicos encontrados numa empresa moderna, incluindo o Diretor de Segurança da Informação (CISO), as Equipas de TI e Segurança da Informação e comités relevantes, assegurando responsabilização clara. Cada requisito é uma cláusula numerada de forma única (por exemplo, 5.1.1, 5.1.2). Esta estrutura atómica torna a política fácil de implementar, auditar face a controlos específicos e personalizar com segurança sem afetar a integridade do documento, transformando-a de um documento estático num quadro dinâmico e acionável.

Governação de ativos de terceiros

Exige que os fornecedores mantenham inventários e apliquem padrões equivalentes de rastreio, rotulagem e eliminação de ativos através de contratos.

Shadow IT e controlos de exceções

Implementa varreduras de rede e registos de exceções para detetar ativos não autorizados ou não geridos e tratar formalmente cenários de risco.

Gestão de riscos integrada

Liga o Inventário de Ativos ao Registo de riscos e a avaliações de impacto nos negócios para Modelação de ameaças direcionada e conformidade.

Perguntas frequentes

Criado para Líderes, por Líderes

Esta política foi elaborada por um líder de segurança com mais de 25 anos de experiência na implementação e auditoria de frameworks ISMS em organizações globais. Foi concebida não apenas como um documento, mas como um framework defensável que resiste ao escrutínio de auditores.

Elaborado por um especialista com as seguintes qualificações:

Cobertura e tópicos

🏢 Departamentos alvo

🏷️ Cobertura temática

Esta política é 1 de 37 no Pacote Enterprise completo

Poupe 67%Obtenha todas as 37 políticas Enterprise por €599, em vez de €1.813 individualmente.

Ver Pacote Enterprise completo →