Przegląd

Niniejsza polityka definiuje rygorystyczne wymagania dotyczące maskowania danych i pseudonimizacji danych wrażliwych, poufnych oraz danych osobowych w celu ograniczenia ekspozycji i wsparcia zgodności regulacyjnej we wszystkich środowiskach i rolach.

Kompleksowa ochrona danych

Stosuje maskowanie danych i pseudonimizację do wszystkich danych wrażliwych we wszystkich środowiskach, aby zwiększyć prywatność danych i zminimalizować ekspozycję.

Dostosowanie regulacyjne

Wspiera GDPR, ISO/IEC 27001:2022, NIST, NIS2, DORA oraz COBIT 2019, zapewniając zgodność prawną i zgodność z normami.

Ustrukturyzowana odpowiedzialność

Definiuje jasne role dla kierownictwa wykonawczego, Dyrektora ds. bezpieczeństwa informacji (CISO), Inspektora Ochrony Danych (DPO), właścicieli danych, operacji IT oraz stron trzecich w zakresie maskowania danych i pseudonimizacji.

Ciągłe monitorowanie

Wymaga ciągłego testowania, audytu i monitorowania w celu walidacji skuteczności maskowania danych oraz identyfikacji ryzyk lub anomalii.

Czytaj pełny przegląd

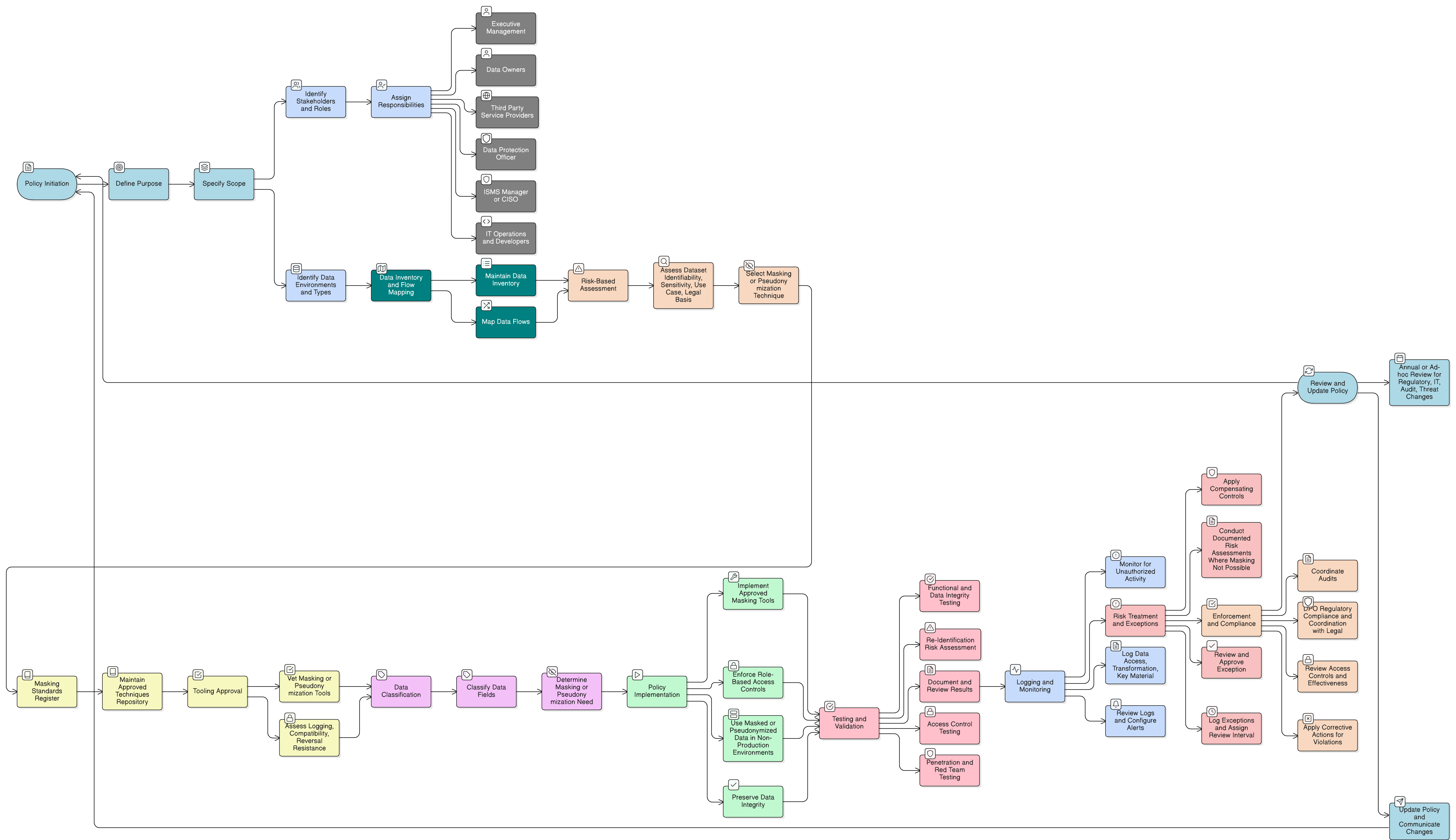

Diagram polityki

Kliknij diagram, aby wyświetlić w pełnym rozmiarze

Zawartość

Zakres i zastosowanie

Zarządzanie i role

Procedury oceny opartej na ryzyku

Standardy narzędzi oraz maskowania danych

Kontrole rejestrowania audytowego oraz monitorowania

Testowanie i obsługa odstępstw

Zgodność z frameworkiem

🛡️ Obsługiwane standardy i frameworki

Ten produkt jest zgodny z następującymi frameworkami zgodności, ze szczegółowym mapowaniem klauzul i kontroli.

Powiązane polityki

Polityka klasyfikacji danych i etykietowania

Decyzje dotyczące maskowania danych i pseudonimizacji są bezpośrednio zależne od klasyfikacji danych pól oraz poziomów wrażliwości zdefiniowanych w P13.

Polityka retencji danych i utylizacji

Przetransformowane zbiory danych muszą być przechowywane i utylizowane zgodnie z regułami cyklu życia w P14, zapewniając, że dane zamaskowane i spseudonimizowane są traktowane jako dane wrażliwe.

Polityka ochrony danych i prywatności

Zapewnia zasady prywatności danych i podstawy regulacyjne dla stosowania pseudonimizacji jako zgodnej czynności przetwarzania w ramach GDPR i podobnych przepisów.

Polityka rejestrowania i monitorowania

Umożliwia scentralizowany audyt i alertowanie zdarzeń maskowania danych i pseudonimizacji zgodnie z ustrukturyzowanymi protokołami monitorowania bezpieczeństwa.

O politykach Clarysec - Polityka maskowania danych i pseudonimizacji

Skuteczny ład bezpieczeństwa wymaga czegoś więcej niż deklaracji; wymaga jasności, rozliczalności i struktury, która skaluje się wraz z organizacją. Ogólne szablony często zawodzą, tworząc niejednoznaczność poprzez długie akapity i nieokreślone role. Ta polityka została zaprojektowana jako operacyjny kręgosłup programu bezpieczeństwa. Przypisujemy odpowiedzialności do konkretnych ról spotykanych w nowoczesnym przedsiębiorstwie, w tym Dyrektora ds. bezpieczeństwa informacji (CISO), zespołów IT i bezpieczeństwa informacji oraz właściwych komitetów, zapewniając jasną rozliczalność. Każde wymaganie jest unikalnie ponumerowaną klauzulą (np. 5.1.1, 5.1.2). Taka atomowa struktura ułatwia wdrożenie, audytowanie względem konkretnych środków kontrolnych oraz bezpieczne dostosowanie bez naruszania integralności dokumentu, przekształcając go z dokumentu statycznego w dynamiczne, wykonalne ramy.

Scentralizowany rejestr standardów maskowania danych

Utrzymuje repozytorium zatwierdzonych narzędzi, szablonów i metod maskowania danych i pseudonimizacji dla spójnego wdrożenia w całym przedsiębiorstwie.

Ocena transformacji oparta na ryzyku

Wymaga, aby każdy zbiór danych przeszedł analizę ryzyka identyfikowalności, ponownej identyfikacji oraz przypadków użycia przed zastosowaniem maskowania danych lub pseudonimizacji.

Zarządzanie wyjątkami i kontrole kompensacyjne

Wymaga udokumentowanej oceny ryzyka i przeglądu zarządzania dla odstępstw, zapewniając kontrole kompensacyjne i bieżący nadzór.

Często zadawane pytania

Stworzone dla liderów, przez liderów

Niniejsza polityka została opracowana przez lidera ds. bezpieczeństwa z ponad 25-letnim doświadczeniem w zakresie wdrażania i audytowania systemów ISMS w globalnych organizacjach. Została zaprojektowana nie tylko jako dokument, lecz jako obronne ramy, które wytrzymują kontrolę audytora.

Opracowane przez eksperta posiadającego:

Zasięg i tematy

🏢 Docelowe działy

🏷️ Zakres tematyczny

Ta polityka to 1 z 37 w pełnym pakiecie Enterprise

Oszczędź 67%Zdobądź wszystkie 37 polityk Enterprise za €599, zamiast €1.813 przy zakupie pojedynczym.

Zobacz pełny pakiet Enterprise →