Översikt

Denna policy definierar strikta krav för maskering och pseudonymisering av konfidentiella, känsliga och personuppgifter för att begränsa exponering och stödja regelefterlevnad i alla miljöer och roller.

Omfattande dataskydd

Tillämpar maskering och pseudonymisering på alla konfidentiella och känsliga data i alla miljöer för förbättrat dataskydd och minimerad exponering.

Regulatorisk anpassning

Stödjer GDPR, ISO/IEC 27001:2022, NIST, NIS2, DORA och COBIT 2019 och säkerställer regelefterlevnad enligt lagar och standarder.

Strukturerade ansvarsområden

Definierar tydliga roller för högsta ledningen, informationssäkerhetschef (CISO), dataskyddsombud (DPO), dataägare, IT-drift och tredjepartstjänsteleverantörer i datamaskering och pseudonymisering.

Kontinuerlig övervakning

Kräver löpande testning, revision och övervakning för att validera maskeringens effektivitet och identifiera risker eller anomalier.

Läs fullständig översikt

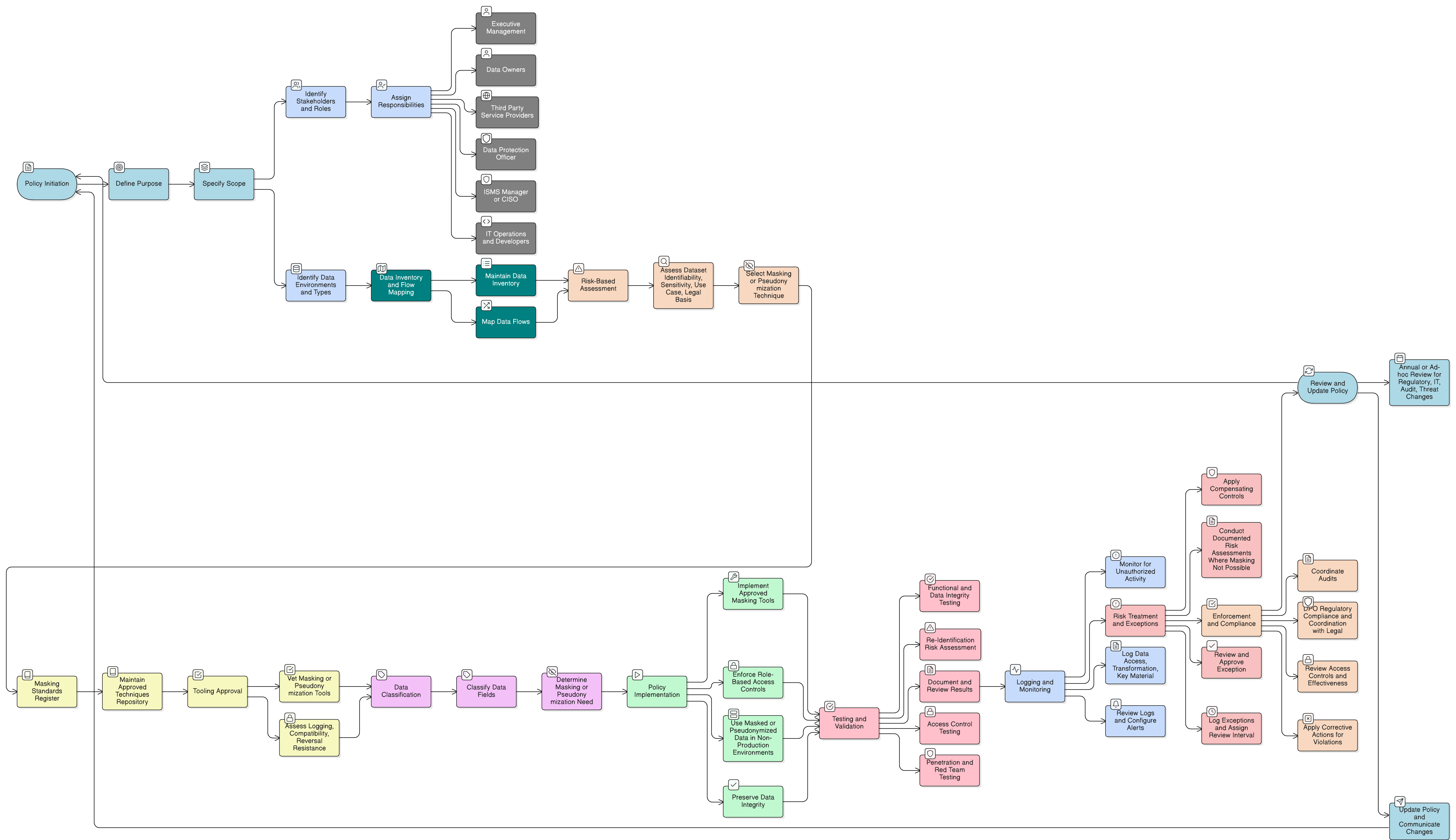

Policydiagram

Klicka på diagrammet för att visa i full storlek

Innehåll

Omfattning och tillämplighet

Styrning och roller

Riskbaserade bedömningsprocedurer

Verktyg och maskeringsstandarder

Loggnings- och övervakningskontroller

Testning och undantagshantering

Ramverksefterlevnad

🛡️ Stödda standarder & ramverk

Den här produkten är anpassad till följande efterlevnadsramverk, med detaljerade klausul- och kontrollmappningar.

Relaterade policyer

Policy för dataklassificering och märkning

Beslut om maskering och pseudonymisering är direkt beroende av dataklassificering av datafält och känslighetsnivåer som definieras i P13.

Datalagrings- och bortskaffningspolicy

Transformerade dataset måste lagras och bortskaffas i enlighet med livscykelregler i P14, vilket säkerställer att maskerade och pseudonymiserade data behandlas som känsliga.

Policy för dataskydd och integritet

Tillhandahåller integritetsprinciper och regulatoriska grunder för att tillämpa pseudonymisering som en regelefterlevnadsanpassad behandlingsaktivitet enligt GDPR och liknande lagar.

Loggnings- och övervakningspolicy

Möjliggör centraliserad revision och automatiserade larm för maskerings- och pseudonymiseringshändelser i enlighet med strukturerade protokoll för övervakning och hotdetektering.

Om Clarysecs policyer - Policy för datamaskering och pseudonymisering

Effektiv säkerhetsstyrning kräver mer än bara ord; den kräver tydlighet, ansvarsskyldighet och en struktur som skalar med din organisation. Generiska mallar misslyckas ofta och skapar oklarhet med långa stycken och odefinierade roller. Denna policy är utformad för att vara den operativa ryggraden i ditt säkerhetsprogram. Vi tilldelar ansvar till de specifika roller som finns i ett modernt företag, inklusive informationssäkerhetschef (CISO), IT- och säkerhetsteam och relevanta styrgrupper, vilket säkerställer tydligt ansvar. Varje krav är en unikt numrerad klausul (t.ex. 5.1.1, 5.1.2). Denna atomära struktur gör policyn enkel att införa, revidera mot specifika kontroller och säkert anpassa utan att påverka dokumentets integritet, vilket omvandlar den från ett statiskt dokument till ett dynamiskt, handlingsbart ramverk.

Centraliserat register över maskeringsstandarder

Upprätthåller ett register över godkända verktyg, mallar och metoder för maskering och pseudonymisering för konsekvent införande i hela organisationen.

Riskbaserad bedömning av transformation

Kräver att varje dataset genomgår riskanalys av identifierbarhet, återidentifiering och användningsfall innan maskering eller pseudonymisering tillämpas.

Hantering av undantag och kompenserande kontroller

Kräver dokumenterad riskbedömning och ledningens genomgång för undantag, vilket säkerställer kompenserande kontroller och löpande tillsyn.

Vanliga frågor

Byggd för ledare, av ledare

Denna policy har utarbetats av en säkerhetsledare med över 25 års erfarenhet av att implementera och revidera ISMS-ramverk för globala företag. Den är utformad inte bara som ett dokument, utan som ett robust ramverk som håller för granskning av revisorer.

Författad av en expert med följande meriter:

Täckning & Ämnen

🏢 Målavdelningar

🏷️ Ämnestäckning

Denna policy är 1 av 37 i det fullständiga Enterprise-paketet

Spara 67%Få alla 37 Enterprise-policyer för €599, istället för €1 813 om du köper separat.

Visa fullständigt Enterprise-paket →