Přehled

Tato politika stanovuje přísné požadavky na maskování a pseudonymizaci citlivých, důvěrných a osobních údajů s cílem omezit expozici a podpořit soulad s právními předpisy napříč všemi prostředími a rolemi.

Komplexní ochrana údajů

Uplatňuje maskování a pseudonymizaci na veškerá citlivá data napříč prostředími pro lepší ochranu osobních údajů a minimalizaci expozice.

Regulační sladění

Podporuje GDPR, ISO/IEC 27001:2022, NIST, NIS2, DORA a COBIT 2019 a zajišťuje soulad s právními předpisy a normami.

Strukturované odpovědnosti

Definuje jasné role pro vrcholové vedení, ředitele informační bezpečnosti (CISO), DPO, vlastníky dat, provoz IT a poskytovatele služeb třetích stran v oblasti maskování dat a pseudonymizace.

Průběžné monitorování

Vyžaduje průběžné testování, audit a monitorování pro validaci účinnosti maskování a identifikaci rizik nebo anomálií.

Přečíst celý přehled

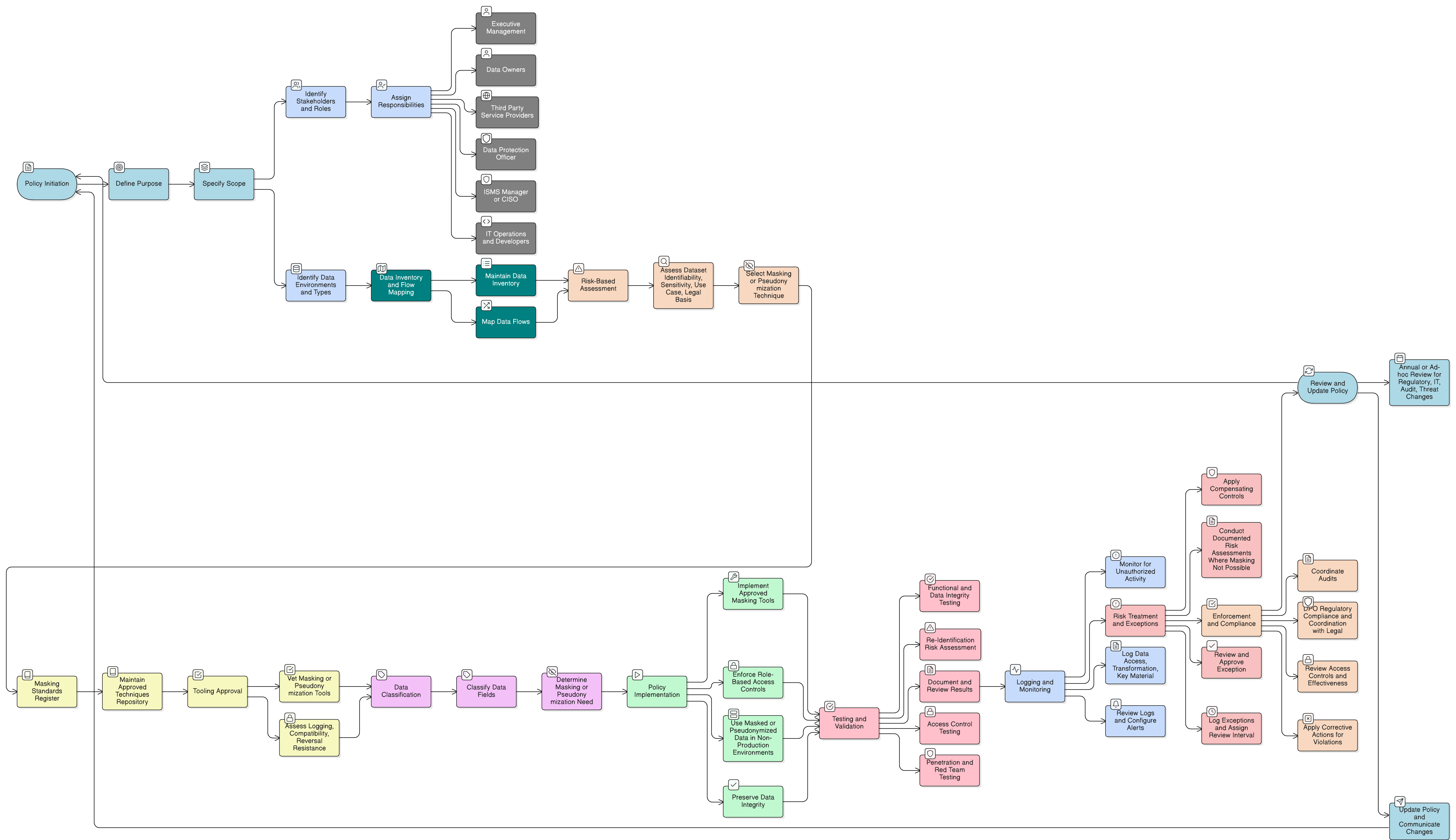

Diagram politiky

Klikněte na diagram pro zobrazení v plné velikosti

Obsah

Rozsah a použitelnost

Správa a role

Postupy posouzení na základě rizik

Standardy nástrojů a maskování

Kontroly protokolování a monitorování

Testování a ošetření výjimek

Soulad s rámcem

🛡️ Podporované standardy a rámce

Tento produkt je v souladu s následujícími rámci dodržování předpisů s podrobnými mapováními doložek a kontrol.

Související zásady

Politika klasifikace dat a označování

Rozhodnutí o maskování a pseudonymizaci jsou přímo závislá na klasifikaci datových polí a úrovních citlivosti definovaných v P13.

Politika uchovávání údajů a likvidace

Transformované datové sady musí být uchovávány a likvidovány v souladu s pravidly životního cyklu v P14, aby bylo zajištěno, že maskovaná a pseudonymizovaná data jsou považována za citlivá.

Politika ochrany údajů a ochrany osobních údajů

Poskytuje principy ochrany osobních údajů a regulační základy pro uplatnění pseudonymizace jako činnosti zpracování v souladu s GDPR a podobnými právními předpisy.

Politika protokolování a monitorování

Umožňuje centralizovaný audit a upozorňování na události maskování a pseudonymizace v souladu se strukturovanými protokoly monitorování bezpečnosti.

O politikách Clarysec - Politika maskování dat a pseudonymizace

Efektivní správa a řízení bezpečnosti vyžaduje více než jen slova; vyžaduje jasnost, odpovědnost a strukturu, která se škáluje s vaší organizací. Obecné šablony často selhávají a vytvářejí nejasnosti prostřednictvím dlouhých odstavců a nedefinovaných rolí. Tato politika je navržena jako provozní páteř vašeho bezpečnostního programu. Přiřazujeme odpovědnosti konkrétním rolím, které se v moderním podniku běžně vyskytují, včetně ředitele informační bezpečnosti (CISO), týmů IT a bezpečnosti a relevantních výborů, čímž zajišťujeme jasnou odpovědnost. Každý požadavek je jedinečně číslovaná klauzule (např. 5.1.1, 5.1.2). Tato atomická struktura usnadňuje implementaci, audit vůči konkrétním kontrolám a bezpečné přizpůsobení bez dopadu na integritu dokumentu, čímž se z něj stává dynamický, akceschopný rámec namísto statického dokumentu.

Centralizovaný registr standardů maskování

Udržuje úložiště schválených nástrojů, šablon a metod pro maskování a pseudonymizaci pro konzistentní implementaci v rámci podniku.

Posouzení transformace na základě rizik

Vyžaduje, aby každá datová sada prošla analýzou rizik identifikovatelnosti, reidentifikace a use-case před aplikací maskování nebo pseudonymizace.

Správa výjimek a kompenzační opatření

Vyžaduje dokumentované posouzení rizik a přezkoumání vedením pro výjimky a zajišťuje kompenzační opatření a průběžný dohled.

Nejčastější dotazy

Vytvořeno pro lídry, lídry

Tato politika byla vypracována bezpečnostním lídrem s více než 25 lety zkušeností s implementací a auditem rámců ISMS v globálních organizacích. Není navržena pouze jako dokument, ale jako obhajitelný rámec, který obstojí při auditu.

Vypracováno odborníkem s následujícími kvalifikacemi:

Pokrytí a témata

🏢 Cílová oddělení

🏷️ Tematické pokrytí

Tato politika je 1 z 37 v kompletním balíčku Enterprise

Ušetřete 67%Získejte všech 37 politik Enterprise za €599, místo €1 813 při individuálním nákupu.

Zobrazit kompletní balíček Enterprise →